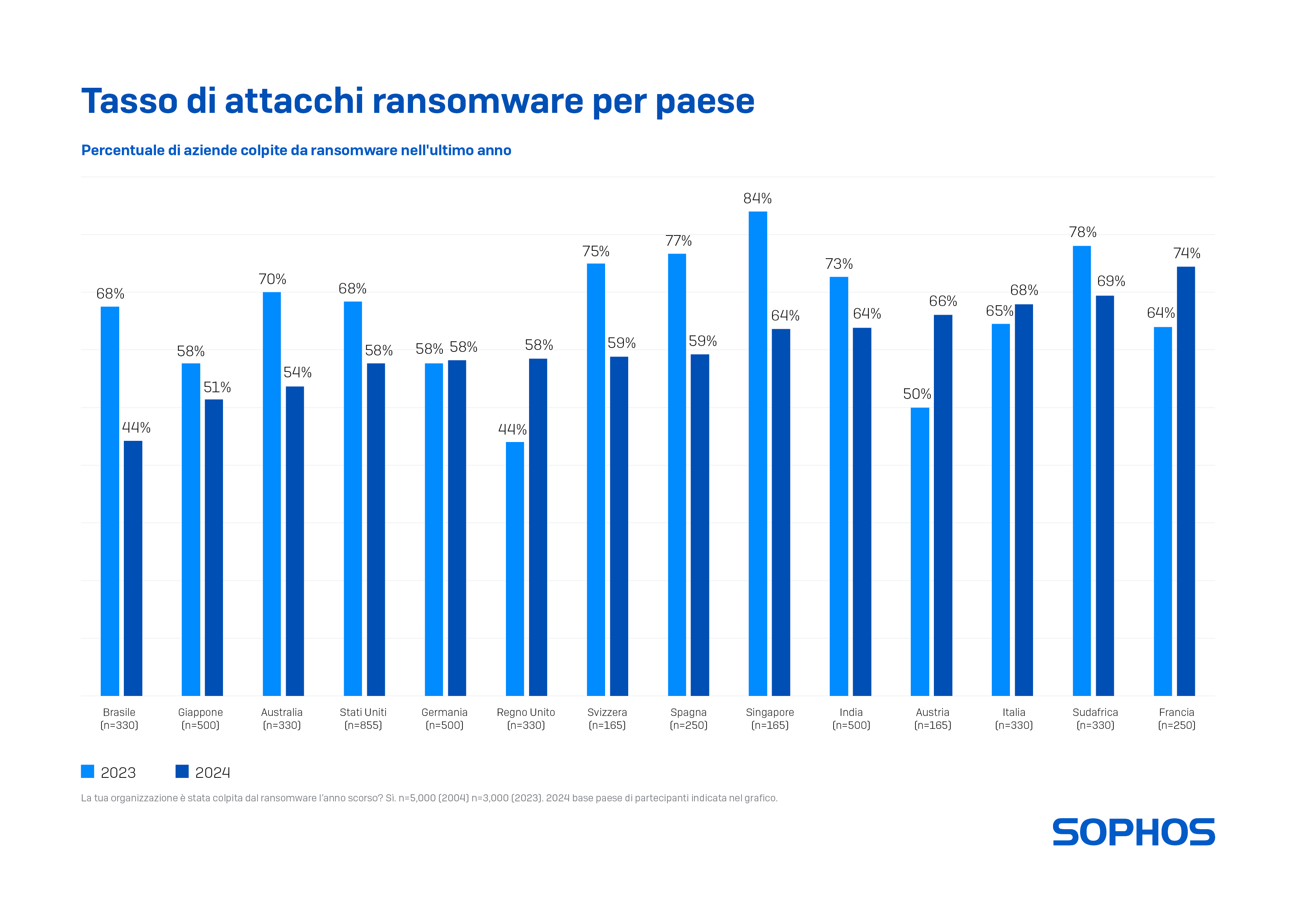

L’Italia, con il 68% degli intervistati che ha dichiarato che la propria azienda ha subito un attacco ransomware nell’ultimo anno, è il terzo paese al mondo più colpito da questo tipo di cyberattacco. Il dato italiano è cresciuto del 3% rispetto a quanto rilevato a inizio 2023. Il nuovo report Sophos State of Ransomware evidenzia una lieve riduzione nel numero degli attacchi, ma i costi di ripristino toccano mediamente la cifra di 2,73 milioni di dollari

Milano. – 30 aprile 2024 – Sophos, leader mondiale nelle soluzioni di sicurezza innovative per neutralizzare i cyberattacchi, ha pubblicato la nuova edizione del proprio report annuale “The State of Ransomware 2024” dal quale si evince come la media dei riscatti versati dalle vittime di questi attacchi sia aumentata del 500% nel corso dell’ultimo anno.

Le cifre estorte, infatti, ammontano mediamente a 2 milioni di dollari per organizzazione contro i 400.000 dollari del 2023. Il riscatto tuttavia è solo una parte del costo complessivo: a parte questa voce, infatti, lo studio condotto da Sophos ha calcolato come il costo medio di ripristino sia stato pari a 2,73 milioni di dollari, con un aumento di quasi 1 milione rispetto alla somma di 1,82 milioni di dollari riportata nel 2023.

Nonostante i riscatti più ingenti, il report ha indicato una lieve riduzione nel numero degli attacchi ransomware: le aziende colpite quest’anno sono state il 59% contro il 66% del 2023. Anche se la probabilità di essere attaccati aumenta proporzionalmente al fatturato, anche le realtà più piccole (quelle con un giro d’affari inferiore a 10 milioni di dollari) vengono regolarmente prese di mira tanto che nell’anno trascorso è stata colpita dal ransomware poco meno della metà di esse (47%).

Dal report 2024 si evince che il 63% delle richieste di riscatto e stato superiore al milione di dollari mentre il 30% è stato inferiore ai cinque milioni, a indicare la ricerca di forti guadagni da parte dei cybercriminali Sfortunatamente queste cifre così alte non riguardano solamente le aziende dai fatturati più consistenti: nello scorso anno, infatti, ha ricevuto richieste di riscatti a sette cifre quasi metà (46%) delle organizzazioni con un fatturato inferiore a 50 milioni di dollari.

“La lieve flessione nel volume di attacchi non deve darci un falso senso di compiacimento. Il ransomware continua a essere la minaccia dominante su cui poggia l’economia del cybercrimine. Senza il ransomware non osserveremmo la varietà e la quantità di minacce e servizi che fanno da precursori a questi attacchi. I costi crescenti del ransomware nascondono il fatto che si tratta di un crimine alla portata di chiunque. Lo scenario offre infatti un ruolo attivo a qualsiasi cybercriminale, indipendentemente dalle sue capacità. Anche se alcuni gruppi si concentrano su riscatti multimilionari, altri si accontentano di cifre inferiori compensandole però con volumi più alti”, ha dichiarato John Shier, field CTO di Sophos.

Per il secondo anno consecutivo la causa primaria degli attacchi più comunemente identificata è stata l’exploit delle vulnerabilità, che ha riguardato il 32% delle aziende, seguita a ruota dalle credenziali compromesse (29%) e dai messaggi email pericolosi (23%). Questi dati sono in linea con quelli rilevati sul campo dalle recenti attività di incident response e presentati nell’ultimo report Active Adversary di Sophos.

Dove gli attacchi sono iniziati sfruttando le vulnerabilità si è registrato l’impatto più forte sulle organizzazioni colpite, con una percentuale maggiore di backup compromessi (75%), dati crittografati (67%) e propensione a versare il riscatto (71%) rispetto ai casi in cui gli attacchi sono partiti da credenziali compromesse. Le aziende interpellate hanno subìto anche un impatto finanziario e operativo superiore, con un costo medio di ripristino pari a 3,58 milioni di dollari contro i 2,58 degli attacchi basati sulle credenziali compromesse, oltre a una maggior percentuale di vittime che hanno avuto bisogno di più di un mese per ritornare alla normalità.

Ecco altri interessanti dati emersi dal report:

“Gestire il rischio è alla base di quello che facciamo per difenderci. Nonostante le due principali cause primarie degli attacchi ransomware, ovvero l’exploit delle vulnerabilità e le credenziali compromesse, possano essere prevenute, troppe aziende ne soffrono ancora. Occorre quindi valutare i livelli di esposizione a queste cause primarie e risolverle immediatamente. In un ambiente difensivo in cui le risorse sono scarse è ora che venga previsto un costo anche per i cybercriminali. Le aziende possono puntare a massimizzare i loro investimenti difensivi solamente alzando l’asticella sulle risorse occorrenti per violare una rete”, ha concluso Shier.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…