La settimana scorsa, molti possessori di telefoni Google Pixel 6 (6, 6a, 6 Pro) si sono trovati di fronte al fatto che i loro dispositivi si bloccavano se eseguivano un ripristino delle impostazioni di fabbrica.

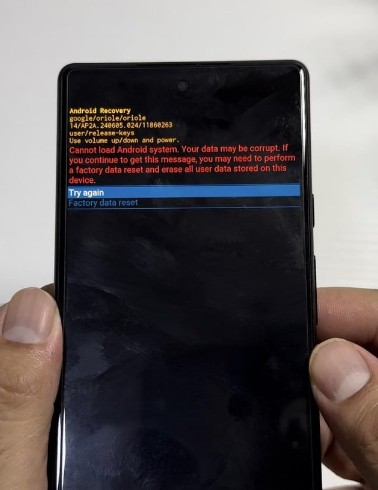

Gli utenti dicono ( 1 , 2 , 3 ) di aver riscontrato un errore relativo al file tune2fs mancante durante il download. Ciò si traduce in una schermata che visualizza il messaggio: “Impossibile avviare il sistema Android. I tuoi dati potrebbero essere danneggiati.”

Questa schermata di ripristino richiede all’utente di eseguire un altro ripristino delle impostazioni di fabbrica, che purtroppo non risolve il problema.

Ancora peggio, il blocco OEM rende impossibile riconfigurare il bootloader, utilizzare strumenti di flashing di Android e altri metodi di risoluzione dei problemi e i tentativi di scaricare gli aggiornamenti tramite ADB falliscono perché il processo viene interrotto a metà.

Alcune vittime riferiscono di aver partecipato al programma beta di Android 15, ma gli utenti erano pochi e il motivo per cui i dispositivi sono stati trasformati in “mattoni” non è ancora chiaro.

Gli utenti scrivono anche di una strana reazione a questo problema da parte di Google. Poiché molti hanno riscontrato il bug proprio quando il loro dispositivo era fuori garanzia, ottenere assistenza è stato difficile. Così, alcune vittime raccontano su Reddit che i centri assistenza di Google hanno detto loro che il problema era legato alla scheda madre e hanno chiesto un prezzo elevato per la riparazione di un dispositivo la cui garanzia era già scaduta.

I rappresentanti di Google hanno assicurato che gli ingegneri dell’azienda hanno già confermato il problema e stanno attualmente conducendo un’indagine. Tuttavia, non sono state ancora pubblicate istruzioni specifiche su cosa fare con i gadget guasti.

Fino a quando la situazione non sarà più chiara, si consiglia ai possessori di Google Pixel 6, 6a e 6 Pro di non eseguire un ripristino delle impostazioni di fabbrica e di effettuare regolarmente anche i backup.

C’è da dire che questo non è il primo problema serio che i possessori di Pixel hanno riscontrato di recente. Pertanto, nel gennaio 2024, i possessori di molti modelli Pixel (inclusi Google Pixel 5, 6, 6a, 7, 7a, 8 e 8 Pro) si sono lamentati del fatto che dopo aver installato l’aggiornamento non potevano accedere alla memoria interna del dispositivo, avviare applicazioni o utilizzare la fotocamera, acquisire screenshot e così via.

Gli specialisti di Google hanno impiegato più di un mese per risolvere questo problema. Ma alla fine alle vittime è stata offerta una soluzione, di cui ovviamente non tutti hanno potuto approfittare. Il fatto è che a quel tempo Google consigliava di utilizzare il toolkit per gli sviluppatori e il terminale Android Platform Tools, eseguendo una sequenza di azioni molto complicata per l’utente medio.