Forse le “guerre stellari” non si faranno come si ipotizzava 20 anni fa. Intanto i broker di accesso (o initial access broker IaB) vanno oltre.

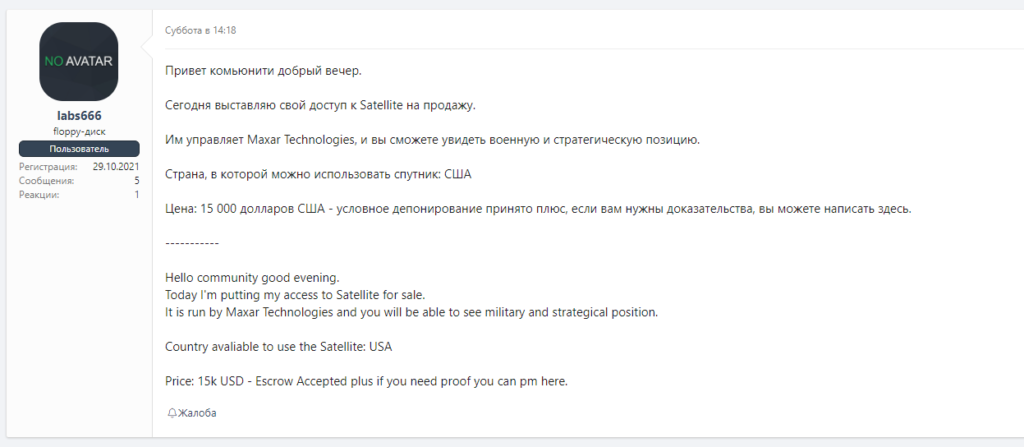

Un criminale informatico sul forum underground in lingua russa XSS ha pubblicato un annuncio che offre l’accesso a un satellite militare gestito dalla Maxar Technologies. Si tratta di un satellite della società di tecnologia spaziale con sede in Colorado, specializzata nella produzione di satelliti per la comunicazione, l’osservazione della Terra, il radar e la manutenzione in orbita.

L’affermazione dell’hacker suggerisce che i potenziali acquirenti potrebbero ottenere l’accesso a informazioni sensibili riguardanti il posizionamento strategico e militare degli Stati Uniti.

Sebbene l’autenticità di queste affermazioni rimanga incerta, il fatto che l’hacker si offra di utilizzare Escrow, un servizio di pagamento di terze parti affidabile, aggiunge un livello di credibilità all’offerta.

Il prezzo pubblicizzato per questo accesso è stato fissato a 15.000 dollari. È importante notare che l’accesso non autorizzato ai satelliti militari può avere gravi conseguenze legali e di sicurezza.

Le implicazioni di una tale violazione dell’accesso sono significative, poiché i satelliti militari svolgono un ruolo cruciale nella sorveglianza, nelle comunicazioni e nelle operazioni strategiche. Qualsiasi accesso non autorizzato a questi sistemi potrebbe potenzialmente compromettere la sicurezza nazionale e rappresentare una seria minaccia.

Come abbiamo riportato recentemente, due truppe della Space Force stanno aiutando l’ala della guerra informatica dell’Air Force degli Stati Uniti D’America ad esplorare il futuro delle operazioni spaziali offensive, ha detto mercoledì il leader del Comando delle operazioni spaziali. Si tratta dela 16a Air Force, che, tra le altre missioni, fornisce specialisti informatici al Cyber Command degli Stati Uniti.

“Oggi, il Cyber Command degli Stati Uniti ha capacità informatiche offensive. E una delle cose a cui pensiamo è come sfruttare queste capacità anche attraverso i satelliti” ha detto Stephen Whiting a un evento del Mitchell Institute . “C’è ancora molto lavoro da fare per comprendere il nostro ruolo nel futuro, ma stiamo gettando le basi per iniziare a capirlo”.

In sintesi la cyberwar si sta spostando nello spazio e anche il cybercrime da profitto sta iniziano a mietere vittime in questo campo fino ad oggi inesplorato.