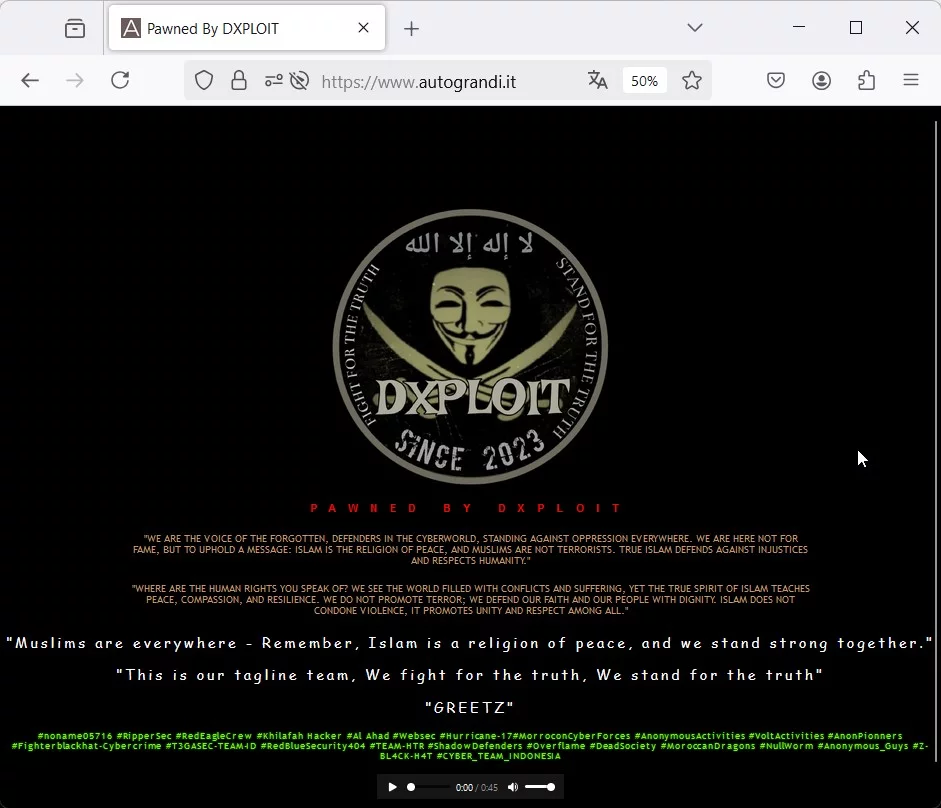

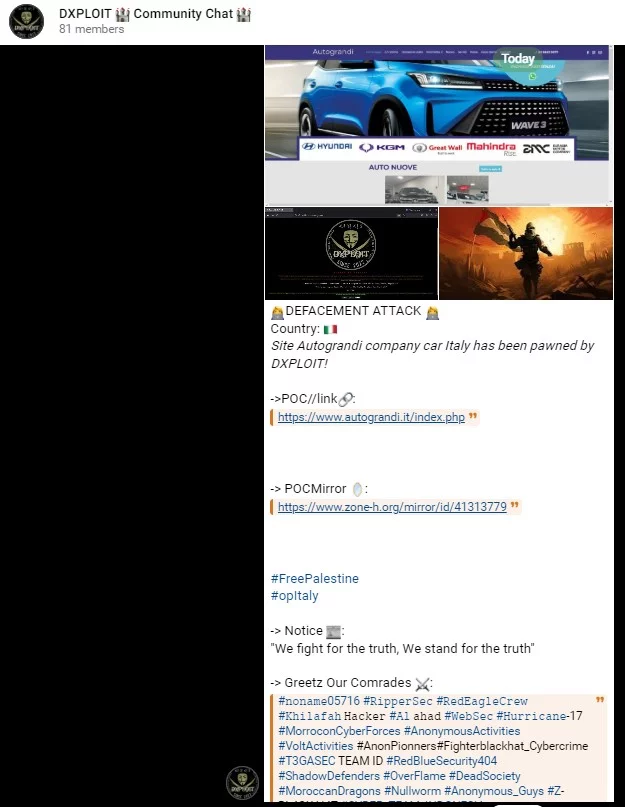

Recentemente, il sito web Autograndi.it è stato violato e la pagina di defacement ha portato un messaggio da parte degli hacktivisti cibernetici che si identificano come parte del collettivo DXPLOIT. Il titolo della pagina violata, “PAWNED BY DXPLOIT”, è stato accompagnato da un messaggio che rivendica una causa ideologica.

Il gruppo di hacktivisti, che si presenta come i “difensori nel mondo cibernetico”, ha usato questa opportunità per veicolare un messaggio forte, incentrato sulla difesa dell’Islam come religione di pace e sulla lotta contro gli stereotipi associati ai musulmani.

Siamo la voce dei dimenticati, difensori nel mondo cibernetico, in piedi contro l'oppressione ovunque. Non siamo qui per la fama, ma per sostenere un messaggio: L'Islam è una religione di pace e i musulmani non sono terroristi. Il vero Islam difende dalle ingiustizie e rispetta l'umanità”.

“Dove sono i diritti umani di cui parlate? Vediamo il mondo pieno di conflitti e sofferenze, ma il vero spirito dell'Islam insegna la pace, la compassione e la resilienza. Non promuoviamo il terrore; difendiamo la nostra fede e il nostro popolo con dignità. L'Islam non perdona la violenza, ma promuove l'unità e il rispetto tra tutti”. Il messaggio lasciato dagli hacker sottolinea chiaramente che il loro scopo non è cercare notorietà o fama, ma piuttosto portare avanti una battaglia ideologica. Con queste parole, il gruppo DXPLOIT si schiera contro la distorsione della realtà sull’Islam, cercando di contrastare le narrazioni che spesso associano erroneamente la religione musulmana al terrorismo.

Il tema centrale del messaggio degli hacktivisti è una forte condanna della violenza e un appello per la pace, la compassione e la giustizia. DXPLOIT rivendica la loro posizione come difensori della loro fede e della loro comunità, chiarendo che l’Islam non promuove la violenza, ma piuttosto l’unità e il rispetto tra tutte le persone. In questo modo, il gruppo cerca di separare la propria religione da qualsiasi atto di terrorismo o estremismo.

Il defacement è un tipo di attacco informatico che prevede la modifica non autorizzata di un sito web, solitamente della sua homepage, con l’intento di alterarne l’aspetto visivo e diffondere un messaggio. Gli hacker che eseguono questo attacco possono sostituire il contenuto di una pagina con un messaggio politico, religioso o ideologico, spesso accompagnato da immagini provocatorie. A differenza di altri attacchi informatici, il defacement non ha come obiettivo principale il furto di dati, ma l’impatto visivo e simbolico, cercando di attirare l’attenzione su un particolare tema.