Autore: Roberto Campagnola

Data Pubblicazione: 05/05/2022

In questo breve intermezzo della nostra rubrica affronteremo un argomento che può sembrare davvero fantascienza, ma ci sarà utile nel prossimo numero quando parleremo di crittografia quantistica.

“Teletrasportami Scotty!”.

I meno giovani, o i più nerd tra i nostri lettori sentendo parlare di “teletrasporto” vanno immediatamente con la memoria alle avventure (rigorosamente “classiche” ) di Star Trek. Nel celebre telefilm di fantascienza (anche se ad un occhio attento i temi trattati erano decisamente “terrestri”, e con una visione davvero innovativa per gli anni ’60) i personaggi avevano a disposizione un mezzo di trasporto davvero incredibile: posizionandosi su una apposita pedana, potevano essere trasferiti istantaneamente da un luogo all’altro, “smaterializzandosi” e ricomparendo senza alcun problema a grandi distanze. Venivano appunto teletrasportati.

Ebbene, anche nella meccanica quantistica è presente un fenomeno che porta lo stesso nome e descrive il trasferimento di “qualcosa” anche se le analogie finiscono qui e il termine teletrasporto non è propriamente corretto, come quasi sempre succede quando vi sono questo tipo di “contaminazioni”.

A differenza della rappresentazioni cinematografiche, in ambito quantistico ciò che si “teletrasporta” non è fisicamente l’atomo o il sistema in esame, ma il suo stato quantistico, che viene quindi trasferito ad un altro sistema. A questo punto già abbiamo il primo caveat e il teorema del no-cloning ci scombina i piani, per così dire. Dal teorema di no-cloning sappiamo che lo stato di un sistema quantistico non può essere riprodotto arbitrariamente, quindi l’informazione originale deve essere necessariamente distrutta.

Anche per il teletrasporto quantistico, sono coinvolti principalmente fotoni entangled e stati di Bell, di cui abbiamo parlato nel numero scorso della nostra rubrica. Inoltre, proprio perché sono coinvolti termini come stati e disuguaglianze di Bell, sovrapposizione quantistica, entanglement sgombriamo subito il campo da alcuni possibili fraintendimenti: il teletrasporto non può essere utilizzato come strumento per inviare informazioni a velocità superiori a quelle della luce nel vuoto. Le già citate disuguaglianze di Bell, hanno provato che la meccanica quantistica è non locale, e il paradosso EPR è stato risolto.

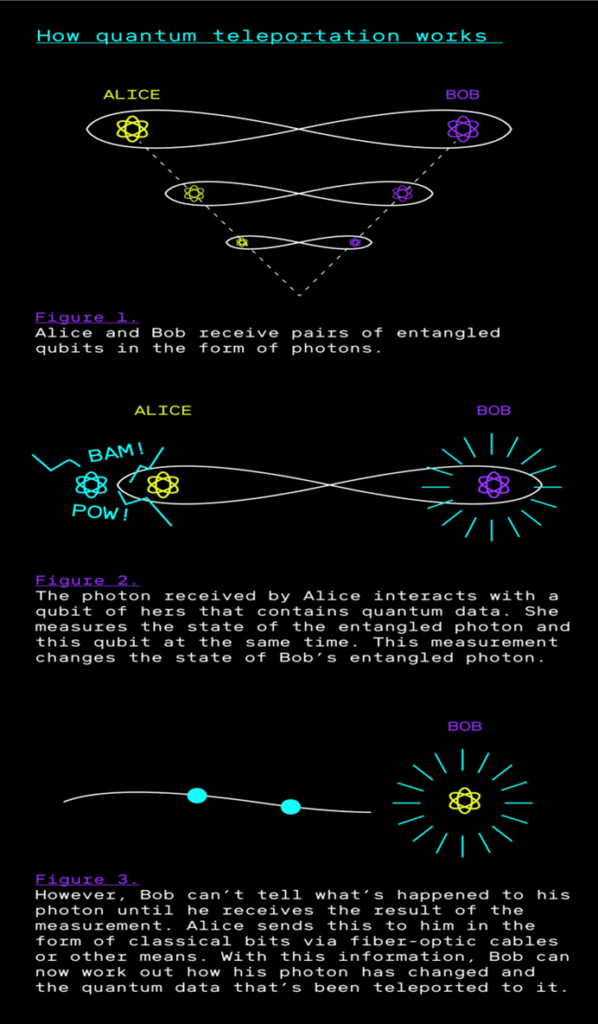

Come da convenzione i due protagonisti del nostro protocollo di comunicazione e teletrasporto sono Alice e Bob; dopo aver ricevuto ognuno un fotone entangled, Alice fa interagire il proprio fotone con un qubit di memoria che contiene l’informazione da inviare a Bob.

Questa interazione modifica lo stato del fotone, e poiché il fotone è entangled con quello di Bob anche il fotone di quest’ultimo viene modificato. Questa operazione quindi, teletrasporta i dati contenuti nel qubit dal fotone di Alice al fotone di Bob. Inoltre, per un protocollo di comunicazione quantistica avremo bisogno anche di un canale di comunicazione classico che ha lo scopo di custodire “l’informazione” che deve essere inviata, e poi ricostruita dal destinatario.

L’informazione è codificata nel processo di misura che Alice effettua quando fa interagire il suo fotone entangled con il qubit di memoria. Inoltre l’utilizzo di un canale “classico” di comunicazione impedisce di poter comunicare informazioni a velocità superiori a quella della luce.

Va precisato che Bob, per conoscere il risultato dell’interazione sul suo fotone deve necessariamente attendere il risultato delle misura che Alice ha effettuato e che gli è inviata tramite il canale “classico” di comunicazione.

Durante il processo di teletrasporto quantistico si presentano due risultati fondamentali: i postulati della meccanica quantistica sono rispettati grazie al teorema di no-cloning e inoltre, grazie all’utilizzo di un canale “classico” di comunicazione sono rispettati anche i risultati della relatività ristretta.

Il teletrasporto quantistico e l’utilizzo di fotoni entangled possono essere utili per l’invio di dati a distanza (vedi l’esperimento cinese QUESS e i successivi studi) senza l’utilizzo di mezzi, come cavi, fibre etc, ed inoltre i ricercatori si stanno concentrando sulle reti per distribuire fotoni entangled a grandi distanze, con tutti i problemi di scalabilità, di creazione di un grande numero di fotoni e di decoerenza che sappiamo essere critici.

Credit:Martin Giles “Explainer:What is quantum communication?”