Mentre l’ondata di caldo e il desiderio di una pausa estiva spingono milioni di persone verso spiagge e città d’arte, i criminali informatici non vanno in vacanza. Anzi, approfittano proprio di questo periodo per intensificare le loro attività, puntando su bersagli che in questo momento gestiscono una quantità enorme di dati sensibili: gli hotel, in particolare quelli di lusso.

Di recente, sui forum clandestini del dark web, è apparso un post che ha sollevato un’allerta significativa tra gli esperti di sicurezza informatica.

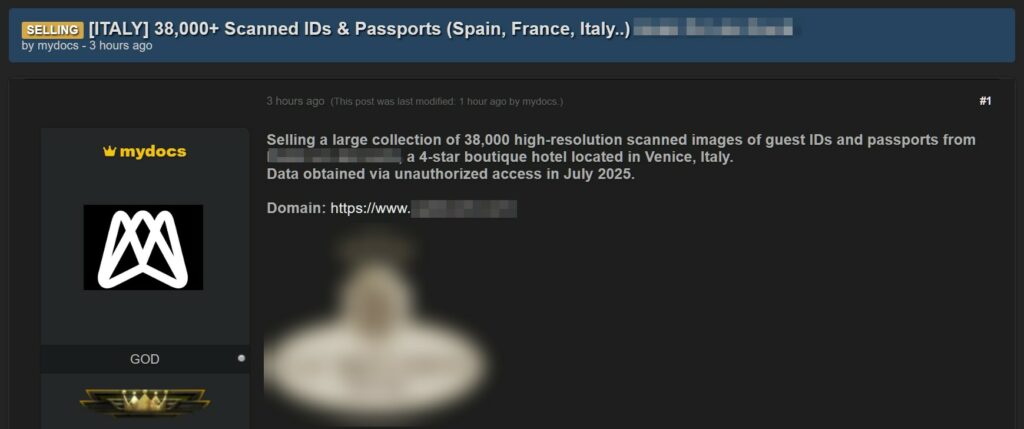

Un utente ha messo in vendita una “ampia collezione di 38.000 immagini scansionate ad alta risoluzione di documenti d’identità e passaporti degli ospiti” di un hotel a 4 stelle situato a Venezia. L’autore dell’annuncio ha specificato che i dati sono stati ottenuti tramite un “accesso non autorizzato nel luglio 2025”, sottolineando la loro freschezza.

Il post, pubblicato sulla nota piattaforma underground DarkForums, includeva anche degli esempi (debitamente censurati nell’immagine sottostante) di documenti d’identità dei clienti dell’hotel, molti dei quali appartenenti a cittadini italiani.

La vendita di questi dati rappresenta una minaccia concreta e multifattoriale.

Con l’identità digitale di una persona a disposizione, i criminali possono compiere una serie di attività illecite, tra cui:

Il fatto che il furto sia avvenuto in un hotel di lusso aggiunge un ulteriore livello di preoccupazione. Gli ospiti di strutture di questo tipo sono spesso persone facoltose o di alto profilo, rendendole bersagli ancora più appetibili per i criminali, che puntano a un guadagno maggiore e a un potenziale accesso a reti di contatti e informazioni sensibili.

Questo incidente è un monito che la sicurezza dei dati non va in vacanza.

Per i viaggiatori, è fondamentale essere consapevoli dei rischi e, per quanto possibile, verificare le politiche di sicurezza delle strutture ricettive. Per gli operatori del settore alberghiero, è un richiamo urgente a rafforzare le proprie difese informatiche, in un’epoca in cui un singolo attacco può mettere a rischio la reputazione e la sicurezza di migliaia di persone.