5 Giugno 2024 – KillSec, un noto gruppo di hacktivisti, ha annunciato sul loro canale Telegram il lancio della loro ultima offerta: KillSec RaaS (Ransomware-as-a-Service). Questa nuova piattaforma promette di migliorare le capacità dei cybercriminali in erba fornendo strumenti avanzati e funzionalità user-friendly.

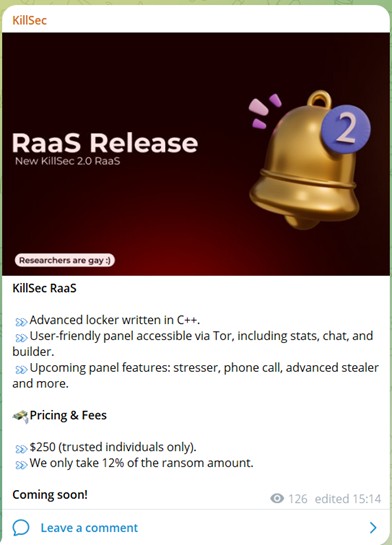

Post dal canale telegram di Killsec

Una delle caratteristiche principali di KillSec RaaS è il suo locker avanzato, scritto in C++. Questo linguaggio di programmazione è noto per la sua efficienza e prestazioni, rendendo il locker sia potente che veloce. Il locker è progettato per crittografare i file sulla macchina della vittima, rendendoli inaccessibili senza una chiave di decrittazione, che viene fornita solo dopo il pagamento di un riscatto.

Il servizio include un pannello user-friendly accessibile tramite la rete Tor. Tor è ampiamente utilizzato per mantenere l’anonimato su internet, rendendolo una scelta adatta per attività cybercriminali. Il pannello offre varie funzionalità tra cui:

KillSec ha anche annunciato diverse funzionalità in arrivo che saranno integrate nel pannello, migliorandone ulteriormente le capacità:

Il prezzo per accedere a KillSec RaaS è fissato a $250. Questa tariffa concede agli utenti l’accesso al locker avanzato, al pannello user-friendly e a tutte le funzionalità attuali e future man mano che vengono rilasciate.

KillSec è un gruppo di hacktivisti attivo dal 2021, allineato con il movimento Anonymous. Il gruppo si è fatto conoscere per vari attacchi di defacement di siti web, furto di dati e richieste di riscatto. Tra le loro attività recenti, KillSec ha rivendicato la violazione dei siti web della polizia del traffico di Delhi e del Kerala, offrendo di modificare lo stato delle multe non pagate in cambio di informazioni personali.

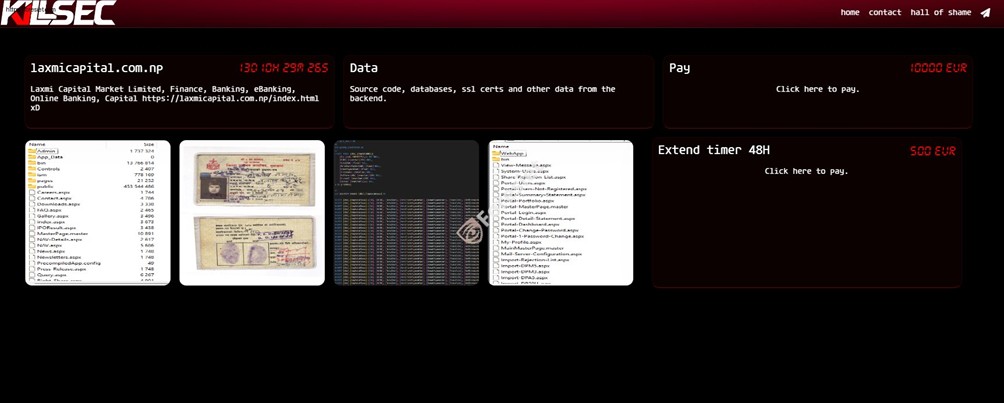

KillSec utilizza tattiche come lo sfruttamento di vulnerabilità dei siti web, il furto di credenziali e l’uso di dati rubati per estorsioni. Le loro motivazioni sono spesso miste tra l’ideologia e l’opportunismo finanziario, dimostrando un’evoluzione delle minacce cyber attuali da parte di collettivi hacktivisti.

Il lancio di KillSec RaaS rappresenta un significativo sviluppo nel panorama del cybercrimine. Le piattaforme di Ransomware-as-a-Service abbassano la barriera all’ingresso per i cybercriminali, permettendo anche a coloro con limitate competenze tecniche di lanciare attacchi ransomware sofisticati. Questa democratizzazione degli strumenti del cybercrimine porterà probabilmente a un aumento degli incidenti ransomware a livello globale.

Le organizzazioni sono consigliate di rafforzare le loro difese di cybersecurity per mitigare il rischio di attacchi ransomware. Misure chiave includono backup regolari dei dati, formazione dei dipendenti su phishing e ingegneria sociale, e l’implementazione di soluzioni di protezione degli endpoint robuste.

La nuova piattaforma RaaS di KillSec è una testimonianza dell’evoluzione delle minacce cyber. Con l’accessibilità di questi strumenti in aumento, l’importanza di misure proattive di cybersecurity non può essere sottovalutata. Rimanere informati sugli ultimi sviluppi nel cybercrimine e aggiornare continuamente i protocolli di sicurezza sarà cruciale nella lotta contro il ransomware e altre minacce cyber.