LastPass ha scoperto che gli aggressori hanno preso di mira uno dei suoi dipendenti utilizzando un attacco di phishing vocale. Dei malintenzionati hanno utilizzato un deepfake audio nel tentativo di impersonare Karim Toubba, il CEO dell’azienda.

Il dipendente LastPass non è caduto nella truffa perché utilizzava WhatsApp, che è un canale molto insolito per le comunicazioni di lavoro.

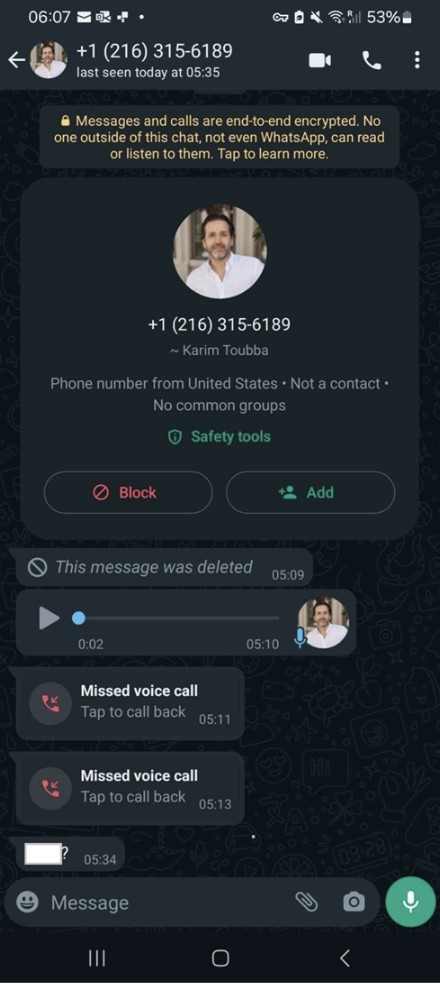

“Nel nostro caso, un dipendente ha ricevuto una serie di chiamate, SMS e almeno un messaggio vocale deepfake da parte degli aggressori, in cui gli aggressori si spacciavano per il nostro CEO tramite WhatsApp”, afferma l’azienda.

“Poiché il tentativo di comunicazione è avvenuto al di fuori dei normali canali di comunicazione aziendale e poiché il dipendente ha osservato una serie di indicatori di ingegneria sociale (come l’urgenza ossessiva), ha fatto bene a ignorare i messaggi e a segnalare l’incidente alla sicurezza interna in modo da poter prendere provvedimenti per ridurre il rischio e aumentare la consapevolezza di queste tattiche di attacco sia internamente che esternamente”.

L’azienda ha sottolineato che l’attacco non ha avuto successo e non ha in alcun modo influenzato il funzionamento di LastPass. Tuttavia, l’azienda ha comunque deciso di condividere i dettagli dell’incidente per avvisare gli altri che i deepfake generati dall’intelligenza artificiale vengono già utilizzati attivamente dagli hacker.

Si ritiene che il deepfake utilizzato in questo attacco sia stato generato utilizzando modelli addestrati su campioni pubblicamente disponibili della voce del CEO di LastPass. I campioni potrebbero essere stati presi, ad esempio, da questo video di YouTube .