Legion, il gruppo di hacktivisti di Killnet cambia “comandante”, che sarà @H45H13, intervistato da RHC recentemente.

Questo viene sancito con un messaggio ieri sera all’interno del canale Telegram di Legion, specificando che i comandanti delle varie legioni, da ora in avanti riceveranno un supporto finanziario oltre che nuove regole.

Sembrerebbe quindi un avvicendamento tra killmilk e H45H13 per il controllo delle Legioni oltre ad un ingresso probabile di qualche sostenitore, da non escludere il Cremlino stesso.

Possiamo quindi iniziare a parlare, riferendoci a Killnet, di “sponsored hacktivist” e non di solo hacktivismo.

Entrando in gioco i soldi, potrebbero essere attratti criminali informatici da profitto dove tutto potrebbe cambiare rapidamente e gli attacchi potrebbero essere molto più pervasivi rispetto al passato.

Ma questo lo scopriremo solo vivendo.

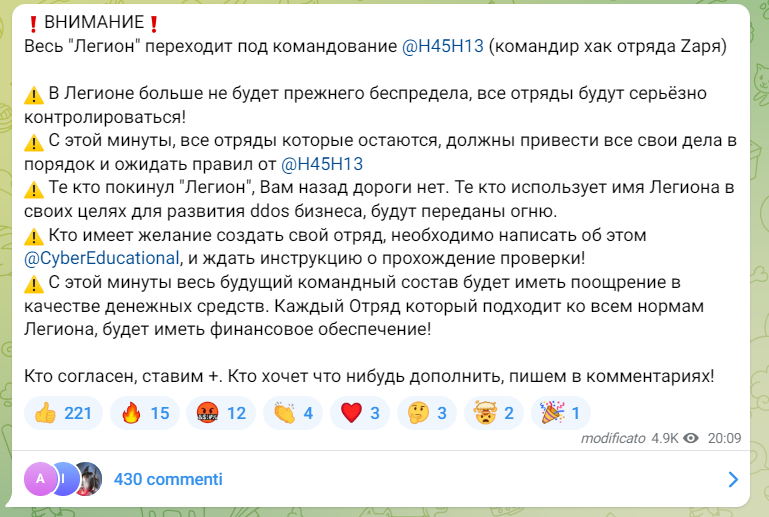

❗️ATTENZIONE❗️

L'intera "Legione" è sotto il comando di @H45H13 (comandante del distaccamento hacker Zarya)

⚠️ Non ci sarà più illegalità nella Legione, tutte le unità saranno seriamente controllate!

⚠️ D'ora in poi, tutte le squadre rimaste devono mettere ordine in tutti i loro affari e attendere le regole da @H45H13

⚠️ Coloro che hanno lasciato la "Legione", per te non c'è via di ritorno. Coloro che utilizzeranno il nome della Legione per propri scopi per sviluppare un business ddos verranno consegnati al fuoco.

⚠️ Chi vuole creare la propria rosa, deve scriverne @CyberEducational, e attendere le istruzioni su come superare il test!

⚠️ D'ora in poi tutto il futuro personale di comando avrà un incentivo in contanti. Ogni squadra che soddisfa tutti gli standard di Legion riceverà supporto finanziario!

Chi è d'accordo, metti +. Chi vuole aggiungere qualcosa, scriva nei commenti!