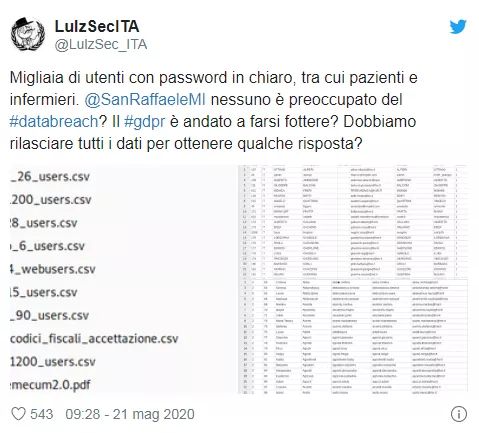

Oggi, 21 maggio, gli hacker di LulzSec hanno postato un #tweet allegando alcuni #screenshot che dimostrano come il gruppo sia riuscito a superare le difese dell’ospedale già a marzo.

Potrebbe sembrare uno dei tanti annunci per vantarsi delle scorribande, ma LulzSec più che criticare le scarse difese del sistema, sembra più interessata a comprendere perché l’ospedale non ha ancora avvisato le autorità e contattato le persone interessate dal #databreach?

Infatti il #GDPR impone che la notifica dell’incidente avvenga entro 72 ore dalla scoperta dell’attacco.

Per dimostrare che stanno facendo sul serio, gli hacker hanno #pubblicato le #credenziali di accesso del virologo Roberto #Burioni, che lavora per l’ospedale e che mostra di non avere grandi competenze informatiche: la sua password è il tipico esempio di chiave di accesso da NON usare mai.

Come sappiamo LulzSec non è motivato da ragioni economiche. L’obiettivo di LulzSec è quello di mettere in evidenza come mai da mesi dalla violazione, non ha ancora avvisato chi di dovere.

Forse il problema è ancora più serio, non se ne sono proprio accorti?

#redhotcyber #cybersecurity #databreach #hacking

https://edge9.hwupgrade.it/news/security/lulzsec-sottrae-dati-all-ospedale-san-raffaele-di-milano-e-minaccia-di-pubblicarli-in-chiaro_89563.html