Microsoft e IBM hanno reso open source MS-DOS 4.0, un sistema operativo a riga di comando legacy su cui le due aziende hanno lavorato insieme oltre 40 anni fa.

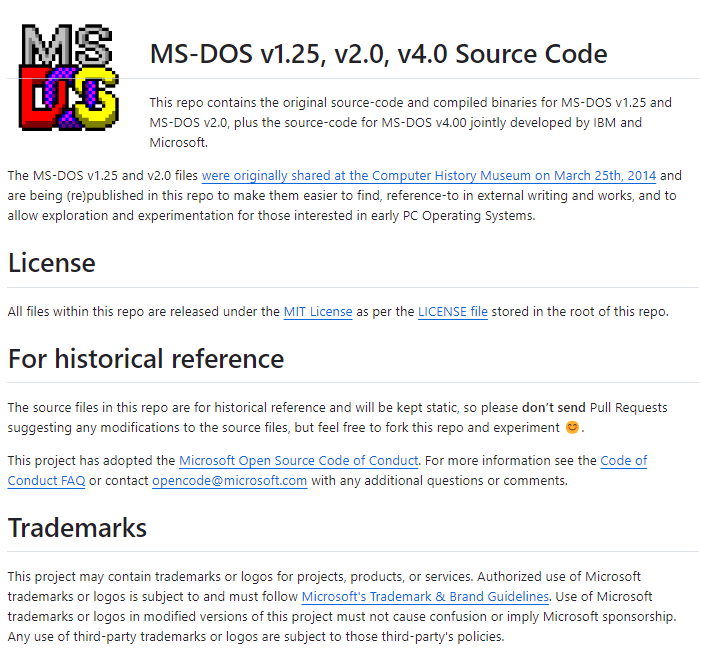

Questa versione segue l’open source di due precedenti versioni MS-DOS, 1.25 e 2.0, rilasciate nel 2019.

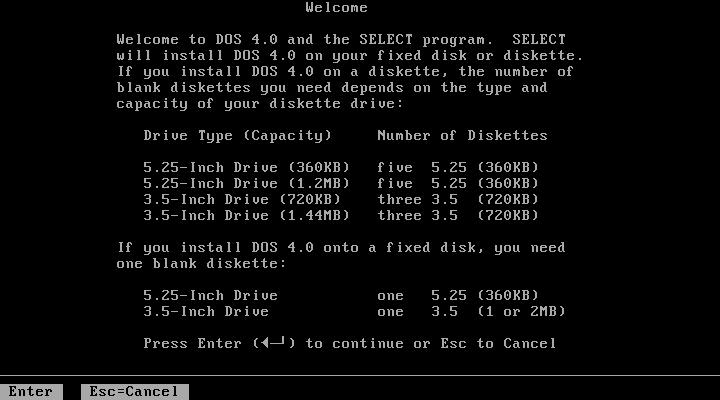

La versione Microsoft di MS-DOS 4.0 fu originariamente rilasciata nel 1986 dopo uno sviluppo congiunto con IBM per parti del codice, e un rapporto piuttosto difficile tra i due all’epoca portò alla fine al rilascio di due rami, MS-DOS 4.0 e quello che ora è indicato come IBM DOS 4.0.

“C’è una storia alquanto complessa e affascinante dietro le versioni 4.0 di DOS, poiché Microsoft ha collaborato con IBM per porzioni di codice ma ha anche creato un ramo di DOS chiamato Multitasking DOS che non ha visto un ampio rilascio”, ha riportato Jeff Wilcox e Scott Hanselman di Microsoft nel post dell’annuncio . “Questo codice occupa un posto importante nella storia ed è una lettura affascinante di un sistema operativo che è stato scritto interamente in codice assembly 8086 quasi 45 anni fa.”

Qualche settimana fa Scott chiedeva su Facebook se qualcuno avesse unità disco da 5,25 pollici.

Ora sappiamo il perchè di questa insolita richiesta. Ha lavorato con l’entusiasta Jeff Sponaugle per creare un’immagine dei dischi originali MS-DOS 4.0 che erano stati scoperti da Connor Hyde, un ricercatore in Inghilterra.

C’è tutta una storia che coinvolge l’ex direttore tecnico di Microsoft Ray Ozzie e altre persone. Hyde intende documentare la relazione tra DOS 4, MT-DOS e quello che alla fine sarebbe diventato OS/2. Roba affascinante per gli amanti del vintage.

Il codice sorgente per MS-DOS 4.0 si unisce al codice sorgente e ai file binari compilati per MS-DOS 1.25 e 2.0 su GitHub e ciascuno è concesso in licenza con la licenza MIT.

Microsoft nota di aver eseguito con successo MS-DOS 4 negli emulatori PCem e 86box e, sul serio, su un PC IBM XT originale e anche su un PC basato su Pentium più recentemente.