Lo sviluppo di tecnologia proprietaria si sta facendo largo tra sanzioni e fuoriuscite di aziende dalla Federazione Russa. Ma era prevedibile, le sanzioni creano una forte spinta verso il nazionalismo e paesi come Cine e Russia, non stanno li a guardare.

Sicuramente nel breve tempo è una soluzione veloce ad arginare l’avanzata della Cina e un colpo duro per la Russia, ma questi stati da molto tempo si stavano organizzando a produrre “tecnologia domestica”. Di fatto le sanzioni non sono altro che una forte spinta a velocizzare il passaggio a tecnologie proprietarie, oltre che una strategia miope da parte degli Stati Uniti D’America che si rivelerà nel tempo sbagliata, oltre ad un modo per destabilizzare il mondo.

In questa ottica, uno sviluppatore Russo della Skolkovo Innovation Center nel Mozhaysky District in Moscow, insieme al partner NPO Intellect, ha sviluppato un sostituto per il computer britannico Raspberry Pi.

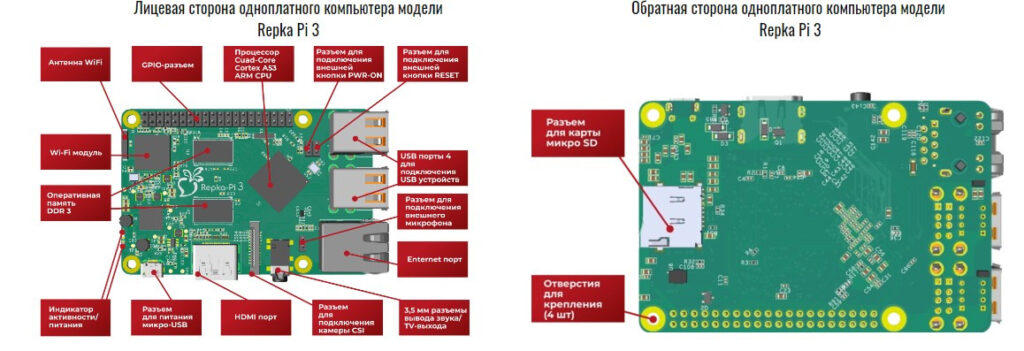

La novità è stata chiamata non senza umorismo: Repka Pi.

“Repka Pi, come la sua nota controparte Raspberry Pi 3 dal Regno Unito, è progettato per un’ampia gamma di attività, principalmente come piattaforma per l’insegnamento dell’IT. Il computer può anche essere utilizzato per interagire tramite interfacce industriali con vari dispositivi, come sistema integrato per la raccolta di dati, il controllo e la trasmissione di informazioni”

si legge nel messaggio.

Si noti che sebbene le dimensioni, le interfacce principali e l’aspetto siano identici al Raspberry Pi 3, il Repka Pi Russo mostra prestazioni migliori del 15-20%. Inoltre, la sua base di elementi è costruita su componenti provenienti da Russia e Cina.

Secondo gli sviluppatori della novità, il Repka Pi PC opera sulla base di un processore ARM 64 con quattro core dell’architettura Cortex A53. RainbowSoft ha sottolineato che la creazione e la produzione avverranno interamente presso un’impresa russa.L’inizio della produzione è previsto per ottobre di quest’anno.

Specifiche single-board di Repka Pi 3: