Il cybercrime è sempre da condannare. Che tu colpisca una multinazionale o un piccolo negozio online, resta un crimine.

Ma quando prendi di mira ospedali, associazioni senza scopo di lucro, fondazioni che vivono di donazioni, il livello scende ancora più in basso. Non sei un “hacker” perché i criminali non si chiamano così, non sei un “genio del computer”.

Sei solo uno sciacallo digitale.

Rubare un account social è già un atto deplorevole. Ma violare la pagina Instagram della Fondazione Giulia Cecchettin – creata per onorare la memoria di una giovane donna uccisa dall’ex fidanzato – è qualcosa di infinitamente peggiore. È un colpo basso, un atto vile che travalica la sfera tecnologica per diventare una ferita emotiva e collettiva.

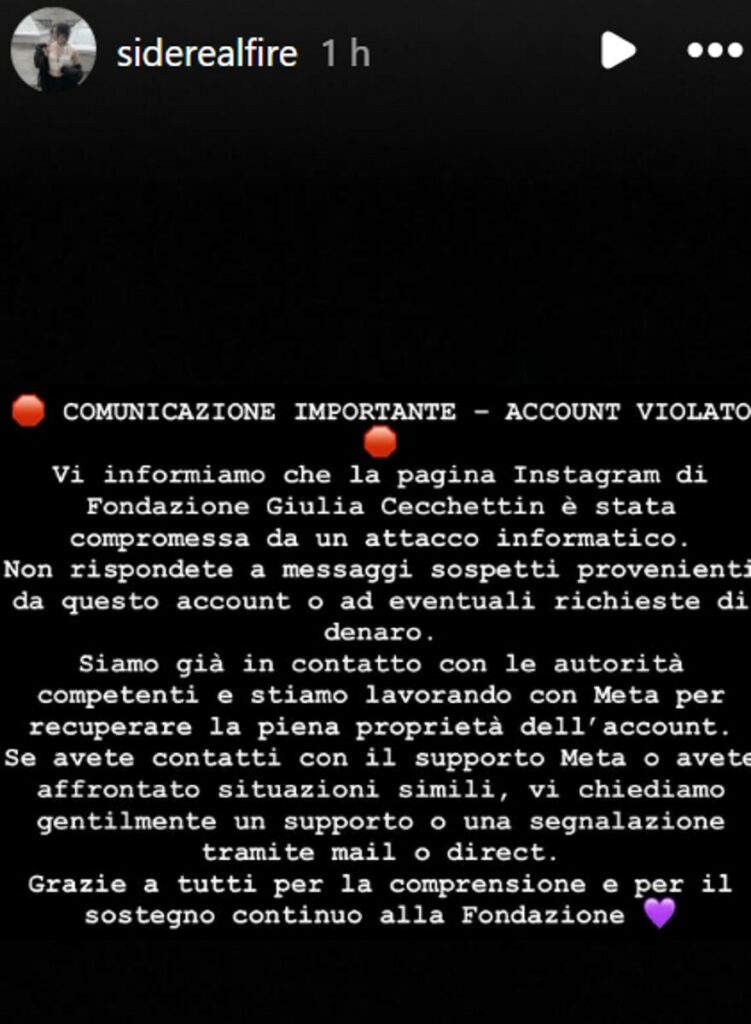

La sorella di Giulia, Elena Cecchettin, ha dato la notizia tramite una storia Instagram: “La nostra pagina è stata compromessa. Vi preghiamo di non rispondere a messaggi o richieste sospette. Siamo al lavoro per risolvere il problema“. Poche ore dopo, è arrivata la conferma: un attacco informatico mirato, con un messaggio intimidatorio lasciato nella bio dell’account: “Se volete indietro il vostro account, controllate la mail e contattatemi su Telegram.”

Un ricatto in piena regola, che dimostra quanto i criminali informatici senza scrupoli non conoscano limiti né rispetto. Questo non è “semplice” cybercrime. Questo è scempio: l’uso della tecnologia per colpire il dolore, per profanare uno spazio nato per sensibilizzare, per dare voce a una causa che riguarda tutti.

Ed è qui che la società deve rispondere compatta: non solo recuperando l’account, ma trasformando questo atto vile in un’ulteriore ragione per combattere chi sfrutta la rete per distruggere invece che per costruire. Perché la memoria di Giulia – e la battaglia della Fondazione – non si hackerano.