Il mondo degli NFT (Non-Fungible Token) ha avuto una notevole espansione negli ultimi anni, suscitando l’interesse da parte di un pubblico sempre più ampio. Tra le diverse tipologie di NFT sono presenti anche “username” e “numeri anonimi” utilizzabili dal noto servizio di instant messaging Telegram, attraverso il quale questi si possono acquistare e vendere.

Questi token, detti anche “collectibles”, consentono di possedere username unici e numeri di telefono con prefisso +888 non associati ad alcuna identità reale su Telegram. La blockchain dietro questi asset digitali gli conferisce unicità e scarsità, rendendoli così appetibili per investitori e appassionati di criptovalute.

La loro lecita compravendita avviene tramite la piattaforma Fragment dedicata, dove gli NFT possono essere messi in vendita all’asta o a prezzo fisso, pagando una commissione calcolata in percentuale sul prezzo di vendita.

Per evitare il pagamento di questa commissione, spesso si tenta di seguire strade diverse, ed in particolare di passare attraverso la compravendita tra privati direttamente su Telegram. Attività che non è priva di rischi. Anzi le truffe e raggiri sono sempre più frequenti.

In questo articolo mostrerò come molti criminali stanno riuscendo a truffare molti utenti, rubandogli l’username (o il numero anonimo), e talvolta anche a svuotare i wallet dei malcapitati.

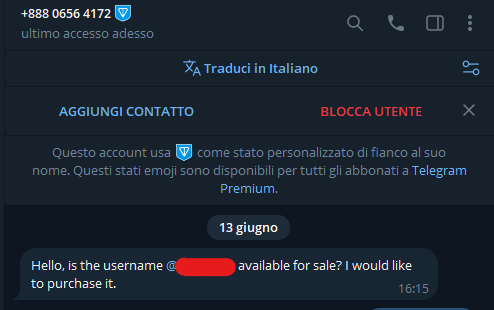

Sfruttando le funzioni di ricerca di Telegram, i malintenzionati inviano un primo messaggio nel quale dicono di essere interessati all’acquisto della username (o numero anonimo) della vittima:

Se la vittima risponde dicendo di essere interessata alla vendita del proprio NFT, l’attaccante propone di eseguire lo scambio fuori da Fragment, o altre piattaforme lecite.

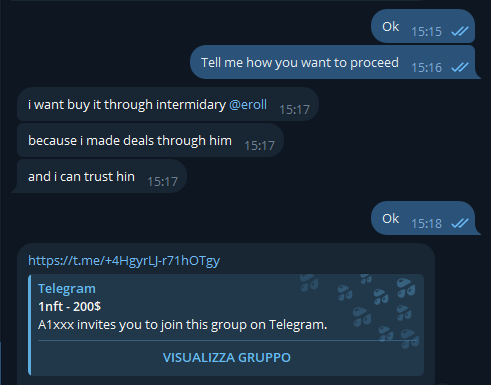

In particolare, propongono lo scambio tramite un intermediario (che nella maggior parte dei casi è l’attaccante stesso che utilizza parallelamente un altro account Telegram) o attraverso un bot che gestirà la transazione in maniera sicura, automatica e senza costi.

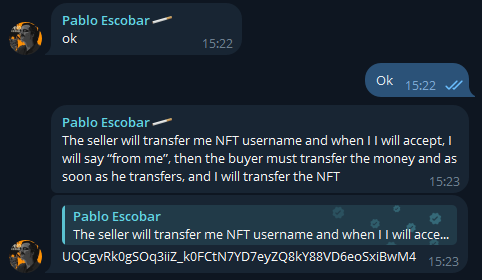

Se l’attaccante propone di rivolgersi ad un intermediario di cui lui si fida, e la vittima acconsente a procedere, viene creato un gruppo al quale vengono aggiunti l’attaccante, la vittima e il presunto intermediario.

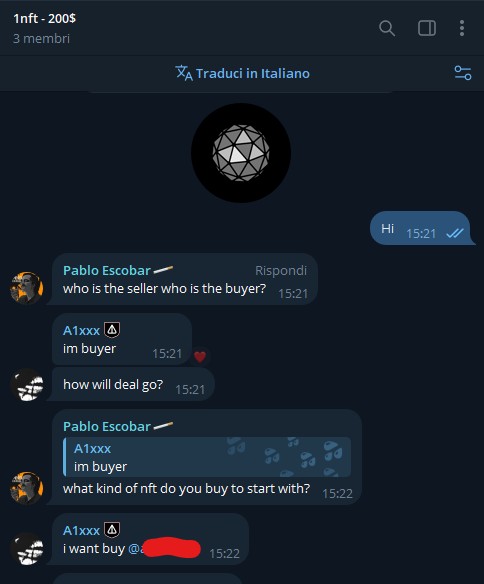

Appena entrati nel gruppo, l’intermediario prende la parola e scrive le regole, ovvero che il venditore prima manda l’NFT a lui. Successivamente l’acquirente gli invia il denaro, e solo dopo lui invierà il denaro al venditore e l’NFT all’acquirente.

Ecco che se la vittima invia l’NFT all’indirizzo del wallet del finto intermediario la transazione si conclude.

Non ho inviato il mio NFT all’intermediario, ma è verosimilmente credibile che se lo avessi fatto avrei ricevuto una finta richiesta di riscatto per riavere indietro l’NFT, che non sarà mai restituito.

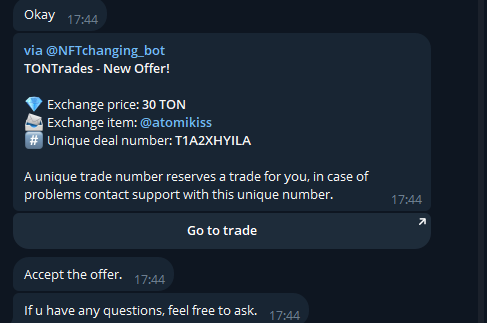

Se l’attaccante propone di utilizzare un Bot, viene inviato alla vittima un link al Bot con un finto Deal.

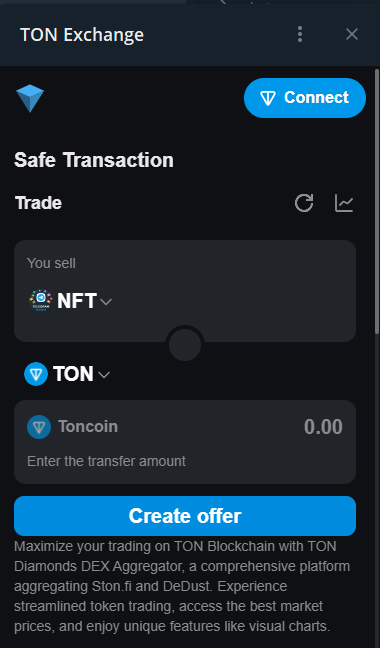

Accedendo al Bot e cliccando su Trade si apre una web app che chiede alla vittima di collegare il proprio wallet.

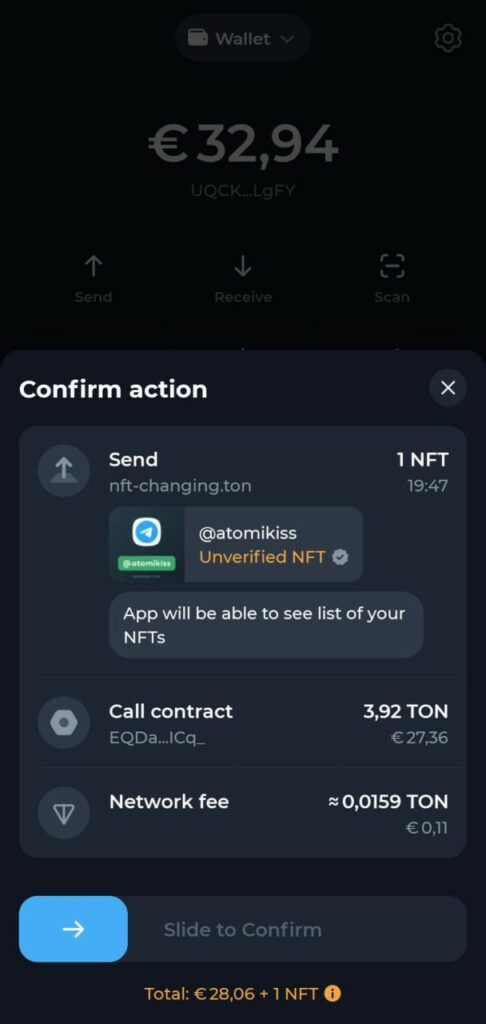

Quando il wallet è collegato sullo stesso si riceve una richiesta di transizione in favore dell’attaccante per trasferirgli tutti gli NFT e le cripto del wallet.

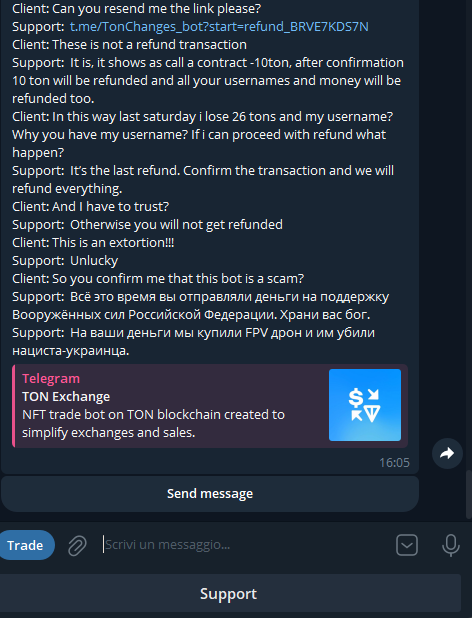

Successivamente, la vittima che si rende conto di essere stata appena derubata, all’interno del Bot apre un trouble ticket (il Bot simula bene un servizio lecito) per chiedere spiegazioni e un rimborso.

A quel punto il (finto) supporto chiede che per poter effettuare il rimborso il wallet deve avere almeno 10 TON (la criptovaluta di Telegram). Fatta la ricarica, la vittima riceve un’altra richiesta di approvazione di una transazione “svuota wallet” che se accettata farà sì che l’attaccante abbia rubato ulteriori fondi dal wallet della vittima. E il ciclo di ripete.

Se la vittima invece insiste per il rimborso, alla fine riceve un messaggio che ha dello sconcertante:

La traduzione del testo in Russo è:

“Per tutto questo tempo hai inviato denaro per sostenere le Forze Armate della Federazione Russa. Dio vi benedica.

Supporto: Con i tuoi soldi abbiamo comprato un drone FPV e lo abbiamo usato per uccidere un nazista ucraino.”

Come altri tipi di attacchi di Social Engineering, anche questo mira alle persone cercando di sfruttarne i bias. E’ fondamentale essere diffidenti da simile adescamenti e non fidarsi mai, per nessuna ragione.

La compravendita lecita di NFT di qualsiasi natura deve essere sempre fatta tramite piattaforme ufficiali e verificate.