Trust Wallet ha invitato gli utenti Apple a disabilitare iMessage a causa delle informazioni su una vulnerabilità critica zero-day che consente agli hacker di prendere il controllo degli smartphone.

Secondo Trust Wallet, la vulnerabilità consente a un utente malintenzionato di penetrare nel sistema e controllare il dispositivo. Non richiede nemmeno che l’utente faccia clic sul collegamento (Zero Click).

La vulnerabilità è particolarmente pericolosa per i titolari di conti con una quantità significativa di fondi sul proprio conto. Tutti i portafogli crittografici sugli iPhone con iMessage sono soggetti a rischio.

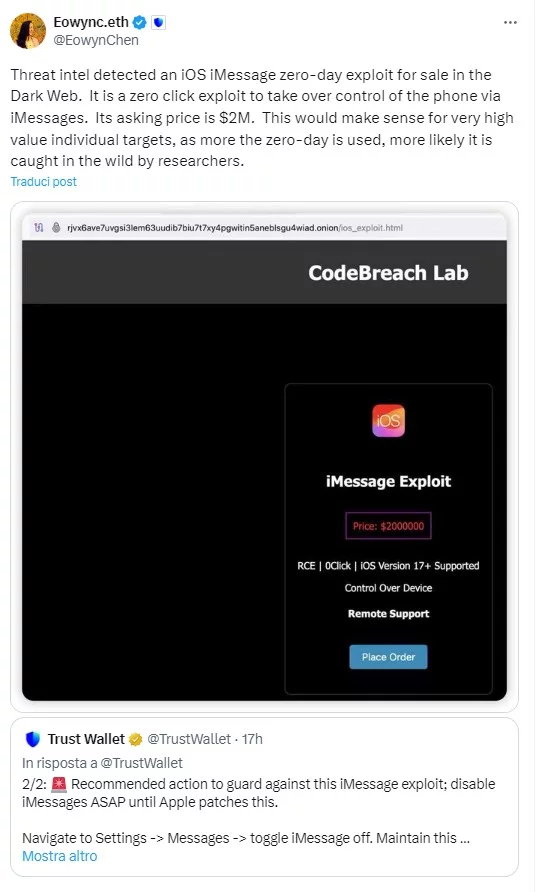

La direttrice di Trust Wallet, Eowyn Chen, ha condiviso uno screenshot che secondo lei mostra un exploit venduto per 2 milioni di dollari sul dark web.

Tuttavia, la comunità cripto era scettica riguardo al messaggio di Chen.

I crittoanalisti hanno affermato che le informazioni basate su uno screenshot non possono essere attendibili senza fornire prove. Inoltre, un simile avvertimento può causare panico. Nelle prime 4 ore dopo la pubblicazione, l’avviso di Trust Wallet è stato visualizzato da oltre 1,2 milioni di utenti.

Dopo un’ondata di dubbi da parte degli esperti, Trust Wallet ha scritto che le informazioni sulla vulnerabilità zero-day sono state ricevute dal team di sicurezza e dai partner che monitorano costantemente le minacce.

MetaRyuk, ricercatore di Web3 e metaverse, ha affermato che il sito elenca solo il prezzo dell’exploit, senza una demo o una conferma di autenticità. Inoltre, il sito stesso non ha alcuna reputazione nel dark web e potrebbe rivelarsi una truffa, proprio come altri siti simili. Lo specialista ha sottolineato che in questa fase non ci sono abbastanza dettagli per valutare il livello di fiducia nella proposta.

Apple non ha fornito alcun commento sulla situazione.