Akamai ha avvertito che due vulnerabilità RCE in ThinkPHP, che sono state corrette più di cinque anni fa, vengono attivamente sfruttate dai malintenzionati.

Le vulnerabilità scoperte alla fine del 2018 e all’inizio del 2019 (CVE-2018-20062 e CVE-2019-9082) colpiscono i CMS che utilizzano ancora versioni precedenti del popolare framework open source.

Pertanto, il problema CVE-2018-20062 in NoneCMS 1.3, che consente agli aggressori remoti di eseguire codice PHP arbitrario su ThinkPHP prima della versione 5.0.23, risolto nel dicembre 2018. Inoltre il CVE-2019-9082 era correlato all’esecuzione di comandi remoti in Open Source BMS 1.1.1, interessando le versioni ThinkPHP precedenti alla 3.2.4 ed è stato corretto a febbraio 2019.

Gli exploit PoC per questi bug sono disponibili pubblicamente da più di cinque anni e, poco dopo la loro pubblicazione, entrambe le vulnerabilità hanno iniziato a essere sfruttate dagli aggressori.

I ricercatori hanno notato due campagne dannose che sfruttavano questi bug, una delle quali è durata diversi giorni nell’ottobre 2023 e l’altra nell’aprile 2024. In entrambi i casi, gli hacker di lingua cinese hanno sfruttato questi bug per scaricare file da un server violato in Cina. Di solito si trattava di un file di testo public.txt, che in realtà era una web shell offuscata – roeter.php.

Il payload forniva agli aggressori il controllo remoto del server dopo una semplice autenticazione utilizzando la password “admin”.

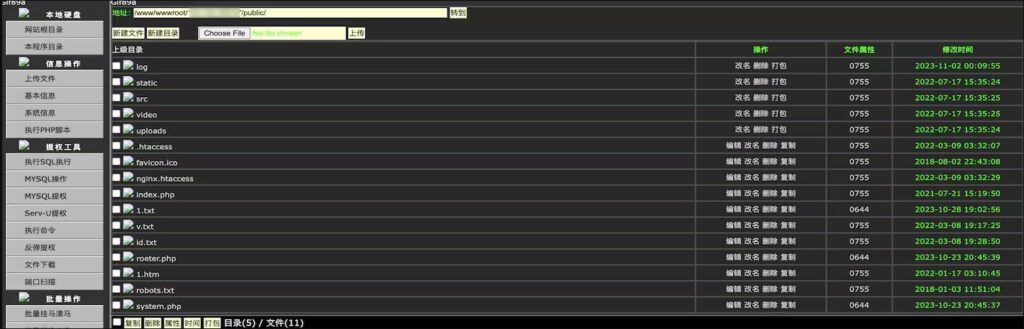

Di conseguenza, la web shell Dama ha consentito agli aggressori di navigare nel file system della vittima, modificare file locali, raccogliere informazioni e rubare file. Si noti che Dama può utilizzare l’Utilità di pianificazione di Windows per modificare la configurazione di Strumentazione gestione Windows (WMI) per aggiungere utenti con privilegi elevati al sistema.

Durante la fase post-sfruttamento, gli aggressori hanno eseguito scansioni delle porte di rete, hanno avuto accesso ai database esistenti e hanno aumentato i propri privilegi “aggirando la disabilitazione delle funzioni PHP per sfuggire alla sandbox PHP ed eseguire comandi shell sul server”, ha affermato Akamai.

Attualmente, la versione di ThinkPHP è la 8.0 e gli esperti scrivono che le organizzazioni devono aggiornarsi immediatamente, soprattutto perché gli aggressori continuano a prendere di mira le versioni senza patch.

“I recenti attacchi da parte di aggressori di lingua cinese evidenziano la tendenza in corso all’utilizzo di web shell complete progettate per ottenere un controllo avanzato sui sistemi delle vittime. È interessante notare che non tutti i client attaccati utilizzavano ThinkPHP, il che significa che gli aggressori possono attaccare indiscriminatamente un’ampia gamma di sistemi”, riassumono gli esperti.