Un problema di sicurezza nell’ultima versione di WhatsApp per Windows consente di inviare allegati Python e PHP che vengono eseguiti senza alcun avviso quando il destinatario li apre. Affinché l’attacco abbia successo, è necessario che Python sia installato, un prerequisito che potrebbe limitare gli obiettivi a sviluppatori di software, ricercatori e utenti esperti.

Il problema è simile a quello che ha colpito Telegram per Windows ad aprile, inizialmente respinto ma poi risolto, consentendo agli aggressori di aggirare gli avvisi di sicurezza ed eseguire codice in remoto inviando un file Python .pyzw tramite il client di messaggistica.

WhatsApp blocca diversi tipi di file considerati rischiosi per gli utenti, ma l’azienda ha dichiarato a che non ha intenzione di aggiungere script Python all’elenco. Ulteriori test di BleepingComputer hanno mostrato che anche i file PHP (.php) non sono inclusi nella blocklist di WhatsApp.

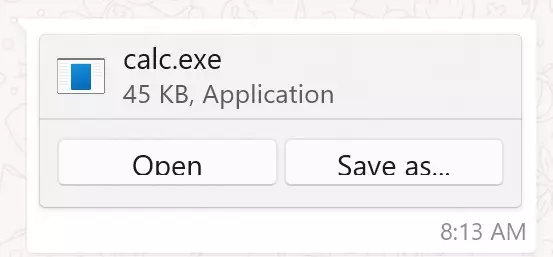

Il ricercatore di sicurezza Saumyajeet Das ha scoperto la vulnerabilità mentre sperimentava i tipi di file che potevano essere allegati alle conversazioni WhatsApp per vedere se l’applicazione ne consentiva qualcuno di quelli rischiosi. Quando si invia un file potenzialmente pericoloso, come .EXE, WhatsApp lo mostra e offre al destinatario due opzioni: Apri o Salva con nome.

Tuttavia, quando si tenta di aprire il file, WhatsApp per Windows genera un errore, lasciando agli utenti solo la possibilità di salvare il file sul disco e avviarlo da lì. Nei test di BleepingComputer, questo comportamento era coerente con i tipi di file .EXE, .COM, .SCR, .BAT e Perl che utilizzano il client WhatsApp per Windows. Das ha scoperto che WhatsApp blocca anche l’esecuzione di .DLL, .HTA e VBS.

Per tutti, si è verificato un errore quando si è tentato di avviarli direttamente dall’app cliccando su “Apri”. L’esecuzione era possibile solo dopo averli salvati prima sul disco. Parlando con BleepingComputer, Das ha detto di aver trovato tre tipi di file che il client WhatsApp non blocca dall’avvio: .PYZ (app Python ZIP), .PYZW (programma PyInstaller) e .EVTX (file registro eventi di Windows).

I test di BleepingComputer hanno confermato che WhatsApp non blocca l’esecuzione dei file Python e hanno scoperto che lo stesso accade con gli script PHP. Se tutte le risorse sono presenti, tutto ciò che il destinatario deve fare è cliccare sul pulsante “Apri” sul file ricevuto e lo script verrà eseguito.

Das ha segnalato il problema a Meta il 3 giugno e l’azienda ha risposto il 15 luglio, dicendo che il problema era già stato segnalato da un altro ricercatore. Quando il ricercatore ha contattato BleepingComputer, il bug era ancora presente nell’ultima versione di WhatsApp per Windows e potevamo riprodurlo su Windows 11, v2.2428.10.0.

“Ho segnalato questo problema a Meta tramite il loro programma bug bounty, ma sfortunatamente l’hanno chiuso come N/A. È deludente, perché si tratta di un difetto semplice che potrebbe essere facilmente mitigato”, ha spiegato il ricercatore.