Microsoft continua la sua strategia per costringere gli utenti di Windows 11 a usare un account Microsoft durante l’installazione del sistema operativo, chiudendo una dopo l’altra le scappatoie che permettevano di utilizzare un account locale. Ma la comunità degli utenti non si arrende e ha appena scoperto un nuovo trucco che rende il processo più semplice che mai!

Sin dal rilascio di Windows 11, Microsoft ha progressivamente reso più difficile la creazione di account locali, spingendo gli utenti verso un modello basato su servizi cloud. L’azienda giustifica questa scelta con la necessità di migliorare la sicurezza e l’integrazione con i suoi servizi, ma per molti utenti ciò rappresenta una forzatura che limita la libertà di scelta.

In passato, esistevano diverse soluzioni per aggirare questa restrizione, come l’uso di comandi nascosti o script dedicati. Tuttavia, Microsoft ha chiuso molte di queste porte, rendendo più complicato evitare la creazione di un account online. Ora, però, è emersa una nuova scappatoia!

Il colosso di Redmond ha recentemente rimosso il noto script ‘BypassNRO.cmd’ dalle build di anteprima di Windows 11, rendendo più difficile aggirare l’obbligo dell’account Microsoft. Sebbene fosse ancora possibile intervenire manualmente nel Registro di sistema, il processo risultava più scomodo e complicato per gli utenti meno esperti.

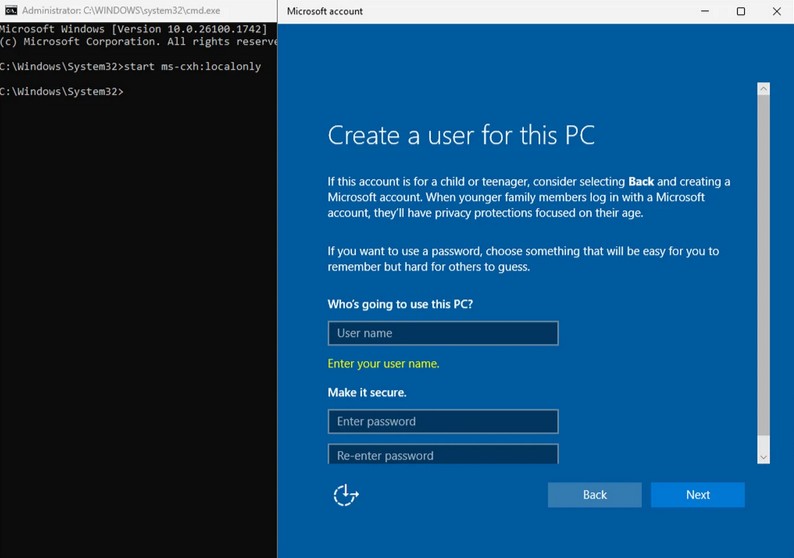

Ma sabato scorso, un utente di X con il nickname “Wither OrNot” ha svelato un metodo molto più semplice. Il trucco? Un semplice comando che apre una finestra nascosta per la creazione di un account locale!

Ecco come fare:

Se da un lato questa soluzione permette di mantenere il controllo sul proprio dispositivo, dall’altro va considerato il possibile impatto sulla sicurezza. Microsoft promuove l’uso di account online per abilitare funzionalità come la sincronizzazione dei dati, il ripristino password e una maggiore protezione contro il furto di credenziali. Tuttavia, alcuni utenti vedono queste misure più come un vincolo che un vantaggio.

Utilizzare un account locale può aumentare la privacy e ridurre la dipendenza dai servizi cloud di Microsoft, ma bisogna ricordarsi di adottare buone pratiche di sicurezza, come l’uso di password robuste e l’attivazione di misure di protezione locali.

Microsoft eliminerà anche questa possibilità? È ancora presto per dirlo. Tuttavia, a differenza del vecchio script ‘BypassNRO.cmd’, questo comando sembra essere più profondamente integrato nel sistema operativo, il che potrebbe renderne più difficile la rimozione.

Ancora una volta, la community dimostra di saper aggirare le limitazioni imposte da Microsoft, riaffermando il diritto degli utenti di scegliere come gestire i propri dispositivi. Il confronto tra chi difende la libertà di utilizzo e la visione cloud-first dell’azienda di Redmond continua senza sosta!

Nel frattempo, chi desidera mantenere il controllo sul proprio dispositivo ha ancora una possibilità. Per quanto tempo? Lo scopriremo solo nei prossimi aggiornamenti di Windows 11!