Autore: Massimiliano Brolli

Il web contiene un mare di informazioni.

Tra social network, giornali, riviste specializzate, immagini, radio e televisioni… utilizziamo e produciamo una marea di dati di pubblico dominio, dalle quali imparare, conoscere e utilizzare con intelligenza.

Le informazioni infatti, non devono essere segrete per essere preziose.

Sia nei blog nei quali navighiamo, nelle trasmissioni che guardiamo o nelle riviste che acquistiamo in edicola, c’è una scorta infinita di informazioni che contribuiscono alla nostra comprensione del mondo e dei fenomeni che lo circondano.

Perché internet sa tutto e soprattutto, ricorda tutto …

Con il nome di Open Source Intelligence, abbreviata con il nome di OSINT, la comunità di Intelligence si riferisce a quelle informazioni che risultano di libero accesso.

Abbiamo parlato dei social network, dei mass-media, ma le fonti pubbliche includono anche rapporti governativi, dibattiti politici, conferenze, insomma, tutto quello che risulta accessibile pubblicamente, vuoi da una rivista comprata in edicola o ricercabile attraverso un normale motore di ricerca su internet.

Quello che intendiamo come OSINT di fatto esiste da centinaia di anni, ma con l’avvento delle comunicazioni radio e poi di internet, ora tutto risulta più semplice, ovvero ottenere grandi quantità di informazioni da fonti pubbliche non classificate.

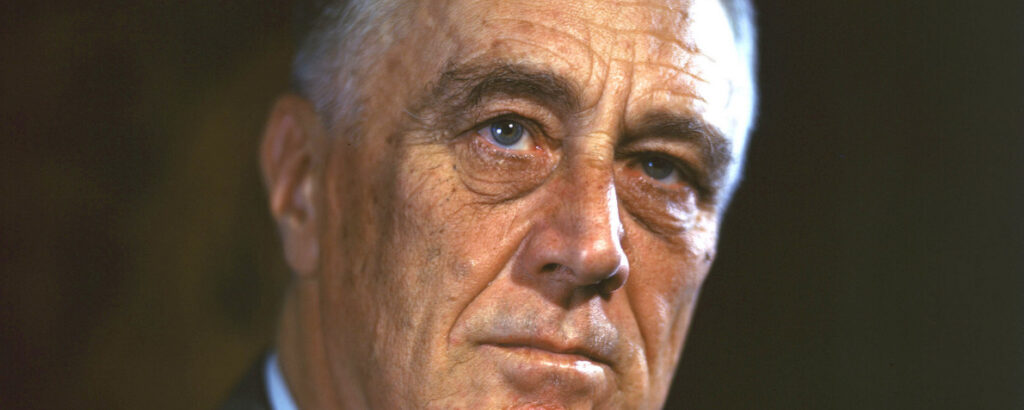

Pensate che il presidente americano Roosevelt il 26 febbraio del 1941, con un costo di 150.000 dollari dell’epoca, avviò un ufficio chiamato Forein Broadcast Monitoring Service a Portland, nell’Oregon, poi divenuto Foreign Broadcast Intelligence Service sempre nel 41, dopo l’attacco a sorpresa della marina imperiale giapponese agli Americani nel porto di Pearl Harbor.

Tale ufficio infatti , aveva mandato di registrare, tradurre, trascrivere e analizzare i programmi radiofonici di propaganda ad onde corte trasmessi verso gli Stati Uniti dalle potenze dell’Asse.

Tale ufficio oggi è ovviamente superato, ma a differenza della SIGINT, la signal intelligence, la HUMINT, la Human intelligence e di tutte le altre INT, la OSINT per gli americani non è responsabilità di una singola agenzia di Intelligence ma di tutto l’apparato degli Stati Uniti come la Central Intelligence Agency (CIA) e la National Security Agency (NSA) e così via.

L’Open Source Intelligence (da non confondere con i software opensource) è una disciplina oggi molto collegata al mondo della Cyber Intelligence, e consente, attraverso le fonti pubbliche di generare “conoscenza”, attraverso fasi di validazione, di conferma e di attribuzione della cosiddetta “fonte di diffusione”.

Ma praticamente, cosa si ottiene con una analisi OSINT?

Bè… intanto diciamo che può essere utilizzata sia per fini leciti che per fini illeciti.

Normalmente, tutti i paesi utilizzano queste tecniche per facilitare l’ambito decisionale e convalidare le minacce sia interne che estere, prima di intraprendere una azione mirata.

Ad esempio, mentre un singolo tweet minaccioso potrebbe non essere motivo di preoccupazione, lo stesso tweet verrebbe interpretato diversamente, qualora fosse legato ad un gruppo di minacce noto per essere attivo in un settore specifico.

Una delle cose più importanti da comprendere sull’intelligence open source è che spesso viene utilizzata in combinazione con altri sottotipi di analisi come l’intelligence delle fonti chiuse (come telemetria interna, le community underground e quindi le darknet o detta CLOSINT) e comunità esterne di condivisione dell’intelligente, per poter filtrare e verificare il risultato prodotto.

Ma anche i criminali informatici possono beneficiare di queste tecniche, ad esempio per identificare potenziali obiettivi e sfruttare i punti deboli nelle reti delle grandi organizzazioni.

Questo processo, è il motivo principale per cui così tante piccole e medie imprese vengono violate ogni anno. Non è perché i gruppi di minacce si interessano o si incattiviscono in modo particolare ad una organizzazione, ma piuttosto perché le vulnerabilità nella loro architetture di rete o del sito Web vengono facilmente isolate, usando semplici tecniche di Intelligence open source. In breve, perché sono obiettivi facili.

Sistemi di analisi quali Shodan, ZoomEye, Censys, ma anche banalmente le varie collection di databreach o le semplici Google Dork, possono far identificare in breve tempo e senza sforzo una organizzazione da attaccare con un Ransomware e generare profitto.

Perché in quasi tutti gli Hack da profitto, sono le vulnerabilità stesse a firmare nella carta bianca di internet, un attacco e non i nomi delle organizzazioni.

l’intelligence open source non consente solo attacchi tecnici su sistemi e reti IT. I Criminali informatici infatti, possono cercare informazioni su persone e organizzazioni che possono essere utilizzate per avviare sofisticate campagne di social engineering usando il phishing, il vishing e molto altro ancora.

Spesso, informazioni apparentemente innocue condivise tramite social network e blog possono essere utilizzate per sviluppare campagne di social engineering mirate, come per lo spear phishing, altamente convincenti, che a loro volta vengono utilizzate per indurre gli utenti a compromettere la rete o le risorse della loro stessa organizzazione.

Quindi, ricordiamoci sempre che su internet c’è tutto ed internet ricorda tutto.

Immagini pubbliche, informazioni sui social network, metadati e database pubblicati a valle di databreach, sono tracce indelebili che possono essere utilizzate per sferrare attacchi verso le nostre organizzazioni e verso noi stessi.

Un buon uso del digitale (ritorniamo sempre come vedete all’educazione civica del digitale), è una cosa fondamentale oggi, per evitare che il nostro mondo possa essere invaso da potenziali aggressori o banalmente da semplici curiosi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…