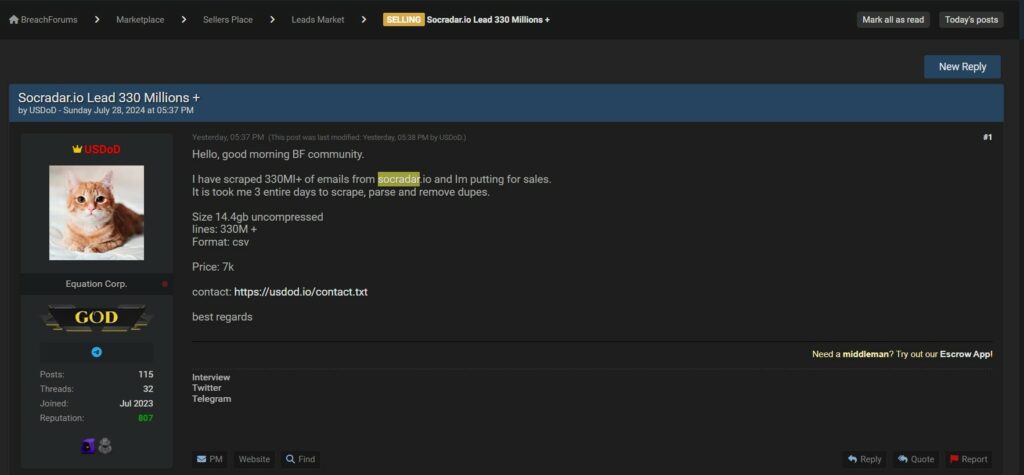

Con un recente post su Breached Forum, il threat actor USDoD ha dichiarato di aver raccolto oltre 330 milioni di indirizzi email, sostenendo di averli ottenuti attraverso lo scraping di Socradar[.]io, una piattaforma nota per il suo ruolo di cyber intelligence. Questa enorme raccolta di dati è ora disponibile per l’acquisto al prezzo di 7.000 dollari.

Al momento, non possiamo confermare la veridicità della notizia, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo deve essere considerato come ‘fonte di intelligence’.

Secondo l’annuncio di USDoD, il processo di raccolta dei dati ha richiesto tre giorni interi, durante i quali sono stati eseguiti scraping, parsing e rimozione dei duplicati. Il risultato è un file di 14,4 GB, fornito in formato CSV, messo in vendita per 7.000 dollari.

Questo prezzo sottolinea l’alto valore attribuito ai dati contenenti questo tipo di informazione. Nel post, USDoD non fornisce dettagli specifici o esempi dei dati disponibili, lasciando in sospeso la verifica dell’autenticità e della qualità del database.

Immagine del post rinvenuta nel Dark Web

Il threat actor in questione, USDoD, è stato recentemente intervistato, rivelando ulteriori dettagli sul suo background e sulle sue attività. Durante un’intervista (https://usdod.io/contact.txt), USDoD ha descritto il processo tecnico dietro l’operazione di scraping e ha discusso delle motivazioni che lo hanno spinto a entrare nel mondo del cyber crimine. Questo offre una rara opportunità di comprendere la mentalità di un individuo coinvolto in attività illecite di questo tipo.

Socradar.io è ampiamente riconosciuta per la sua capacità di identificare e prevenire minacce informatiche, e dunque nota per il suo lavoro in ambito CTI. Tuttavia, il presunto successo di USDoD nel raccogliere dati da questa piattaforma evidenzia potenziali falle nei sistemi di sicurezza delle informazioni, mettendo in discussione l’efficacia delle misure protettive adottate.

La presunta vendita di un database così vasto ha implicazioni significative:

L’annuncio di USDoD su Breached Forum è un ulteriore promemoria della necessità di rafforzare la sicurezza dei dati e l’importanza di una vigilanza continua contro le minacce informatiche. La collaborazione tra esperti e forze dell’ordine è fondamentale per affrontare queste sfide e garantire la sicurezza degli utenti a livello globale.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.