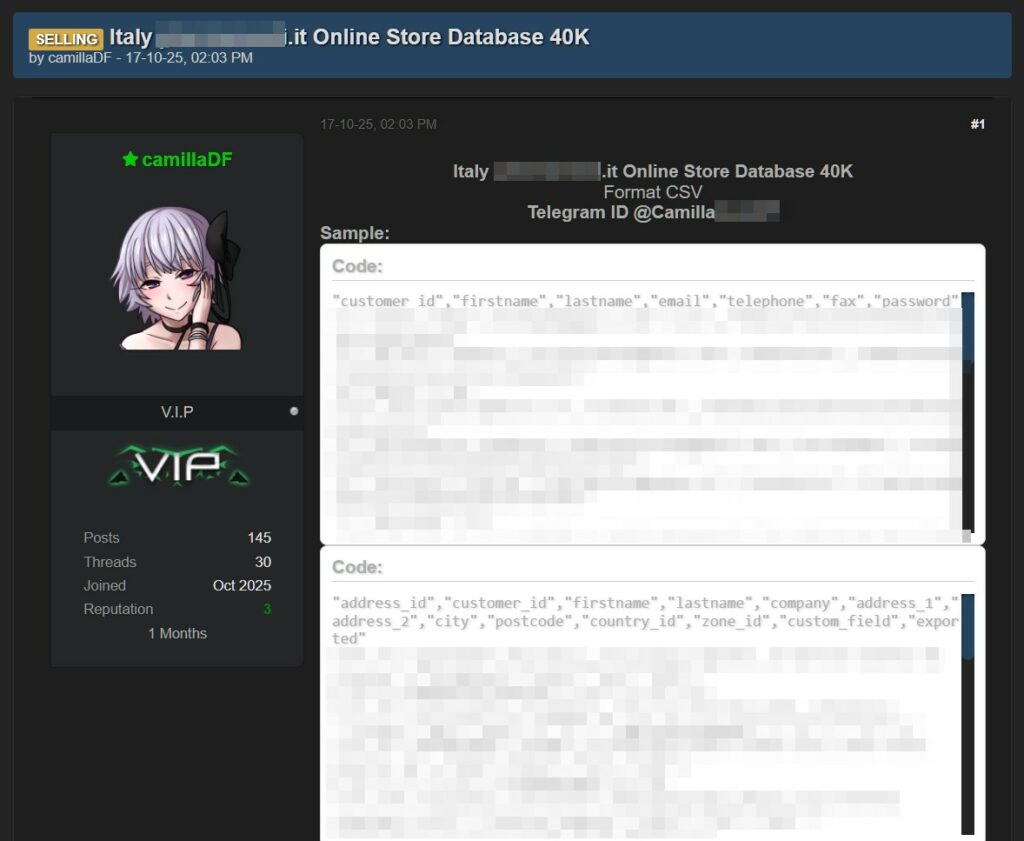

Negli ultimi anni, il panorama della sicurezza informatica in Italia ha visto una preoccupante escalation di attacchi, con un aumento significativo dei crimini informatici. Un fenomeno particolarmente allarmante è la vendita ripetuta di database di aziende con business online da parte di threat actors sui forum del dark web come nel caso di oggi di una azienda che si occupa di prodotti sanitari e di salute e bellezza.

Come evidenziato dall’immagine, in diverse occasioni sono stati messi in vendita interi archivi contenenti dati sensibili di clienti, tra cui:

Il fatto che lo stesso threat actor si riproponga periodicamente con la messa in vendita di nuovi o vecchi database dimostra come gli e-commerce continuino ad essere un bersaglio primario e come sia fondamentale per le aziende innalzare le proprie difese.

Per evitare di diventare la prossima vittima di un attacco, è cruciale per le aziende di e-commerce implementare e mantenere un robusto sistema di sicurezza.

La sicurezza del database e del software richiede innanzitutto l’uso di crittografia avanzata: tutti i dati sensibili, come password e informazioni di pagamento, devono essere protetti mediante algoritmi robusti come BCrypt o Argon2 e non devono mai essere archiviati in chiaro. È consigliabile crittografare anche l’intero database. Un altro elemento fondamentale è la gestione costante di patch e aggiornamenti, perché mantenere aggiornati il core del sistema, i plugin, i temi e il DBMS rappresenta la prima linea di difesa contro vulnerabilità note, come quelle che permettono le SQL injection. Per rafforzare ulteriormente la protezione, è opportuno adottare un Web Application Firewall in grado di filtrare il traffico HTTP e bloccare tentativi comuni di attacco, tra cui XSS e SQL injection.

Anche la protezione degli accessi e dei processi di autenticazione è cruciale. L’autenticazione a più fattori dovrebbe essere attivata e obbligatoria per tutti gli accessi amministrativi, mentre l’uso di password complesse e la loro rotazione periodica contribuiscono a ridurre il rischio legato all’errore umano e a credenziali deboli. È altrettanto importante applicare il principio del minimo privilegio, consentendo l’accesso al database solo a chi ne ha reale necessità e limitando i permessi allo stretto indispensabile.

Per garantire un livello di sicurezza elevato è necessario anche un monitoraggio costante, attraverso sistemi di logging in grado di individuare rapidamente attività sospette o accessi non autorizzati. La gestione dei dati deve inoltre rispettare le normative vigenti, come il GDPR e, quando si trattano carte di pagamento, lo standard PCI-DSS. In quest’ottica diventa essenziale raccogliere solo i dati strettamente necessari. Alla protezione contribuiscono anche backup regolari e crittografati, conservati in luoghi sicuri o isolati, così da assicurare la continuità operativa in caso di attacco ransomware o violazione dei dati.

Infine, anche i clienti hanno un ruolo attivo nella prevenzione. Se un e-commerce subisce una violazione, il primo passo è cambiare immediatamente la password, soprattutto se utilizzata anche altrove. È sempre consigliabile usare password uniche per ogni servizio, preferibilmente con l’aiuto di un password manager.

Occorre inoltre prestare la massima attenzione a email, SMS o messaggi sospetti che fanno riferimento all’azienda compromessa, perché i criminali sfruttano spesso dati come nome, cognome ed email per costruire tentativi di phishing molto credibili.