Microsoft ha ricevuto un’ordinanza del tribunale che autorizza la confisca dell’infrastruttura del gruppo di hacker vietnamita Storm-1152. Il gruppo ha registrato circa 750 milioni di account Microsoft falsi e ha guadagnato milioni di dollari vendendoli ad altri criminali attraverso una rete di siti Web e pagine di social media.

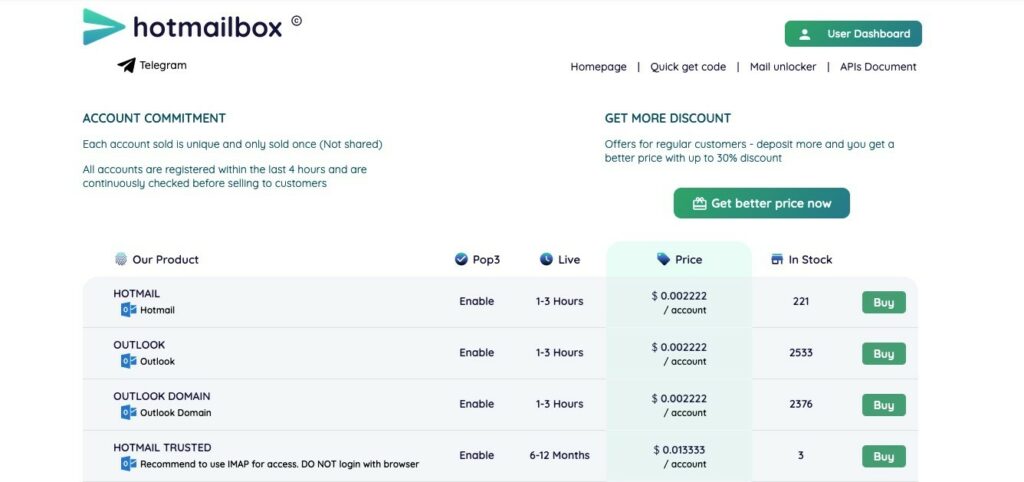

Storm-1152 è un grande fornitore CaaS (Cybercrime-as-a-Service) che occupa una posizione di leader nella vendita di account Outlook fraudolenti. Il gruppo fornisce anche altri “prodotti” illegali, incluso un servizio automatico per la risoluzione dei CAPTCHA, che consente di aggirare Microsoft CAPTCHA (e altri) e registrare nuovi account in massa.

“Storm-1152 crea siti Web e pagine di social media illegali, vendendo account Microsoft fraudolenti e strumenti per aggirare i programmi di verifica dell’identità su piattaforme tecnologiche note. Questi servizi riducono il tempo e gli sforzi necessari ai criminali per commettere attività abusive online”, ha affermato la Microsoft Digital Crimes Unit.

Advertising

Secondo gli esperti, i servizi di Storm-1152 sono stati utilizzati da numerosi gruppi di hacker, tra cui operatori di ransomware e gruppi specializzati nel furto di dati. Ad esempio, tra i gruppi che hanno acquistato e utilizzato gli account Storm-1152 nei loro attacchi c’erano Storm-0252, Tempesta-0455 e Octo Tempesta.

Come ora viene riportato, il 7 dicembre 2023, Microsoft ha sequestrato l’infrastruttura Storm-1152 negli Stati Uniti e, grazie a un’ordinanza del tribunale, ha chiuso i seguenti siti:

La società ha anche intentato una causa contro tre cittadini vietnamiti presumibilmente coinvolti nell’organizzazione di questa attività criminale.

Secondo l’accusa gli imputati avrebbero sviluppato e gestito il codice per i siti web sequestrati. Presumibilmente avrebbero anche partecipato alla pubblicazione di tutorial video sull’utilizzo di account Outlook fraudolenti e offerto supporto tramite chat dal vivo ai clienti che utilizzavano i loro servizi.