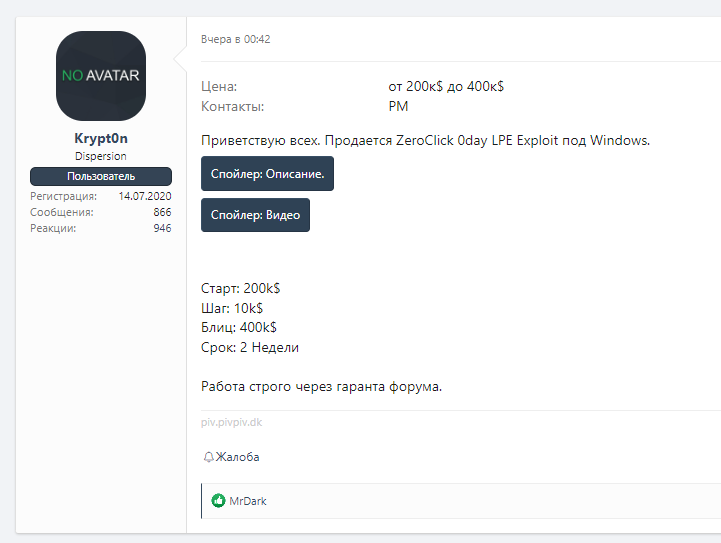

Nella attività di ricognizione delle underground svolte da DarkLab, il gruppo specializzato in Cyber Threat Intelligence (CTI) di Red Hot Cyber, abbiamo rilevato che nella giornata di ieri è apparso su un forum underground russo un annuncio allarmante: un exploit zero-click 0day per Windows, di tipo Local Privilege Escalation (LPE), è in vendita.

Questo tipo di exploit, caratterizzato da un accesso senza alcuna interazione da parte dell’utente, rappresenta una minaccia significativa, in quanto permette a un attaccante di ottenere il controllo di un sistema target semplicemente sfruttando la vulnerabilità, senza che la vittima compia alcuna azione avendo avuto accesso alla macchina con utenze con bassi privilegi.

Gli exploit zero-click, soprattutto se basati su vulnerabilità di escalation dei privilegi, sono tra i più ricercati dagli hacker. Questo perché consentono attacchi invisibili, complicando notevolmente le capacità di rilevamento e risposta delle difese di sicurezza. Se questo exploit venisse utilizzato in attacchi reali, potrebbe compromettere migliaia di dispositivi Windows in modo rapido e senza che l’utente se ne accorga.

Il fatto che l’offerta avvenga su un forum chiuso con accesso a pagamento e con la presenza di un video dimostrativo indica un certo livello di fiducia e professionalità, suggerendo che l’exploit potrebbe essere realmente funzionante. Questo genere di exploit rappresentano una minaccia critica per aziende, enti governativi e organizzazioni che utilizzano Windows.

Il prezzo iniziale di 200.000 dollari è elevato, ma non insolito per un exploit zero-day LPE mentre il prezzo di “blitz” a 400.000 dollari conferma che si tratta di un exploit altamente sofisticato e potenzialmente critico. La possibilità di acquistare tramite un garante del forum offre una certa sicurezza agli acquirenti, garantendo una transazione protetta.

Mentre Microsoft lavora costantemente per identificare e correggere le vulnerabilità, gli utenti dovrebbero seguire alcune best practices per ridurre il rischio di attacchi:

La comparsa di questo exploit zero-click 0day per Windows in vendita su un forum underground rappresenta un grave rischio per la sicurezza. La comunità globale di cybersecurity dovrà monitorare attentamente la situazione, mentre i team di sicurezza di Microsoft e delle principali organizzazioni sono impegnati a garantire contromisure adeguate.