I dati personali di 2,6 milioni di utenti della piattaforma Duolingo sono in vendita.

Gli esperti di sicurezza informatica mettono in guardia dai rischi associati al doxing (pubblicazione di informazioni online senza consenso umano) e agli attacchi di spear phishing.

Il file, che contiene oltre 2,6 milioni di voci uniche, è stato pubblicato per la prima volta su uno dei forum degli hacker nel gennaio di quest’anno. Il prezzo di partenza era di 1.500 dollari.

Ora queste informazioni sono diventate disponibili su un’altra piattaforma: BreachForums , dove possono essere acquistate per 8 crediti, ovvero 2,13 dollari.

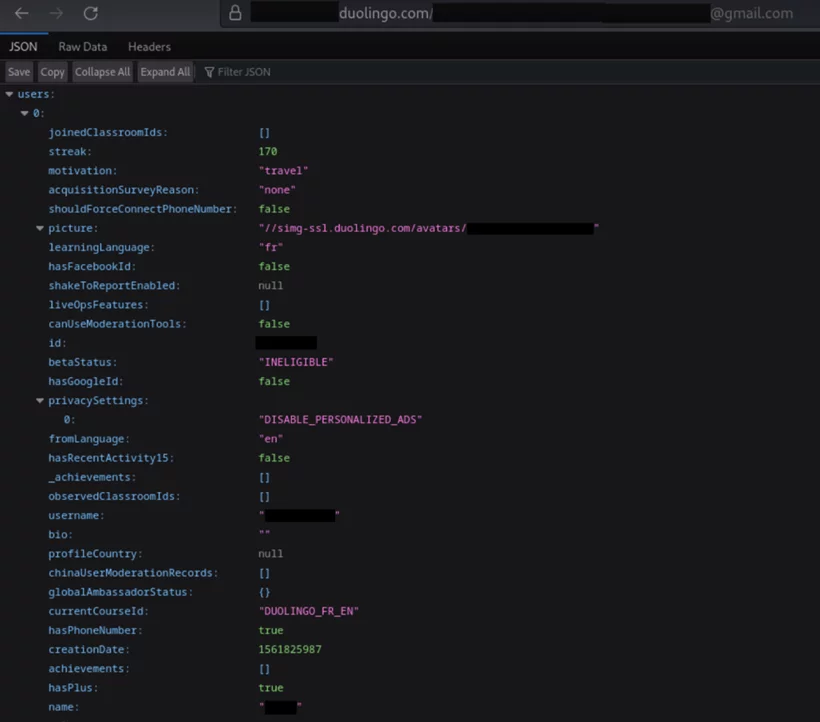

L’elenco include indirizzi e-mail, nomi, numeri di telefono, collegamenti ai social media e altre informazioni generali come livello linguistico, esperienza, progressi e risultati.

Duolingo ha riconosciuto il problema, affermando che gli aggressori hanno utilizzato il metodo di scraping (raccolta automatica di informazioni dai siti Web) dei profili pubblici. “Non c’è motivo di pensare che i nostri sistemi siano stati compromessi. Prendiamo sul serio la sicurezza e la privacy”, ha affermato il portavoce.

La società ritiene che i truffatori potrebbero aver utilizzato altre risorse per ottenere indirizzi e-mail.

Gli esperti di Vx-underground hanno scoperto che la minaccia proviene da un bug nell’API Duolingo (Application Programming Interface). Questa interfaccia consente agli hacker criminali di raccogliere dati personali con il minimo sforzo inviando una richiesta al sistema con un indirizzo email o un nome di persona.

La vulnerabilità non è ancora stata risolta: i dati rimangono disponibili per lo scraping. Ciò offre agli aggressori mano libera per estrarre ulteriori informazioni dalle risorse web. Ad esempio, puoi facilmente ottenere foto del profilo e informazioni sulla geolocalizzazione.

Dalla sua nascita nel 2011, oltre 500 milioni di persone si sono iscritte a Duolingo, con oltre 60 milioni di utenti attivi ogni mese. La notizia della fuga di notizie solleva interrogativi sulla sicurezza della piattaforma, soprattutto considerando la sua portata e popolarità.