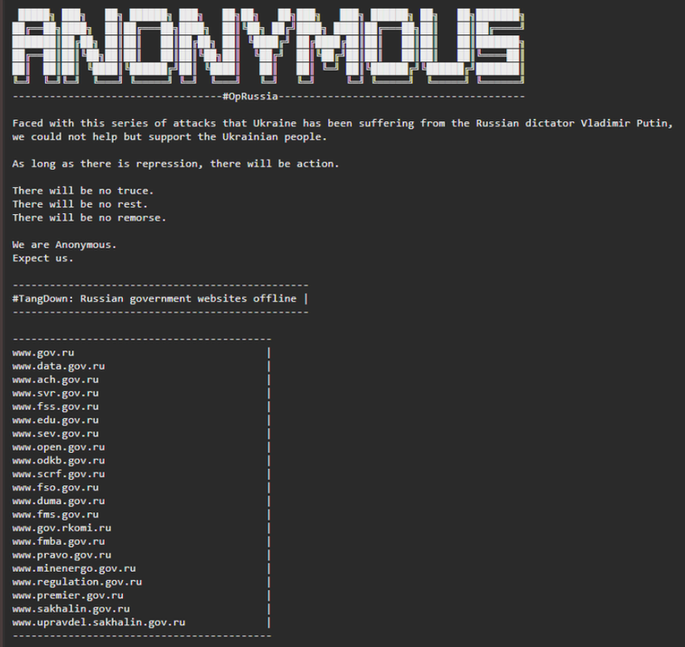

Continuano gli attacchi Cyber messi in atto dal collettivo hacktivista Anonymous verso la Federazione Russa e dopo gli obiettivi messi a segno nella giornata di ieri (il sito di RT News, il sito del Cremlino e il Ministero della Difesa Russo), oggi Anonymous fa trapelare circa 220 GB di e-mail dal produttore di armi bielorusso Tetraedr.

Infatti in un post pubblicato su Twitter alle ore 11:15 di oggi, Anonymous riporta quanto segue:

“#Anonymous fa trapelare circa 200 GB di e-mail dal produttore di armi bielorusso Tetraedr. Questa compagnia ha fornito supporto logistico a Vladimir Putin nella sua invasione di #Ukraine.”

Advertising

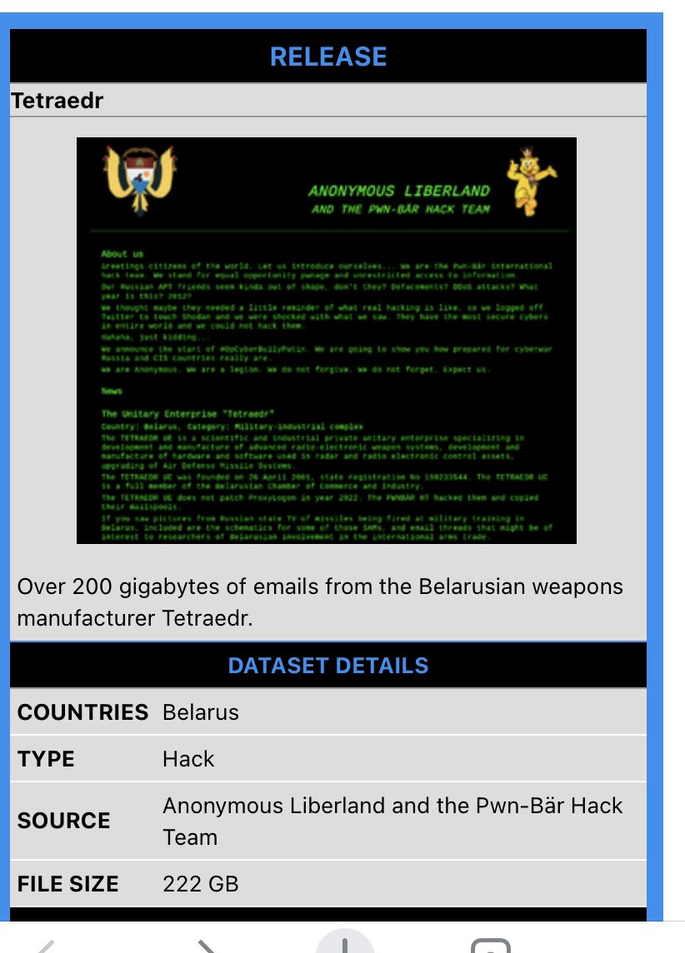

Si tratta di 220GB esfiltrati dai server del produttore di armi Tetraedr, un’impresa di ricerca e produzione specializzata nello sviluppo di sistemi d’arma radioelettronici avanzati, software e hardware utilizzati nei sistemi di controllo per sistemi radar e sistemi radioelettronici, nonché nella modernizzazione dei sistemi e dei missili antiaerei.

L’azienda UE “Tetrahedron” è stata fondata il 26 aprile 2001, numero di registrazione statale 190233544. L’impresa è un membro a pieno titolo della Camera di Commercio e Industria bielorussa.

Riportiamo le print-screen dei post di Twitter in quanto in precedenza alcuni post sono stati eliminati dalla stessa Twitter.

Inoltre in un altro post Anonymous riporta che:

Di fronte a questa serie di attacchi che l’Ucraina ha subito da parte del dittatore russo Vladimir Putin, non abbiamo potuto fare a meno di sostenere il popolo ucraino. Le persone stanno morendo. Le persone sono ferite. Senzatetto.

Sicuramente tutto quello che sta facendo Anonymous, da una parte potrebbe sembrare giusto, ma dall’altra non fa altro che minare nel profondo l’intolleranza tra Federazione Russa e mondo occidentale, e tutti questi problemi arrecati da Anonymous potrebbero far accendere una miccia di intolleranza che può sfociare in qualcosa di molto pericoloso.

Inoltre, non sarebbe la prima volta che dietro la maschera di Anonymous si celino gli interessi di uno stato. Occorre quindi prestare massima attenzione a questo fenomeno underground, nei fatti e negli avvenimenti di questi ultimi giorni.