I ricercatori del Google Threat Analysis Group (TAG) hanno parlato dell’attività del gruppo criminale informatico APT29: gli aggressori presumibilmente associati alla Russia hanno utilizzato gli exploit del gruppo NSO per attaccare gli utenti iOS e Android.

Gli attacchi, secondo gli esperti, sono avvenuti da novembre 2022 a luglio 2023. A quel punto, gli sviluppatori avevano già rilasciato le patch, ma alcuni dispositivi non essendo stati aggiornati sono stati hackerati.

APT29, noto anche come Midnight Blizzard, era notoriamente noto per il suo attacco a Microsoft, che colpì le autorità federali statunitensi. Ora il gruppo ha preso il controllo delle autorità mongole. Come notato dal Google Threat Analysis Group, i criminali informatici hanno approfittato di una vulnerabilità identificata come CVE-2023-41993 , che colpisce WebKit e porta all’esecuzione di codice arbitrario durante l’elaborazione di contenuti web appositamente predisposti.

Come sapete, Apple ha rilasciato una patch per questo bug alla fine di settembre 2022. Insieme a questa fix, la società ha chiuso CVE-2023-41991 e CVE-2023-41992. Armato dell’exploit appropriato, APT29 ha compromesso i siti mfa.gov[.]mn e cabinet.gov[.]mn e ha aggiunto un iframe dannoso al codice delle loro pagine.

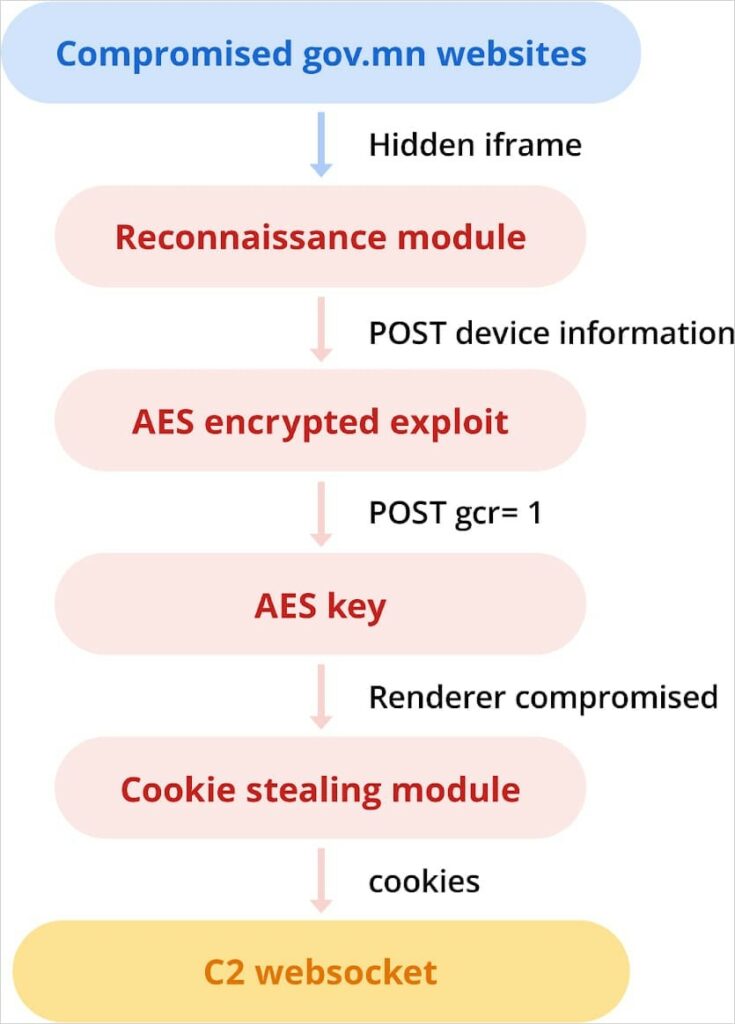

Il diagramma vettoriale era simile al seguente:

Pertanto, gli aggressori potrebbero rubare cookie ai possessori di iPhone con iOS 16.6.1 e versioni più moderne del sistema operativo.

Già nel luglio 2024 il gruppo ha iniziato a utilizzare gli exploit CVE-2024-5274 e CVE-2024-4671 che colpiscono Google Chrome per attaccare gli utenti Android che hanno visitato mga.gov[.]mn.