Gli aggressori attaccano sempre più spesso Windows utilizzando driver vulnerabili, affermano gli esperti di Kaspersky Lab.

Nel secondo trimestre del 2024 il numero degli attacchi è aumentato di quasi il 23% rispetto al primo trimestre.

I ricercatori spiegano che i driver vulnerabili consentono agli hacker di lanciare attacchi per disabilitare le soluzioni di sicurezza e aumentare i privilegi. Ciò dà loro l’opportunità di compiere diverse azioni dannose, tra cui l’introduzione di ransomware, l’inserimento nel sistema per attività di spionaggio o sabotaggio e l’esecuzione di complessi attacchi mirati.

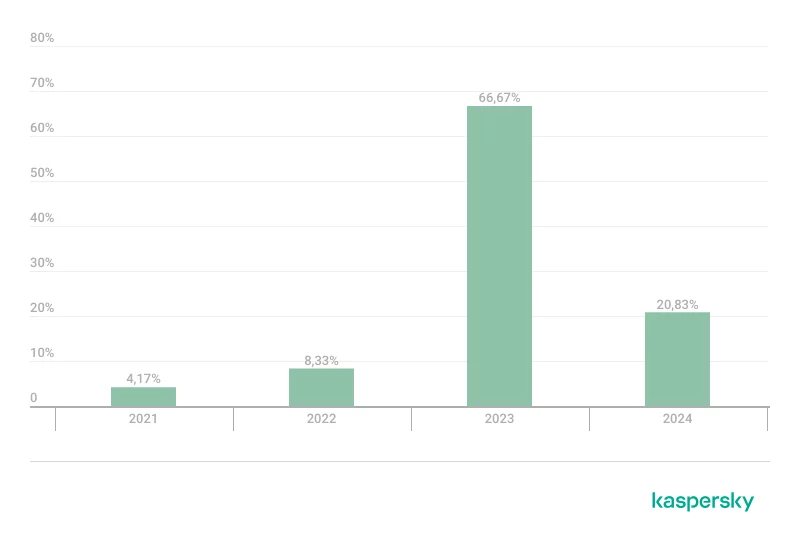

Si nota inoltre che il numero di strumenti che consentono l’utilizzo dei driver vulnerabili è in crescita. Dal 2021 sono stati pubblicati online 24 progetti in un contesto di escalation di privilegi e attacchi a soluzioni di sicurezza integrate e di terzi, 16 dei quali sono apparsi nel 2023.

ali strumenti eliminano la necessità per gli aggressori di possedere le competenze specializzate necessarie per trovare e sfruttare i driver vulnerabili.

ali strumenti eliminano la necessità per gli aggressori di possedere le competenze specializzate necessarie per trovare e sfruttare i driver vulnerabili.

La qualità e la quantità delle vulnerabilità e degli exploit operativi crescono ogni trimestre e gli aggressori stanno trovando modi per riportare in servizio le vulnerabilità che sono già state risolte. Uno dei principali trucchi che consentono lo sfruttamento delle vulnerabilità è la tecnica BYOVD, quando gli stessi aggressori caricano un driver vulnerabile nel sistema.

Per rimanere al sicuro, è necessario creare una gestione competente delle patch che consenta di rilevare ed eliminare tempestivamente le vulnerabilità nell’infrastruttura aziendale e utilizzare una soluzione di sicurezza in grado di ‘resistere allo sfruttamento dei driver vulnerabili”, commenta Vladimir Kuskov, responsabile del laboratorio Antivirus e di ricerca presso Kaspersky Lab.