Brave Browser ha recentemente effettuato un aggiornamento, che ha aggiunto la funzione Snowflake. Offre agli utenti la possibilità di trasformare i propri dispositivi in veri server proxy, consentendo ad altre persone di connettersi alla rete Tor se viene loro negato l’accesso a causa di blocchi locali.

Nella precedente versione di Brave 1.44, gli sviluppatori hanno già implementato il supporto per Tor Bridges, che ha dato agli utenti l’opportunità di aggirare le restrizioni stesse utilizzando le risorse di Brave.

A partire dalla versione 1.47, gli utenti possono partecipare a iniziative di volontariato per promuovere un Internet gratuito, aiutando i bisognosi ad accedervi.

I Tor Bridge sono relè che aiutano gli utenti ad aggirare i blocchi. Ciò è stato implementato assegnando un punto di ingresso alternativo alla rete Onion, che non può essere bloccato dalle autorità locali o dai provider Internet, poiché gli indirizzi dei bridge non sono disponibili al pubblico.

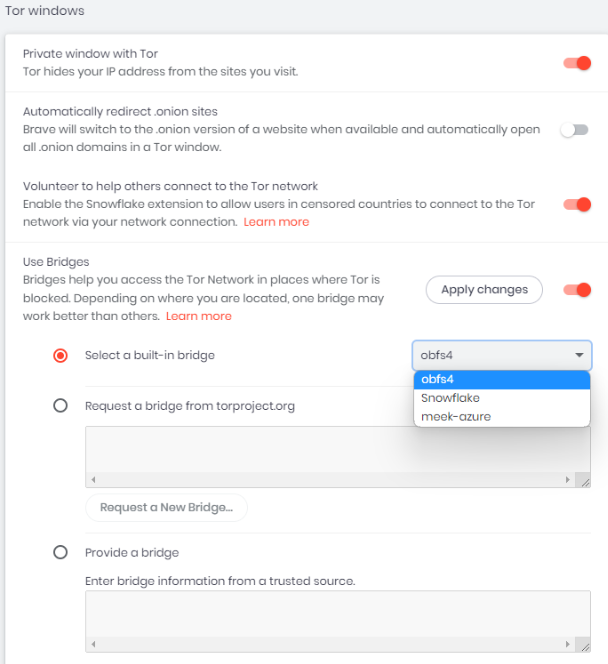

I bridge possono essere attivati dalle impostazioni del browser. Sezione “Privacy e sicurezza” → sottosezione “Tor Windows”.

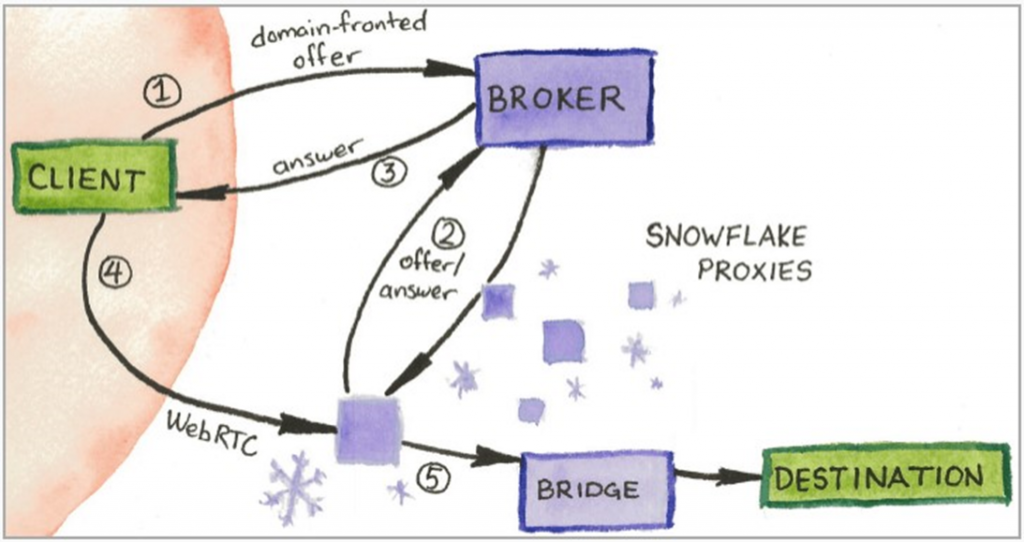

Snowflake è un sistema di connessione del traffico di rete peer-to-peer creato dal progetto Tor. Combina un server proxy con il protocollo WebRTC per assegnare automaticamente bridge Tor effimeri.

Questa struttura rende il sistema di attraversamento molto più robusto e più difficile da rintracciare o limitare in qualche modo.

Non ci sono rischi noti associati all’esecuzione dei proxy Snowflake. Il sistema non divulga i dati dei volontari. Tutti gli indirizzi IP rimangono privati per garantire la funzionalità del sistema.

Non dovresti attivare Snowflake solo per quegli utenti che hanno Tor bloccato a livello statale ma anche per coloro la cui connessione Internet è limitata in termini di velocità o traffico.