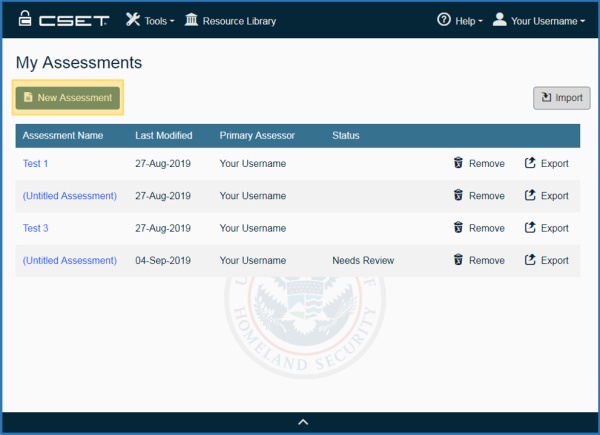

Recentemente, la Cyber Security and Infrastructure Security Agency (CISA) degli Stati Uniti D’America, ha rilasciato uno strumento di auto valutazione CSET (Ransomware Readiness Assessment Tool), che permette di verifica la resilienza di una organizzazione ad un eventuale attacco ransomware.

Le organizzazioni possono quindi utilizzare il tool, per identificare e migliorare le loro risorse informatiche operative o il loro sistema di controllo industriale (ICS) per evitare di essere una potenziale vittima di un attacco ransomware.

CISA ha scritto sulla pagina wiki dello strumento:

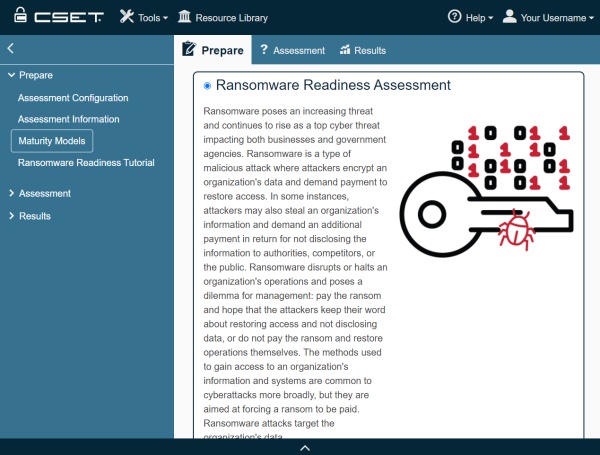

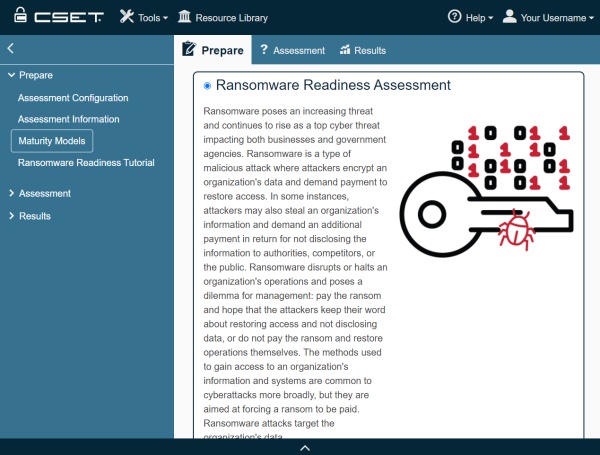

“Il Ransomware Readiness Assessment (RRA) ti aiuterà a comprendere la postura di sicurezza informatica correlata alla minaccia ransomware in evoluzione. Inoltre, fornisce un chiaro percorso di miglioramento e permette di classificare le posture aziendali come di base, intermedie e avanzate.”

Questo strumento aiuterà le organizzazioni a migliorare la loro resilienza agli attacchi ransomware implementando le migliori pratiche di sicurezza informatica.

La CISA ha affermato che il RRA può essere utilizzato per difendersi da minacce crescenti perché è efficace nelle seguenti aree:

- Aiutare le organizzazioni a valutare il loro stato di sicurezza informatica per quanto riguarda il ransomware in modo sistematico, disciplinato e ripetibile in conformità con gli standard riconosciuti e le raccomandazioni delle migliori pratiche;

- Guidare i proprietari e gli operatori delle risorse attraverso un processo sistematico per valutare le loro pratiche di sicurezza informatica, in risposta alla minaccia del ransomware;

- Fornire una dashboard di analisi con grafici e tabelle per visualizzare i risultati della valutazione in forma sintetica e dettagliata.

CISA consiglia alle organizzazioni di scaricare e utilizzare CSET Ransomware Readiness Assessment Tool, disponibile nel repository GitHub dell’organizzazione.

Indirizzo GitHub: https://github.com/cisagov/cset/releases/tag/v10.3.0.0

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su

LinkedIn,

Facebook e

Instagram. Seguici anche su

Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o

Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.