Nokia ha avviato un’indagine dopo che sono emerse informazioni secondo cui l’hacker IntelBroker aveva messo in vendita il codice sorgente rubato dell’azienda.

Secondo Nokia una persona non autorizzata afferma di aver avuto accesso a dati appartenenti a terzi e forse alla stessa Nokia. Al momento l’azienda non ha rilevato alcun segno di compromissione dei sistemi o dei dati, ma continua a monitorare attentamente la situazione.

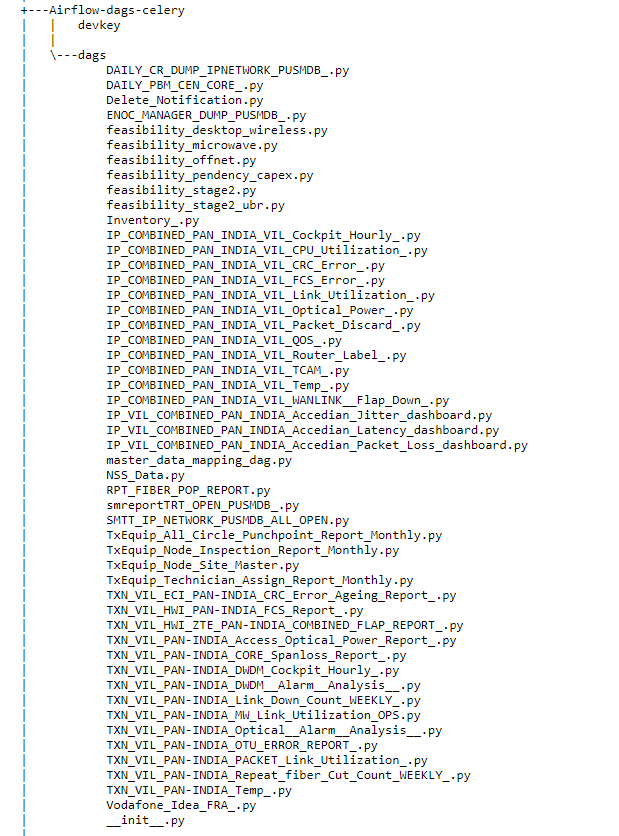

L’incidente ha attirato l’attenzione dopo che IntelBroker ha affermato di aver avuto accesso al codice sorgente di Nokia tramite un server di terze parti. Secondo l’hacker l’obiettivo dell’attacco era un partner che ha collaborato con Nokia nello sviluppo di strumenti interni. Di conseguenza, l’aggressore avrebbe ottenuto chiavi SSH, codice sorgente, chiavi RSA, account BitBucket, account SMTP, webhook e credenziali hardcoded.

IntelBroker ha spiegato che l’accesso al server SonarQube di terze parti è stato ottenuto tramite l’utilizzo di credenziali standard. Ciò ha permesso di scaricare progetti Python, che presumibilmente includevano sviluppi Nokia.

IntelBroker è noto per una serie di fughe di dati di alto profilo, incluso l’hacking di DC Health Link , un’organizzazione che fornisce assicurazione sanitaria al personale del Congresso degli Stati Uniti. Inoltre, IntelBroker è stato collegato a fughe di dati da parte di aziende come Hewlett Packard Enterprise (HPE) e la società energetica General Electric (GE).

Recentemente IntelBroker è stata coinvolta in nuovi incidenti in cui sono trapelati dati di T-Mobile , AMD e Apple . Queste fughe di notizie si sono verificate anche a seguito dell’hacking di fornitori di servizi SaaS di terze parti .