Ogni volta che rivediamo la schermata blu del prompt del commodore 64, a molti fa scattare la “lacrimuccia”, in quanto molti ricordi riaffiorano alla mente di quell’epico periodo dei microcomputer, quando tutti i “brontosauri” iniziarono a programmare.

A distanza di quasi 40 anni, è stato corretto da un bug per il Commodore 64. Parliamo del gioco “Revenge of the Mutant Camels”, e a rivelarci la correzione del bug è stato lo stesso ideatore del titolo: Jeff Minter.

Per chi lo ricorda, il gioco è bizzarro e presenta una miriade di nemici bizzarri, tra cui: cabine telefoniche britanniche, mentine Polo, pecore che esplodono, canguri che sciano, ragazzi seduti su bagni volanti e persino l’aereo a reazione controllato dal giocatore. In versioni diverse dalla versione Commodore 64, sono disponibili una varietà di power-up , tra cui pastiglie di ecstasy (per un giro di velocità), spinelli (per sorvolare i problemi della vita) e mele (perché fanno bene).

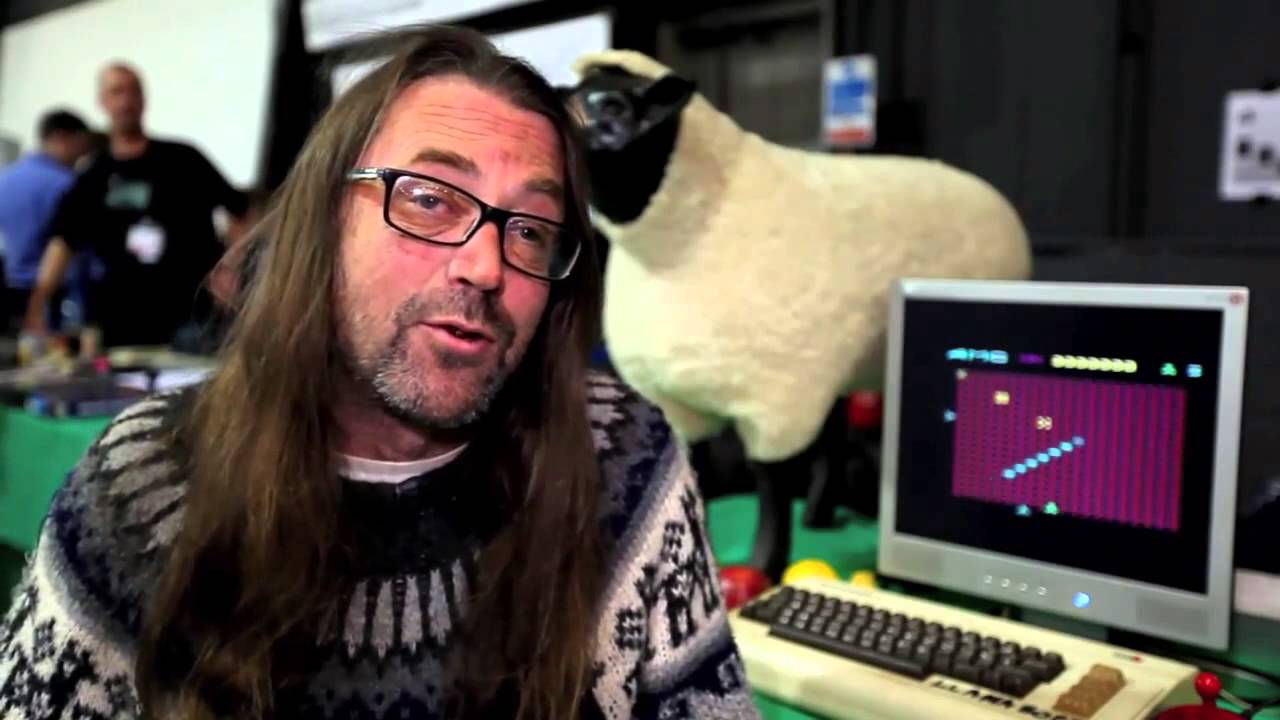

Jeff Minter accanto ad una console Commodore VIC 20.

Il game designer ha pubblicato recentemente un post sul proprio profilo Twitter per annunciare che da adesso in poi, il gioco su Commodore non avrà più un brutto “bug”, dicendo sul suo tweet:

“Dopo tutti questi anni ho finalmente sistemato quelle pessime collisioni in Revenge of The Mutant Camels per Commodore 64. Adesso il titolo si gioca decisamente molto meglio”.

Jeff è un designer e programmatore di videogiochi inglese indipendente che spesso si fa chiamare Yak . È il fondatore della software house Llamasoft e ha creato dozzine di giochi durante la sua carriera, iniziata nel 1981 con i giochi per il Sinclair ZX80.

Con queste dichiarazioni Minter ha voluto far sapere agli appassionati che esiste una versione patchata di “Revenge of the Mutant Cameles”, ma chissà quanti riusciranno a farlo girare nella propria console di gioco.

Red Hot Cyber Security Advisor, Open Source e Supply Chain Network. Attualmente presso FiberCop S.p.A. in qualità di Network Operations Specialist, coniuga la gestione operativa di infrastrutture di rete critiche con l'analisi strategica della sicurezza digitale e dei flussi informativi.

Aree di competenza: Network Operations, Open Source, Supply Chain Security, Innovazione Tecnologica, Sistemi Operativi.

Visita il sito web dell'autore