Gli specialisti di Mandiant hanno scoperto che un gruppo di hacker cinese ha sfruttato una vulnerabilità critica in VMware vCenter Server (CVE-2023-34048) come 0-day almeno dalla fine del 2021.

Ricordiamo che questa vulnerabilità è stata risolta nell’ottobre dello scorso anno. VMware ha recentemente confermato di essere a conoscenza di aggressori che sfruttavano CVE-2023-34048, ma non sono stati forniti dettagli su questi attacchi.

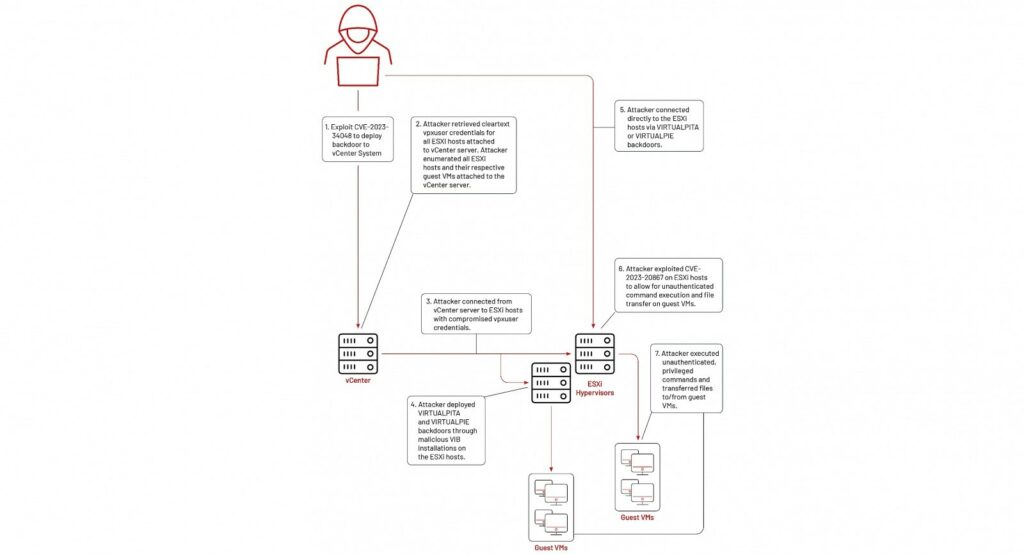

Ora si è saputo che questa vulnerabilità è stata sfruttata dal gruppo cinese di spionaggio informatico UNC3886 nell’ambito di una campagna scoperta nel giugno 2023. Le spie informatiche hanno utilizzato il CVE-2023-34048 per hackerare i server vCenter delle loro vittime. Hanno compromesso le credenziali per passare alla distribuzione di backdoor VirtualPita e VirtualPie sugli host ESXi utilizzando vSphere Installation Bundle (VIB) dannosi.

Nella fase successiva, gli aggressori hanno utilizzato una vulnerabilità di bypass dell’autenticazione in VMware Tools (CVE-2023-20867). Tale bug ha consentito di aumentare i privilegi, raccogliere e rubare file dalle macchine virtuali ospiti.

Tuttavia, gli specialisti di Mandiant in precedenza non sapevano esattamente come gli aggressori ottenessero un accesso privilegiato ai server vCenter.

Ciò che stava accadendo divenne chiaro solo alla fine del 2023, quando il servizio VMware vmdird andò in crash, in totale coincidenza con lo sfruttamento del CVE-2023-34048.

“Sebbene sia stato pubblicamente segnalato, la vulnerabilità è stata corretta nell’ottobre 2023. Mandiant ha osservato fallimenti simili in diversi attacchi UNC3886 tra la fine del 2021 e l’inizio del 2022. Cioè, per circa un anno e mezzo, gli aggressori hanno avuto accesso a questa vulnerabilità, dicono gli esperti di Mandiant. Nella maggior parte degli ambienti in cui sono stati osservati tali errori, le voci di registro sono state preservate, ma i dump di vmdird stessi sono stati eliminati. Molto probabilmente sono stati cancellati deliberatamente dagli aggressori nel tentativo di coprire le loro tracce.”