L’aggregatore di informazioni sulle perdite Have I Been Pwned (HIBP) ha aggiunto 361 milioni di indirizzi e-mail al suo database, nonché credenziali rubate tramite malware o attacchi di credential stuffing.

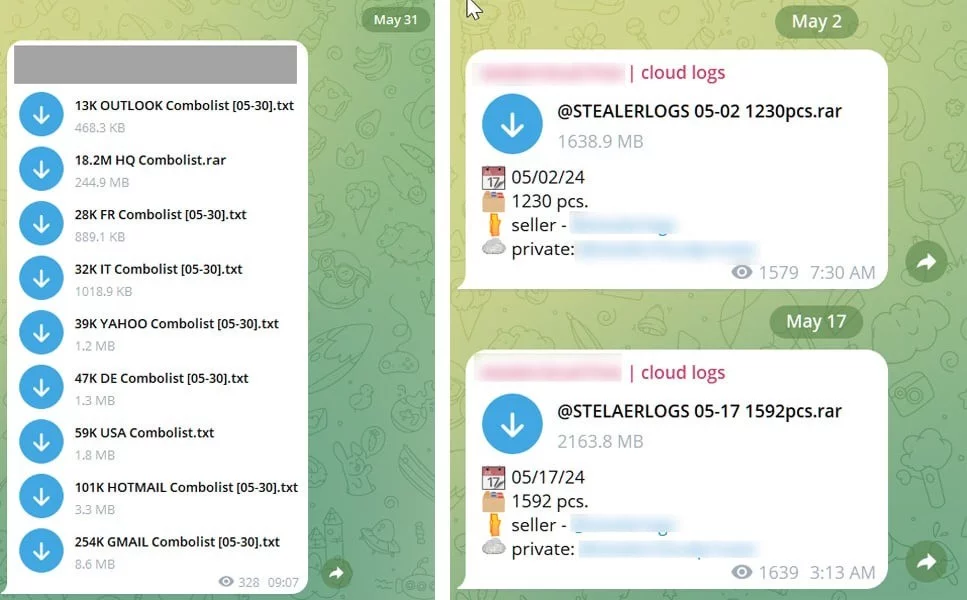

I ricercatori hanno raccolto questi dati da numerosi canali Telegram, dove le informazioni rubate vengono spesso distribuite gratuitamente agli abbonati per aumentare la reputazione.

La settimana scorsa, un ricercatore che ha voluto rimanere anonimo ha condiviso con il proprietario di Have I Been Pwned, Troy Hunt, un database di credenziali raccolte da 518 canali Telegram di hacker, per un totale di 122 GB.

Secondo Hunt, questa enorme combo list contiene più di 1.700 file, oltre 2 miliardi di righe e 361 milioni di indirizzi email univoci, di cui 151 milioni di indirizzi che prima non erano arrivati all’attenzione dell’HIBP.

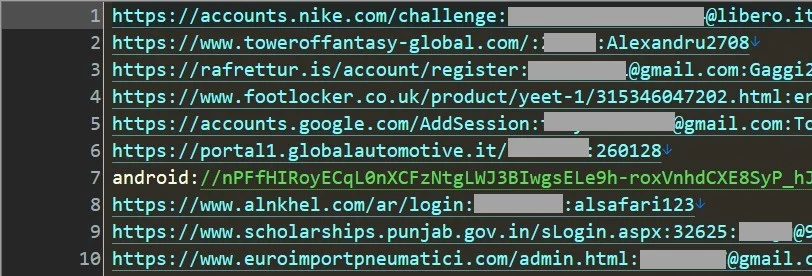

Inoltre, agli indirizzi venivano allegate delle password e in molti casi anche informazioni sul sito a cui appartenevano i dati.

Il set di dati è così grande che è quasi impossibile verificarne l’autenticità. Tuttavia, Hunt scrive di aver utilizzato moduli di reimpostazione della password su molti siti e di aver verificato che molti degli indirizzi e-mail fossero effettivamente associati a risorse specifiche elencate tra le credenziali rubate.

L’esperto ha anche contattato molti utenti che in precedenza avevano evitato fughe di dati e ora i loro indirizzi e-mail o password sono stati evidenziati nel dump raccolto da Telegram. Molte persone hanno confermato al ricercatore che i dati sono corretti e che i log dei canali degli hacker contengono i loro indirizzi reali.

Hunt non è stato in grado di confermare l’autenticità delle password, perché per farlo avrebbe dovuto accedere agli account di altre persone, e questo sarebbe illegale. Poiché sono già state aggiunte nuove informazioni a Have I Been Pwned, tutti possono verificare se i propri account sono stati violati.