Nella giornata di ieri, Fortinet ha rilasciato una patch in emergenza per una grave falla di sicurezza che colpisce il suo prodotto FortiOS SSL-VPN che sembra essere sfruttata attivamente dai criminali informatici.

Si tratta della CVE-2022-42475 con una severity CVSS pari a 9.3. E’ un altro bug critico che si riferisce a una vulnerabilità di buffer overflow che potrebbe consentire a un utente non autenticato di eseguire codice arbitrario e compromettere il sistema.

I prodotti dell’azienda interessati da questa nuova e critica vulnerabilità sono i seguenti:

“Siamo a conoscenza di un caso in cui questa vulnerabilità è stata sfruttata”

Ha affermato Fortiner esortando i clienti a muoversi rapidamente ad applicare gli aggiornamenti.

Le patch sono disponibili nelle versioni FortiOS 7.2.3, 7.0.9, 6.4.11 e 6.2.12, nonché nelle versioni FortiOS-6K7K 7.0.8, 6.4.10, 6.2.12 e 6.0.15.

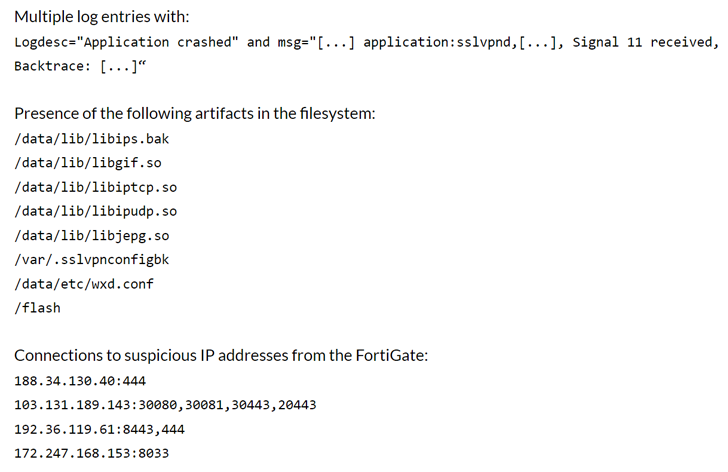

La società americana di sicurezza di rete ha anche pubblicato indicatori di compromissione (IoC) associati ai tentativi di sfruttamento, inclusi gli indirizzi IP e gli artefatti presenti nel file system dopo un attacco andato a buon fine.

Ovviamente, risultante importante aggiornare il prima possibile.