Secondo i ricercatori di cyber sicurezza di Group-IB, il gruppo di hacktivisti filo-palestinesi AnonGhost ha scoperto una vulnerabilità nell’app Red Alert, ampiamente utilizzata in Israele per la notifica in tempo reale degli attacchi missilistici.

L’app Red Alert è stata scaricata più di un milione di volte sul Google Play Store.

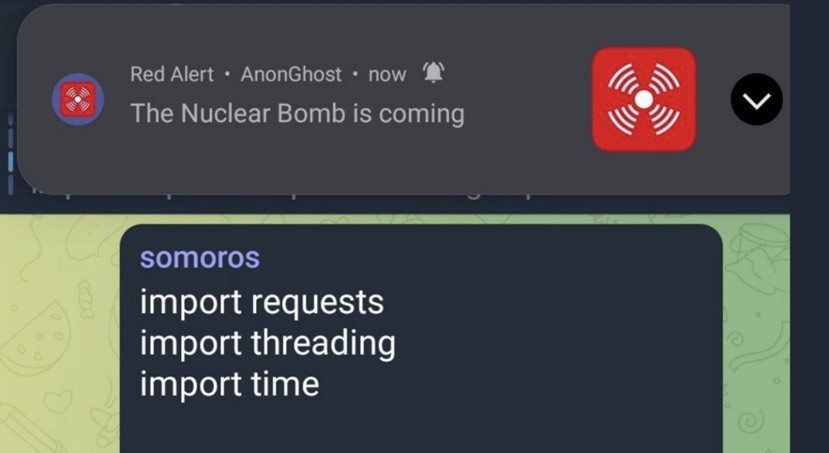

On Sunday, #AnonGhost, a well-known #hacktivist group, exploited an API vulnerability in the #RedAlert app, that provides real-time rocket alerts for Israelis. In their exploit, they successfully intercepted requests, exposed vulnerable servers and APIs, and employed Python… pic.twitter.com/CZj2pAkS07

— Group-IB Threat Intelligence (@GroupIB_TI) October 9, 2023Advertising

Si presume che gli hacker abbiano sfruttato con successo una vulnerabilità nell’API dell’applicazione, che ha permesso loro di intercettare richieste e utilizzare script Python per inviare falsi messaggi su una minaccia nucleare alla popolazione.

I creatori dell’app Red Alert hanno riferito che l’app funziona normalmente, nonostante le accuse di hackeraggio.

Secondo gli esperti di Group-IB, l’azione di AnonGhost rientrava in una più ampia campagna di attacchi informatici contro Israele in risposta alle azioni militari di Hamas. Il gruppo ha condiviso le informazioni sull’attacco sul proprio canale Telegram.

Questa attività rappresenta un passo avanti rispetto ai metodi tradizionali dei gruppi di hacktivisti, come gli attacchi DDoS o il defacement dei siti Web, e indica una possibile espansione delle capacità tecniche degli aggressori.

Gli hacktivisti sono stati attivamente coinvolti nel conflitto, attaccando siti web e servizi sia della parte israeliana che di quella palestinese. Da tenere presente che lo scontro tra hacker nel cyberspazio è una situazione comune durante qualsiasi conflitto tra paesi.

Notiamo inoltre che gli hacker di entrambe le parti hanno intensificato i loro sforzi per attaccare i sistemi di controllo industriale (ICS), che sono obiettivi di alto valore.

Inoltre il gruppo di hacker di ThreatSec affermano di attaccare entrambe le parti in conflitto. ThreatSec ha affermato che stava effettuando attacchi nella Striscia di Gaza, in particolare nelle aree controllate da Hamas. Allo stesso tempo, i criminali informatici hanno dichiarato di aver disabilitato quasi tutti i server di Alfanet.ps, compreso Quintiez Alfa General Trading, uno dei maggiori fornitori di servizi Internet nella Striscia di Gaza.

Gli attacchi informatici arrivano nel contesto delle recenti affermazioni del gruppo di hacker Cyber Av3ngers, che in precedenza ha rivendicato la responsabilità di attacchi alle raffinerie di petrolio e ai sistemi elettrici in Israele, secondo cui la centrale elettrica Dorad di Ashkelon, una delle più grandi centrali elettriche private in Israele. Il gruppo Cyber Av3ngers è uno dei numerosi gruppi di hacker che hanno legami con l’Iran e i suoi alleati.