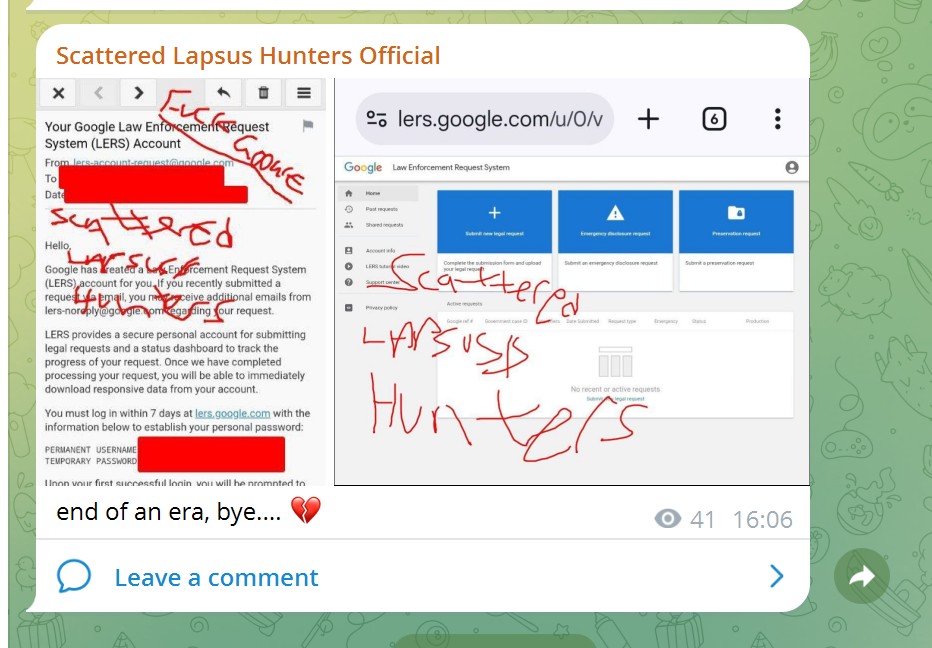

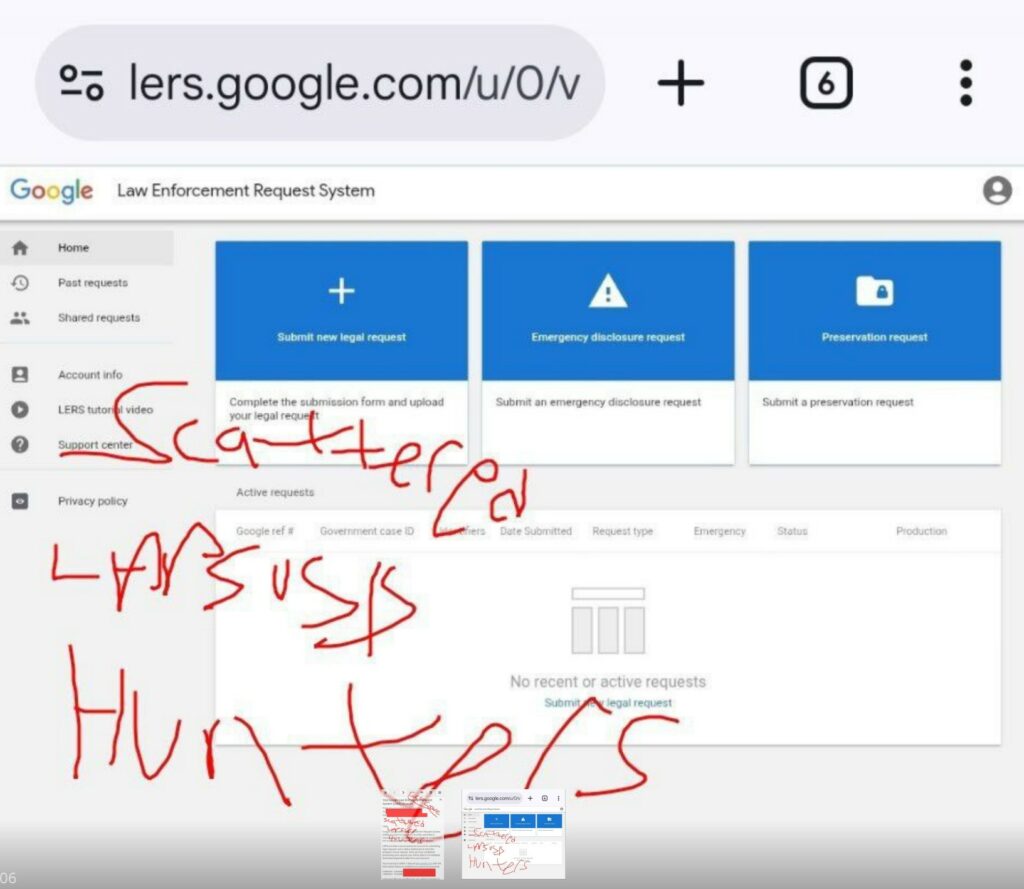

I dirigenti di Google hanno affermato che gli hacker hanno creato un account falso sul Law Enforcement Request System (LERS), la piattaforma aziendale utilizzata dalle forze dell’ordine per inviare richieste ufficiali di dati.

Alla fine della scorsa settimana, i membri dei gruppi di hacker Scattered Spider, LAPSUS$ e Shiny Hunters (che affermano di essersi uniti e ora si fanno chiamare Scattered LAPSUS$ Hunters) hanno annunciato su Telegram di aver ottenuto l’accesso sia al portale Google LERS sia al sistema di controllo dei precedenti eCheck dell’FBI.

LERS ed eCheck sono utilizzati dalle forze di polizia e dalle agenzie di intelligence di tutto il mondo per trasmettere citazioni e ordini, nonché richieste di divulgazione urgente di informazioni. L’accesso non autorizzato a questi sistemi ha consentito agli aggressori di impersonare agenti delle forze dell’ordine e di accedere ai dati sensibili degli utenti.

“Abbiamo accertato che nel nostro sistema di richieste delle forze dell’ordine è stato creato un account fraudolento e lo abbiamo disattivato”, ha dichiarato ai giornalisti un portavoce di Google. “Nessuna richiesta è stata effettuata tramite questo account fraudolento. Non è stato effettuato alcun accesso ai dati”.

L’FBI ha rifiutato di commentare le dichiarazioni dei colpevoli.

Si noti che gli hacker hanno pubblicato screenshot dell’accesso presumibilmente ottenuto poco dopo aver annunciato la loro intenzione di “nascondersi”.

Ricordiamo che all’inizio di quest’anno, il collettivo Scattered LAPSUS$ Hunters ha attirato molta attenzione dopo attacchi su larga scala a Salesforce.

Inizialmente gli aggressori hanno utilizzato l’ingegneria sociale per indurre i dipendenti a collegare lo strumento Data Loader alle istanze aziendali di Salesforce, che è stato poi utilizzato per rubare dati e commettere estorsioni.

Successivamente, gli hacker hanno compromesso il repository GitHub di Salesloft e hanno utilizzato Trufflehog per scoprire segreti nel codice sorgente privato. Ciò ha permesso loro di trovare token di autenticazione per Salesloft Drift, utilizzati per sferrare ulteriori attacchi e il conseguente furto di massa di dati da Salesforce.

Il fatto è che gli specialisti di Google Threat Intelligence (Mandiant) sono stati i primi a notare cosa stava succedendo, hanno attirato l’attenzione sugli attacchi a Salesforce e Salesloft e hanno avvisato tutti della necessità di rafforzare le proprie difese.

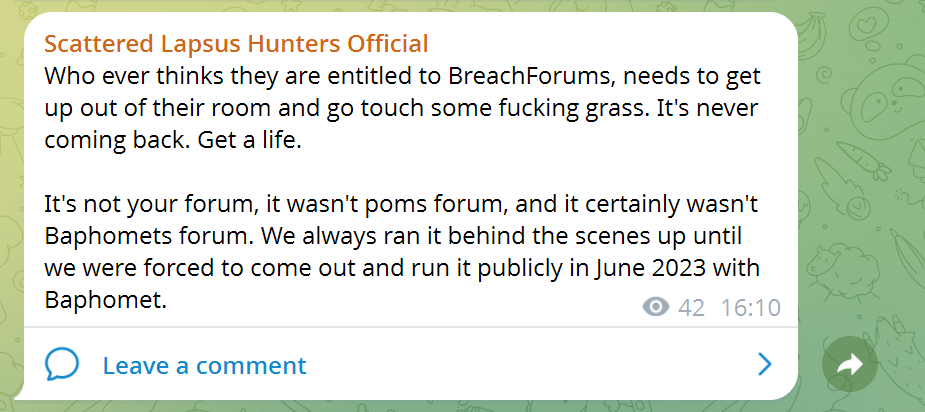

Dopodiché, gli hacker hanno iniziato a ridicolizzare regolarmente l’FBI, Google, Mandiant e i ricercatori di sicurezza informatica nelle pubblicazioni sui loro canali Telegram.

Ora, gli Scattered LAPSUS$ Hunters hanno pubblicato un lungo messaggio su un dominio associato a BreachForums, affermando che stanno cessando le operazioni.

“Abbiamo deciso che d’ora in poi la nostra forza risiede nel silenzio”, hanno scritto gli aggressori. “Continuerete a vedere i nostri nomi nei resoconti sulle fughe di dati di decine di aziende multimiliardarie che non hanno ancora ammesso l’attacco, così come di alcune agenzie governative, comprese quelle altamente protette. Ma questo non significa che siamo ancora attivi”.