Sui social media, una particolare attenzione è stata rivolta verso quei siti web che consentono di individuare il profilo Tinder di un individuo partendo da una semplice foto.

Piattaforme come Cheaterbuster e CheatEye affermano di utilizzare algoritmi di riconoscimento facciale, consentendo a chiunque di identificare un utente specifico in base a una foto e di ottenere informazioni sulla sua posizione e attività.

404 Media ha testato questi servizi e ha confermato che sono effettivamente in grado di trovare un account di incontri specifico, anche se la persona non ha lasciato alcuna traccia accessibile tramite l’interfaccia ufficiale di Tinder.

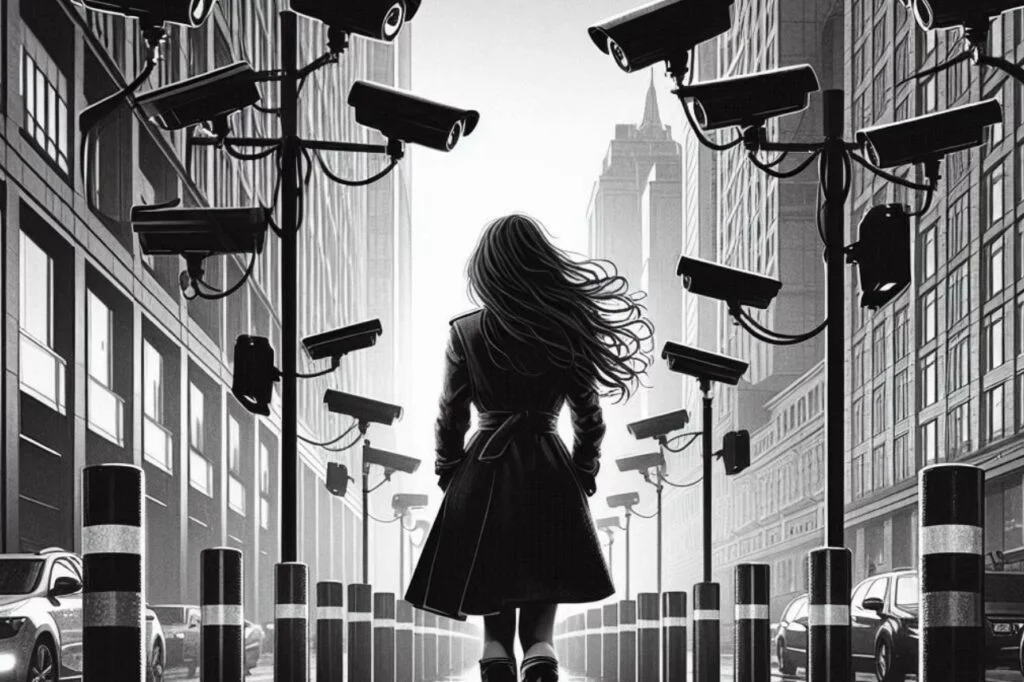

Tali strumenti vengono pubblicizzati come un modo per “controllare un partner” o “smascherare un traditore”, ma in realtà diventano strumenti di sorveglianza. Aprono le porte ad abusi, dallo stalking di ex partner al tracciamento dei movimenti di qualcuno a sua insaputa. L’Electronic Frontier Foundation (EFF) ha osservato che tali progetti sono uno strumento ideale per gli stalker che si nascondono dietro motivazioni banali.

Cheaterbuster, precedentemente noto come Swipe Buster, esiste da diversi anni, ma di recente ha aggiunto un modulo di riconoscimento facciale. Durante i test, 404 Media ha caricato le foto di due volontari e, in entrambi i casi, il sistema ha restituito risultati accurati, inclusi i luoghi in cui gli individui si erano effettivamente recati. Le posizioni erano leggermente obsolete, ma abbastanza accurate, fino a quartieri specifici di Los Angeles e Brooklyn. Per effettuare una ricerca, è sufficiente inserire un nome sospetto, l’età e la città. Se i dati non sono accurati, è possibile abilitare le funzioni “volti simili” o “mostra tutto” per una fascia d’età specifica. Il servizio costa circa 20 dollari al mese e non richiede altro che una connessione Internet e un indirizzo email.

Secondo gli stessi sviluppatori, i risultati si basano sui dati pubblicati dagli utenti di Tinder, ma queste informazioni non sono accessibili tramite gli strumenti standard dell’app. Un rappresentante di Tinder ha dichiarato che l’azienda non ha alcuna affiliazione con Cheaterbuster o CheatEye e vieta severamente tale utilizzo delle informazioni. Tinder ha sottolineato che la sicurezza e la privacy degli utenti sono una priorità e che qualsiasi tentativo di raccolta dati esterna viola i termini e le condizioni della piattaforma. I creatori del sito web non hanno risposto alle richieste di informazioni di 404 Media.

Cheaterbuster si promuove attivamente attraverso il marketing virale. I video stanno guadagnando popolarità su TikTok e Instagram, dove i blogger presumibilmente trovano il profilo di qualcuno durante un’intervista.

L’emergere di tali strumenti riflette un cambiamento nell’uso della tecnologia di riconoscimento facciale: dalle agenzie di intelligence e polizia alle applicazioni commerciali di massa.

Mentre in precedenza tali database venivano creati da aziende come Clearview AI, che vendevano i loro servizi ad agenzie governative, le funzionalità di sorveglianza sono ora a portata di mano di qualsiasi utente.

Servizi come Pimeyes consentivano già alle persone di cercare foto su Internet, e ora meccanismi simili vengono utilizzati per tracciare le attività sulle app di incontri. Per le vittime di stalking o violenza, questo potrebbe avere conseguenze estremamente pericolose, poiché ora possono essere identificate da una singola foto.