L’acceleratore di particelle europeo CERN produce una grandissima quantità di dati ogni giorno e l’elaborazione di questo volume di informazioni richiede apparecchiature informatiche moderne e affidabili. L’attività principale del CERN è il Large Hadron Collider (LHC), che accelera le particelle subatomiche in un anello sotterraneo lungo 27 km. Uno degli esperimenti in questa struttura è il CMS, che mira a rilevare le particelle responsabili della materia oscura.

Tra il 2018 e il 2022 gli esperimenti all’LHC sono stati sospesi per aggiornamenti. Dopo il riavvio dello scorso luglio, è iniziato un periodo di tre anni “Run 3”, durante il quale gli scienziati raccoglieranno dati con maggiore energia e frequenza. In previsione di ciò, i quattro principali esperimenti dell’LHC hanno aggiornato i loro sistemi di lettura e le loro infrastrutture.

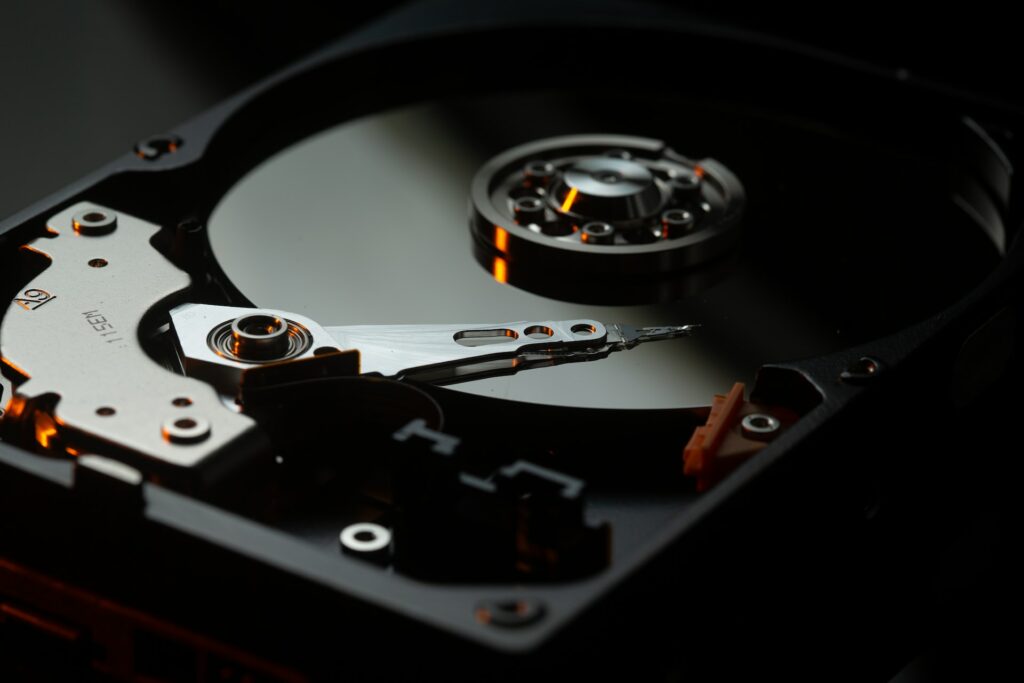

Brij Kishore Jashal, uno scienziato del team CMS, ha affermato che il suo team sta attualmente raccogliendo 30 terabyte di dati in 30 giorni per monitorare le prestazioni dell’infrastruttura informatica. “Mentre entriamo nella nuova era delle operazioni ‘Run 3’, ci troveremo di fronte a un aumento della scala di archiviazione dei dati. Una delle nostre sfide principali è garantire che tutti i requisiti siano soddisfatti e che l’archiviazione dei dati sia gestita”, ha affermato.

In precedenza, il sistema di monitoraggio dell’infrastruttura per l’elaborazione fisica dei dati si basava sui database InfluxDB e Prometheus. Tuttavia, a causa di problemi di scalabilità e affidabilità, si è deciso di cercare delle alternative. La scelta è caduta su VictoriaMetrics, una startup con sede a San Francisco basata su codice open source.

Roman Khavronenko, cofondatore di VictoriaMetrics, ha sottolineato che il sistema precedente aveva problemi con l’elevata cardinalità e le frequenti modifiche dei dati. Il nuovo sistema ha eliminato queste carenze. Jashal ha confermato che ora non hanno problemi di scalabilità: “Siamo soddisfatti delle prestazioni dei nostri cluster e servizi. Non abbiamo ancora riscontrato alcuna limitazione di scalabilità”.

Il sistema viene eseguito nel data center del CERN su cluster di macchine con architettura x86. Nel marzo di quest’anno, InfluxDB ha annunciato di aver risolto il problema della cardinalità con il suo nuovo motore di archiviazione IOx.