Uno specialista Microsoft ha condiviso alcune statistiche interessanti: la maggior parte dei criminali informatici preferisce usare la forza bruta solo per password brevi e solo una piccola percentuale di attacchi prende di mira password lunghe contenenti caratteri speciali.

Il ricercatore ha raccolto statistiche per questa analisi da numerosi server honeypot, studiando le tendenze tra gli aggressori:

“Ho analizzato le credenziali utilizzate in oltre 25.000.000 di attacchi di forza bruta su SSH”

ha detto Ross Bevington, un esperto di Microsoft.

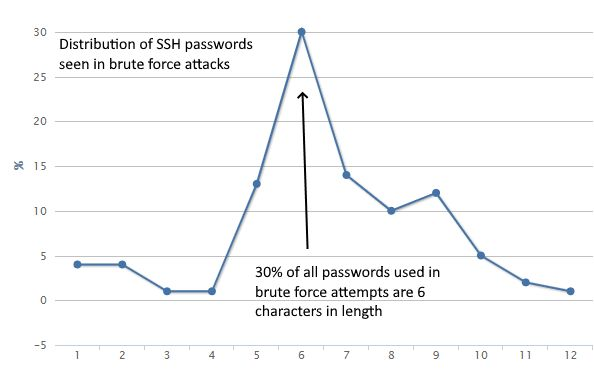

“Nel 77% dei casi, la forza bruta è stata indirizzata a password tra 1 e 7 caratteri. Solo nel 6% dei casi è stata rilevata una password più lunga di 10 caratteri.”

L’esperto scrive inoltre che solo nel 7% dei casi è stato utilizzato almeno un carattere speciale durante gli attacchi di forza bruta, mentre nel 39% dei casi è stato utilizzato almeno un carattere. Allo stesso tempo, nessuno dei tentativi di forza bruta ha preso in considerazione le password, che potrebbero contenere spazi.

I risultati di questo studio dimostrano che le password più lunghe contenenti caratteri speciali hanno maggiori probabilità di essere protette dalla stragrande maggioranza di tali attacchi (a meno che le credenziali non vengano altrimenti “trapelate” al pubblico e non siano incluse in dizionari speciali ed elenchi dannosi).

Bevington osserva che, sulla base dei dati di 14 miliardi di attacchi di forza bruta sui server Honeypot di Microsoft, gli attacchi su RDP sono triplicati dal 2020, con un aumento del 325%. Inoltre, gli attacchi ai servizi di stampa di rete, nonché a Docker e Kubernetes, sono aumentati del 110% del 178%.

“Le statistiche per SSH e VNC sono altrettanto negative, semplicemente non sono cambiate molto dall’anno scorso”

afferma l’esperto.

“Per impostazione predefinita, le soluzioni come RDP sono disabilitate, ma se scegli di abilitarle, non scaricare tutto direttamente su Internet. Ricorda che gli aggressori applicheranno la forza bruta a qualsiasi protocollo di amministrazione remota. Se hai bisogno di un accesso a Internet, usa password complesse, identità gestite e autenticazione a più fattori.”

E noi di RHC aggiungiamo, aggiorna sempre e all’ultimo grido il sistema.

CISO, Head of Cybersecurity del gruppo Eurosystem SpA. Membro del gruppo di Red Hot Cyber

Dark Lab e direttore del Red Hot Cyber

PodCast. Si occupa d'Information Technology dal 1990 e di Cybersecurity dal 2014 (CEH - CIH - CISSP - CSIRT Manager - CTI Expert), relatore a SMAU 2017 e SMAU 2018, docente SMAU Academy & ITS, membro ISACA.

Fa parte del Comitato Scientifico del Competence Center nazionale

Cyber 4.0, dove contribuisce all’indirizzo strategico delle attività di ricerca, formazione e innovazione nella cybersecurity. Autore del libro

"IL FUTURO PROSSIMO"Aree di competenza: Cyber Threat Intelligence, NIS2, Governance & Compliance della Sicurezza, CSIRT & Crisis Management, Ricerca, Divulgazione e Cultura Cyber

Visita il sito web dell'autore