La fisarmonica è forse lo strumento più nerd del pianeta, finché qualcuno non trova un modo per far funzionare un digeridoo con un controller Guitar Hero.

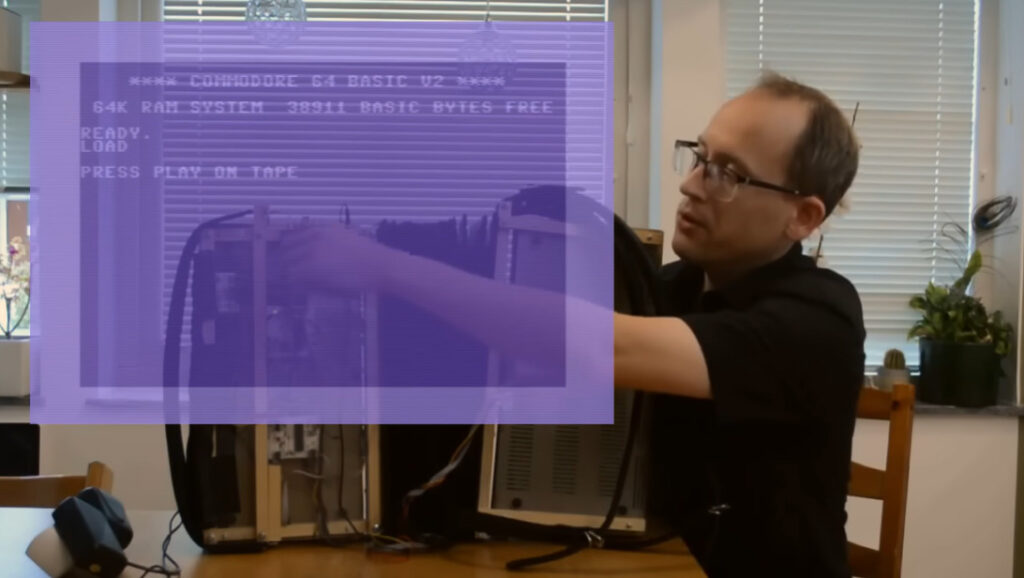

Ma per ora, la corona va sicuramente al musicista e ingegnere elettronico svedese Linus Åkesson. Da anni unisce le sue passioni per la musica e l’elettronica vintage, ma il suo ultimo progetto è sicuramente il suo capolavoro. Il “Commodordion” è una fisarmonica funzionante composta da due computer Commodore 64.

L’hardware dello strumento è costituito da due autentici C64 degli anni ’80, collegati con un mantice (la cosa pieghevole nel mezzo) composto da dozzine di floppy disk fissati insieme.

È perfettamente funzionante come una fisarmonica standard, con la mano destra che suona la melodia sulla tastiera del computer e la mano sinistra che suona gli accordi attraverso il processore del suono del Commodore 64, emesso tramite un cavo audio standard.

Il risultato è una sinfonia chiptune a 8 bit, individuata per la prima volta da Ars Technica.

I mantici di una fisarmonica standard emettono il suono attraverso ance d’acciaio e la velocità con cui il suonatore comprime o espande lo strumento controlla il volume.

L’invenzione di Åkesson emula digitalmente questa azione: un microfono misura l’aria che viene espulsa dal mantice e regola il volume del suono emesso in modo che corrisponda.

L’intero aggeggio è alimentato da una batteria interna saldata su misura (per entrambi i computer), che esegue il software scritto da Åkesson caricato su ogni PC Commodore 64.

Ma qual è lo scopo di giocare con due computer se hai intenzione di replicare solo musica normale?

Oltre a suonare il Commodion in modo convenzionale, Åkesson può programmare ritmi e loop personalizzati, facendolo funzionare come una scatola ritmica o una tastiera MIDI.

Non contento di mostrare semplicemente la sua abilità musicale, ingegnosità, programmazione e capacità di modifica hardware, Åkesson ha messo insieme la sua demo come una lettera d’amore a Scott Joplin e al vincitore dell’Oscar del 1973 The Sting.

Vale la pena guardare l’intero video per vedere il suo lavoro di progettazione e assemblaggio della macchina, programmazione e, naturalmente, riproduzione.

Puoi trovare maggiori dettagli tecnici sulla costruzione sul sito web di Åkesson.