Il colosso Cloudflare ha reso noto di aver gestito in autonomia un attacco DDoS (Distributed Denial-of-Service) senza precedenti, il più grande mai visto fino ad ora.

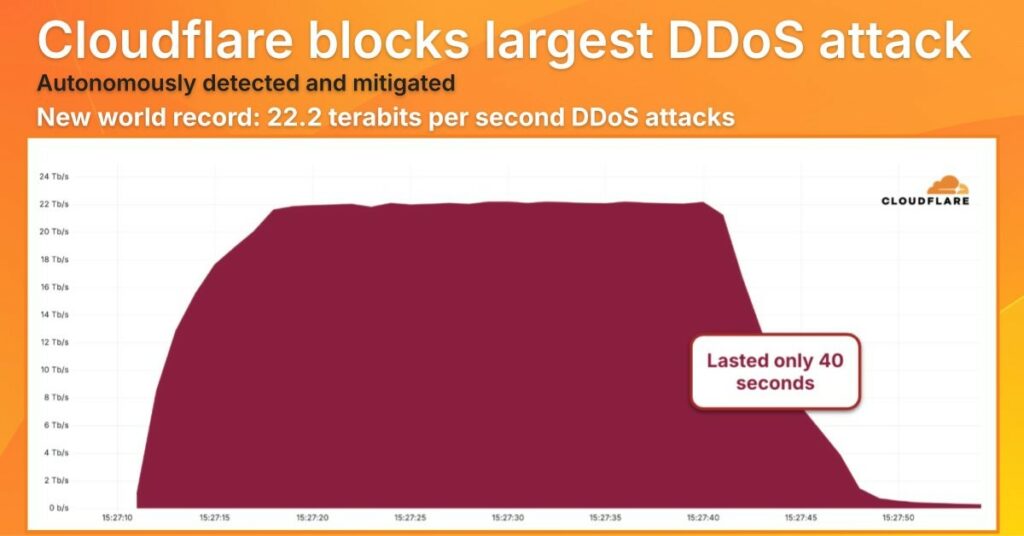

L’attacco ipervolumetrico ha raggiunto un picco senza precedenti di 22,2 terabit al secondo (Tbps) e 10,6 miliardi di pacchetti al secondo (Bpps), stabilendo un nuovo e allarmante punto di riferimento per la portata delle minacce informatiche.

Tale attacco segnala un’escalation significativa nelle capacità degli attori malintenzionati e delle botnet da loro controllate. Il record precedente era un attacco UDP Flood da 11,5 terabit al secondo. Questo attacco è durato 35 secondi.

L’attacco da record si è distinto non solo per le sue dimensioni, ma anche per la sua brevità. L’intero evento è durato solo circa 40 secondi, una tattica studiata per sopraffare le difese prima che avessero la possibilità di rispondere pienamente.

Attacco DDoS da 22,2 Tbps definisce un nuovo record mondiale. Gli aggressori utilizzano sempre più spesso questi attacchi DDoS per causare il massimo danno in un lasso di tempo minimo, rendendo il rilevamento e la mitigazione automatizzati e in tempo reale assolutamente essenziali.

Tali attacchi ipervolumetrici vengono solitamente lanciati da enormi botnet , reti di computer compromessi e dispositivi IoT, che vengono sfruttate per inondare i server di un bersaglio con una quantità enorme di traffico, rendendo i suoi servizi non disponibili agli utenti legittimi.

Cloudflare afferma che i suoi sistemi hanno autonomamente identificato e fermato l’attacco, escludendo qualsiasi necessità di intervento manuale. Questa efficace strategia di difesa sottolinea l’importanza di un fondamentale cambio di passo nella sicurezza informatica, ovvero l’adozione di sistemi automatizzati che sfruttano l’intelligenza artificiale per rispondere alle minacce che si evolvono alla stessa velocità dei computer.

Grazie alla sua vasta capacità, la rete globale di Cloudflare è riuscita ad assorbire e neutralizzare il traffico dannoso ai margini, vicino alla fonte. Ciò ha impedito all’attacco di raggiungere e sopraffare l’obiettivo previsto, garantendo che i suoi servizi online rimanessero disponibili e funzionanti durante il breve ma intenso assalto.