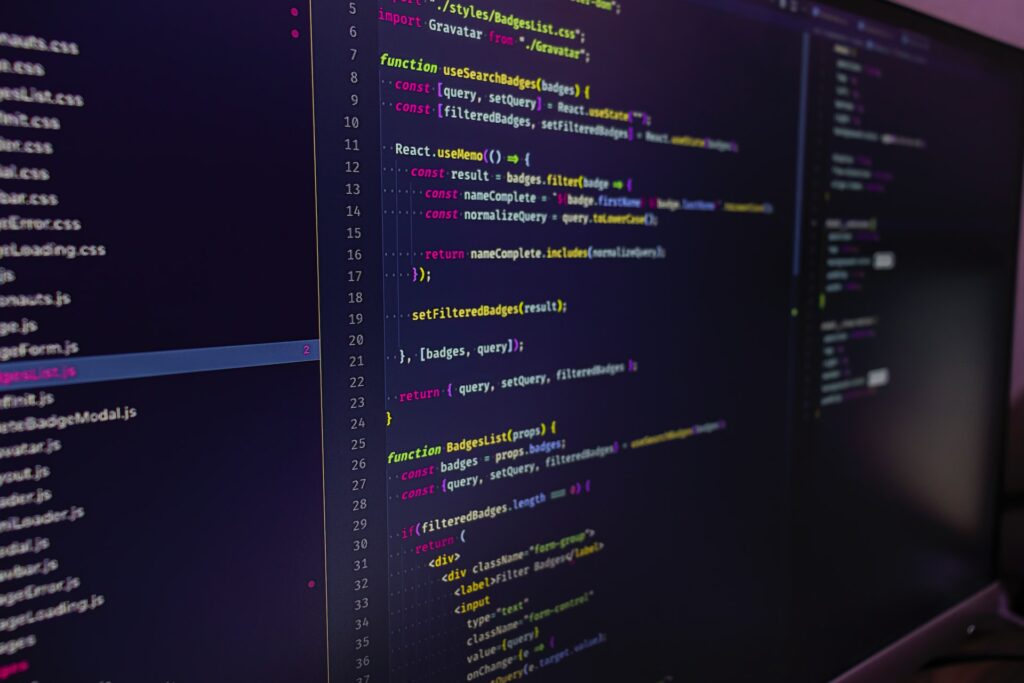

“Il codice #sorgente dell’app #Immuni dovrebbe essere messo in chiaro per #trasparenza e possibilità di integrazione da altri sviluppatori”, è il parere di Stefano #Zanero, professore associato di computer #security al #Politecnico di Milano.

“L’#opensource – sottolinea – è una scelta fatta da altri sistemi di #tracciamento in #Europa e anche da Singapore”.

“Rilasciare il codice sorgente serve a poter analizzare l’app in ottica di #sicurezza e #privacy, per vedere esattamente l’applicazione cosa fa dietro le quinte, oltre che per scoprire eventuali vulnerabilità”, spiega all’ANSA Andrea #Zapparoli Manzoni, esperto internazionale di cyber security governativa.

“Poiché #Bending Spoons – continua – ha dato il codice sorgente e proprietà intellettuale dell’app al governo, dovrebbe essere quest’ultimo a rilasciarlo”.

E speriamo che così sia.

#redhotcyber #cybersecurity

https://www.ansa.it/sito/notizie/tecnologia/hitech/2020/04/17/esperti-pubblicare-codice-sorgente-app-immuni_b927e617-c114-4998-a53d-2825cd2297e5.html