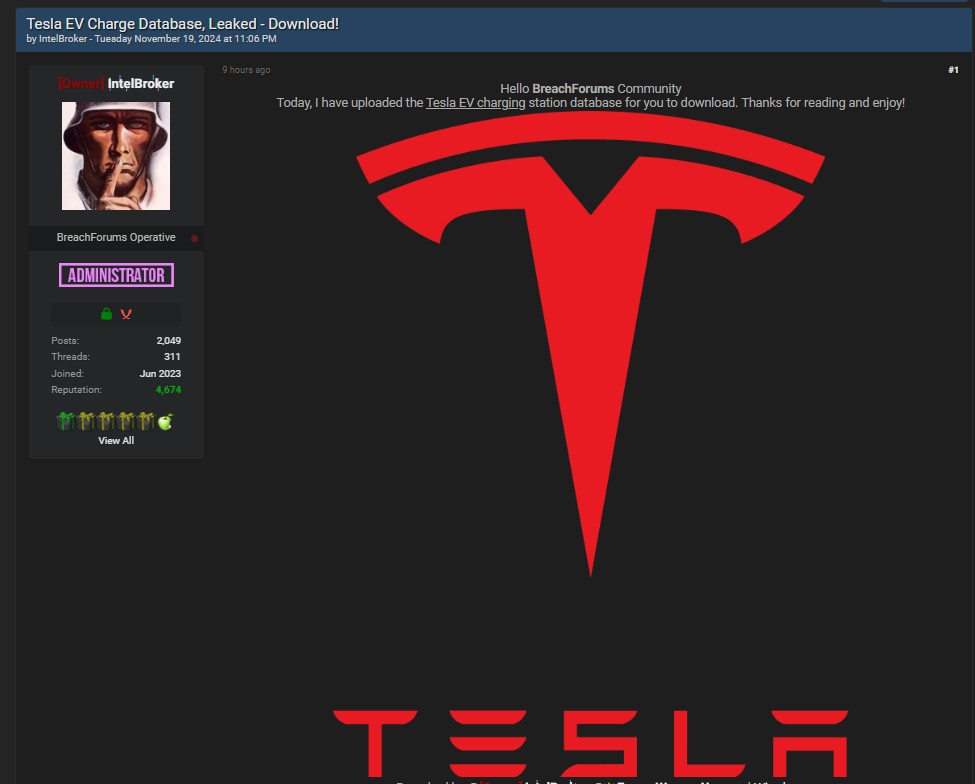

Recentemente, l’attore di minacce noto come IntelBroker, ha pubblicato una presunta violazione dei dati. Il post, apparso sulla piattaforma BreachForums, dove afferma che il database delle stazioni di ricarica di Tesla è stato compromesso e reso disponibile per il download.

Al momento non possiamo confermare la veridicità della notizia, in quanto l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web in merito all’incidente. Pertanto, questo articolo deve essere considerato come una “fonte di intelligence”.

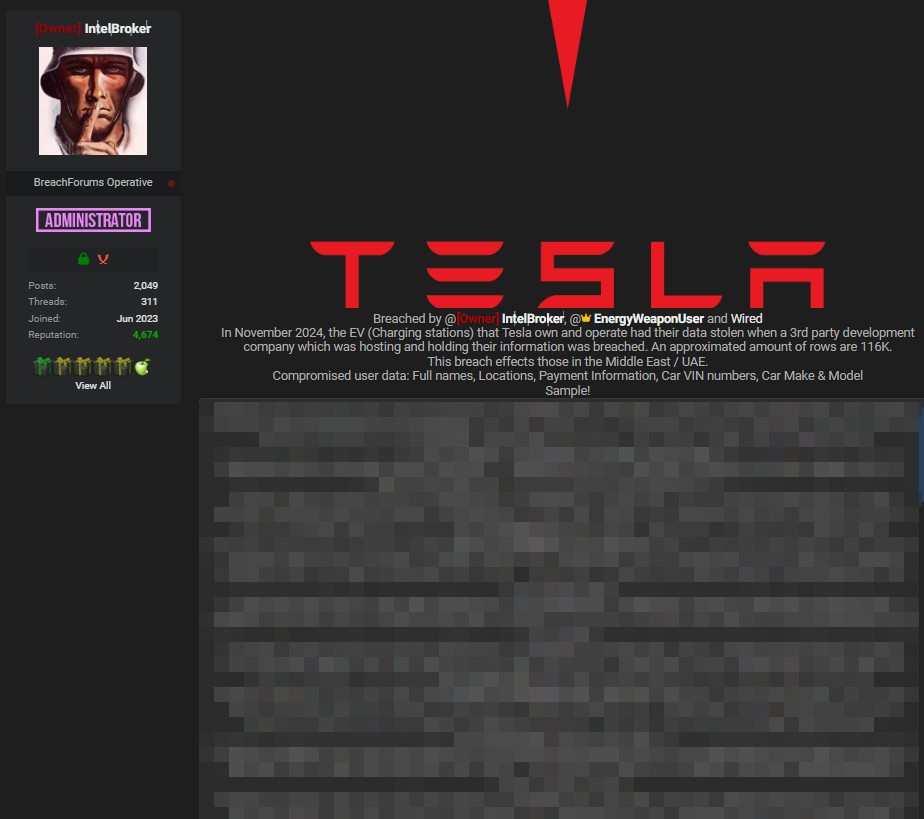

Il post, pubblicato su BreachForums ha rivelato che il database delle stazioni di ricarica Tesla è stato reso disponibile per il download. Secondo l’annuncio, il database conterrebbe circa 116.000 record relativi a utenti di Tesla situati principalmente in Medio Oriente e, in particolare, negli Emirati Arabi Uniti (UAE).

Il presunto attacco si sarebbe verificato a novembre 2024 e sarebbe il risultato di una vulnerabilità sfruttata in una società terza incaricata della gestione dei dati delle stazioni di ricarica Tesla. Le informazioni potenzialmente compromesse includerebbero:

Un campione di questi dati sarebbe stato condiviso online per dimostrare la portata della violazione.

Tesla è un leader globale nella produzione di veicoli elettrici e nella gestione di infrastrutture di ricarica. L’azienda opera in tutto il mondo, inclusa una presenza significativa nel Medio Oriente. La rete di stazioni di ricarica è cruciale per il successo delle operazioni dell’azienda e per il supporto ai clienti, rendendola un obiettivo sensibile per gli attori delle minacce.

Un attacco di questo tipo potrebbe compromettere non solo la sicurezza dei clienti ma anche la continuità operativa dell’azienda, con gravi implicazioni per la reputazione di Tesla e per la fiducia degli utenti. Le potenziali conseguenze di questa presunta violazione includono:

Come nostra abitudine, lasciamo sempre spazio a una dichiarazione dell’azienda, qualora volesse fornirci aggiornamenti sulla questione. Saremo lieti di pubblicare tali informazioni con un articolo specifico che evidenzi il problema.

RHC Dark Lab seguirà l’evolversi della situazione per pubblicare ulteriori notizie sul blog, qualora ci fossero aggiornamenti sostanziali. Se ci sono persone a conoscenza dei fatti che desiderano fornire informazioni in forma anonima, possono utilizzare l’e-mail criptata dell’informatore.

Questo articolo è stato redatto sulla base di informazioni pubbliche non ancora verificate dalle rispettive organizzazioni. Aggiorneremo i nostri lettori non appena saranno disponibili ulteriori dettagli.