i ricercatori di Check Point Software, hanno recentemente pubblicato un’indagine sull’aumento delle truffe farmaceutiche basate sull’intelligenza artificiale. È stato rilevato come i criminali utilizzano l’intelligenza artificiale generativa per produrre interi ecosistemi contraffatti: medici fittizi, referti di laboratorio, confezioni, trasformazioni fisiche, recensioni e approvazioni.

L’interesse globale per i farmaci GLP-1 come Ozempic, Wegovy e Mounjaro ha creato qualcosa di molto più pericoloso di una semplice tendenza culturale, ovvero l’occasione perfetta per i criminali informatici di far leva sulla disperazione, la scarsità e la disinformazione. Mentre le cliniche lottano con la carenza di farmaci e i produttori avvertono che i limiti di fornitura si protrarranno fino al 2026, la domanda di alternative “più facili”, più veloci o più economiche è esplosa. In questo vuoto, i gruppi criminali si sono mossi con straordinaria rapidità.

In Italia, Regno Unito, Spagna, Francia, e Germania, sono stati individuati diversi esempi di usurpazione dell’identità di istituzioni sanitarie nazionali. I criminali non si limitano a vendere prodotti GLP-1 contraffatti, stanno anche clonando l’identità delle organizzazioni su cui milioni di persone fanno affidamento per la sicurezza medica e la fiducia pubblica. Lo fanno con precisione, attenzione linguistica, stimoli emotivi specifici tarati sulle differenze culturali, utilizzando sistemi di IA generativa in grado di produrre varianti illimitate della stessa menzogna.

Non si tratta più solo di medicinali contraffatti, ma di medicinali contraffatti forti del benestare di un’autorità contraffatta.

In Italia, i criminali adottano un approccio ibrido, in parte clinico e in parte naturale. Le campagne imitano lo stile visivo dell’AIFA, l’agenzia italiana per il farmaco, promuovendo al contempo formule a base di erbe, “delicate” o “non invasive”.

Il messaggio fa leva sull’affinità culturale con la fitoterapia e la medicina naturale, ma lo maschera sotto al cappello della supervisione farmaceutica ufficiale.

Ciò che rende questo fenomeno particolarmente allarmante è la sua sofisticatezza riportano i ricercatori di sicurezza. I criminali non si limitano a tradurre gli annunci, ma li ricostruiscono da zero per adattarli al contesto culturale, linguistico e normativo di ciascun Paese:

L’IA generativa rende questo livello di localizzazione estremamente semplice. Una singola campagna può essere reinventata in pochi minuti per un altro Paese: nuovi nomi, nuove uniformi, nuovi distintivi, nuove testimonianze sintetiche.

“Stiamo assistendo alla fase successiva del crimine informatico basato sull’intelligenza artificiale“, afferma Cristiano Voschion, Country Manager per l’Italia di Check Point Software Technologies. “I gruppi criminali sono ora in grado di generare interi ecosistemi fraudolenti, siti web, recensioni, marchi e approvazioni normative, su una scala che solo un anno fa era impossibile immaginare. Le organizzazioni e le istituzioni pubbliche hanno bisogno di una sicurezza basata sulla prevenzione che sia in grado di identificare i contenuti sintetici, rilevare le usurpazioni di marchio e bloccare i domini malevoli prima che raggiungano i cittadini”.

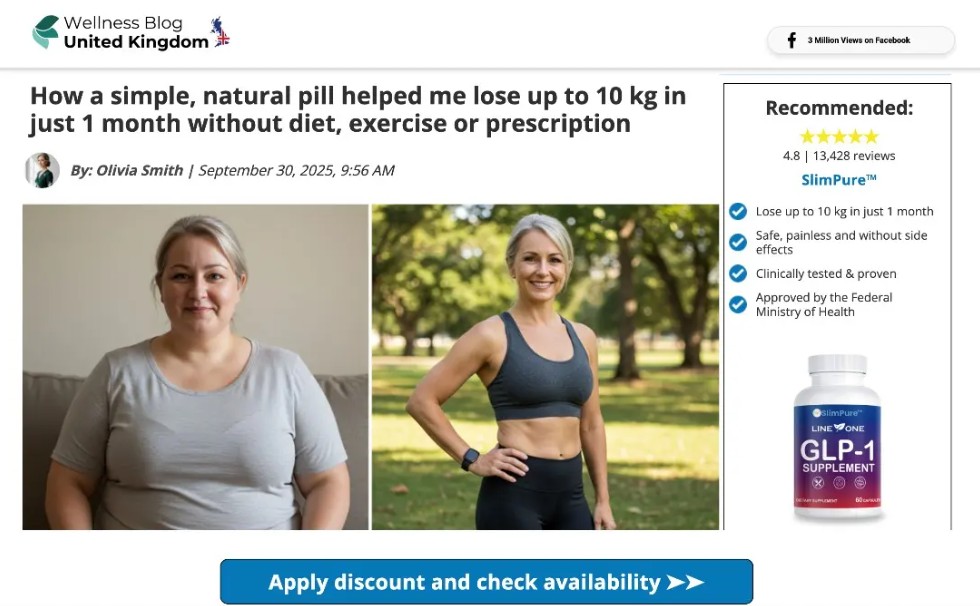

Il punto di partenza di quasi tutte le truffe è visuale. I criminali hanno compreso, inoltre, che le immagini di confronto, come le foto che mostrano il “prima” e il “dopo”, sono tra i formati più persuasivi nella categoria della perdita di peso. E l’intelligenza artificiale ha reso tutto questo facilmente riproducibile.

Queste immagini non provengono da pazienti reali. Sono state create combinando fotografie d’archivio, rimodellamento sintetico del corpo e manipolazione assistita dall’intelligenza artificiale. La pelle, l’illuminazione, le proporzioni del corpo, tutto è stato generato per imitare un “percorso” plausibile, spesso mostrando una donna tra i 40 e i 50 anni, la fascia demografica che attualmente sta guidando l’interesse per il GLP-1 in Europa. L’effetto è esattamente quello che vogliono i criminali: creare identificazione, aspirazione e urgenza.

Le immagini non sono comunque l’unica esca. Una volta che un utente clicca, viene attirato in un mondo che sembra completamente medico, completamente approvato e completamente plausibile, perché l’intelligenza artificiale rende semplicissimo creare:

I criminali non stanno più falsificando un prodotto. Stanno falsificando un intero ecosistema di legittimità.

Una delle scoperte più inquietanti è l’uso deliberato e improprio delle identità sanitarie pubbliche nazionali. La fiducia che gli europei ripongono nei loro sistemi sanitari, viene ora utilizzata contro di loro.

In tutti i Paesi esaminati, i criminali hanno riprodotto:

Un altro esempio di queste truffe si basa sull’uso malevolo di personaggi pubblici reali. In un video sponsorizzato destinato al Regno Unito, i truffatori sembrano imitare l’aspetto e lo stile di comunicazione di un noto esperto di nutrizione britannico, una persona con una presenza mediatica di lunga data e una forte credibilità pubblica. Sebbene l’identità dell’individuo sia qui sfocata, il formato dell’annuncio è deliberatamente studiato per assomigliare al contenuto originale: un ambiente cucina, un discorso diretto alla telecamera e un tono calmo e autorevole. L’obiettivo è chiaro: far credere agli spettatori che un professionista rispettato stia promuovendo il falso prodotto GLP-1. Non c’è alcun legame tra l’esperto e la pubblicità; l’imitazione è completamente inventata. Questa tattica è particolarmente pericolosa perché unisce un video sintetico alla familiarità di un personaggio affidabile e riconoscibile, aumentando notevolmente la probabilità che i consumatori vengano fuorviati.

L’aumento dei prodotti GLP-1 contraffatti mostra come stiano cambiando le truffe online nel 2025. I criminali non si limitano più a rubare password o dati bancari, ma copiano interi prodotti sanitari, completi di confezioni, “recensioni” di medici, farmacie false e persino loghi sanitari nazionali contraffatti. L’intelligenza artificiale ha reso incredibilmente facile per i truffatori rendere questi siti realistici in poco tempo.

Le persone che cercano di perdere peso o migliorare la propria salute stanno diventando bersaglio di pubblicità altamente convincenti sui social media. Il logo del Servizio Sanitario Nazionale o quello del Ministero della Salute possono essere aggiunti a un sito web contraffatto in pochi secondi. Per molti consumatori diventa quasi impossibile distinguere il vero dal falso.

La migliore protezione è la consapevolezza. Alcune semplici abitudini possono fare la differenza:

Questo problema non riguarda solo i consumatori. Le agenzie sanitarie, le piattaforme online, i fornitori di servizi di pagamento e gli esperti di sicurezza informatica devono collaborare per identificare e rimuovere questi prodotti contraffatti prima che raggiungano il pubblico.

L’intelligenza artificiale ha reso più facile che mai per i truffatori creare imitazioni convincenti, ma con la giusta consapevolezza e collaborazione è ancora possibile restare un passo avanti a loro.