Se pensavate che la cybersecurity riguardasse solo i dati digitali, ecco una realtà ben più inquietante: 49.000 sistemi di controllo accessi (AMS) sono stati trovati esposti online, senza protezioni adeguate, mettendo a rischio la sicurezza fisica di edifici governativi, infrastrutture critiche e aziende in tutto il mondo.

Secondo i ricercatori di Modat, questi AMS gestiscono l’accesso a strutture sensibili attraverso badge, sistemi biometrici e riconoscimento targhe. Tuttavia, le configurazioni errate di migliaia di dispositivi hanno lasciato le porte digitali spalancate, consentendo a chiunque di visualizzare e persino manipolare dati sensibili come:

E non è tutto: in alcuni casi, i ricercatori sono riusciti a modificare i record degli impiegati, creare utenti fittizi e alterare le credenziali di accesso, rendendo possibili scenari da film di spionaggio, in cui un attaccante potrebbe impedire l’ingresso a personale autorizzato o, peggio, concederlo a intrusi.

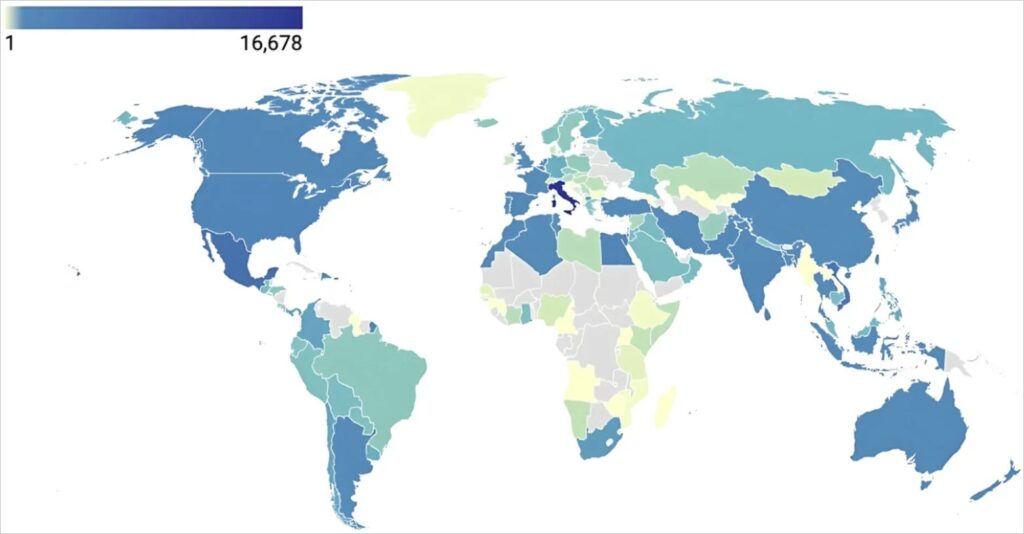

A livello globale, i numeri sono allarmanti, ma c’è un dato che fa riflettere ancora di più: il paese con il maggior numero di AMS esposti è l’Italia, con ben 16.678 dispositivi vulnerabili. Seguono il Messico (5.940) e il Vietnam (5.035), mentre negli Stati Uniti il numero si attesta a 1.966.

Oltre al rischio di intrusioni fisiche, l’accesso a questi dati apre la porta a minacce informatiche di alto livello, come attacchi di spear-phishing e social engineering. Conoscere il nome di un dipendente, la sua email e il suo orario di lavoro consente ai cybercriminali di orchestrare attacchi mirati con un’efficacia devastante.

Alcuni vendor hanno dichiarato di essere al lavoro con i clienti per mitigare il problema, ma la lentezza nelle risposte è preoccupante, considerando la gravità della falla.

Le misure per arginare il problema esistono e dovrebbero essere adottate immediatamente:

Questa scoperta dei ricercatori di Modat evidenzia come la sicurezza fisica e informatica siano ormai inscindibili. Una vulnerabilità nel mondo digitale può avere conseguenze devastanti nel mondo reale. Se le aziende e le istituzioni non prenderanno provvedimenti immediati, le conseguenze potrebbero essere disastrose. La domanda è: quanti altri sistemi critici sono esposti senza che nessuno se ne accorga?