Recentemente abbiamo riportato che Microsoft aveva identificato la cybergang Cl0p dietro agli attacchi alla MOVEit Transfer MFT. Infatti gli hacker hanno rilasciato una dichiarazione ufficiale sul loro sito underground.

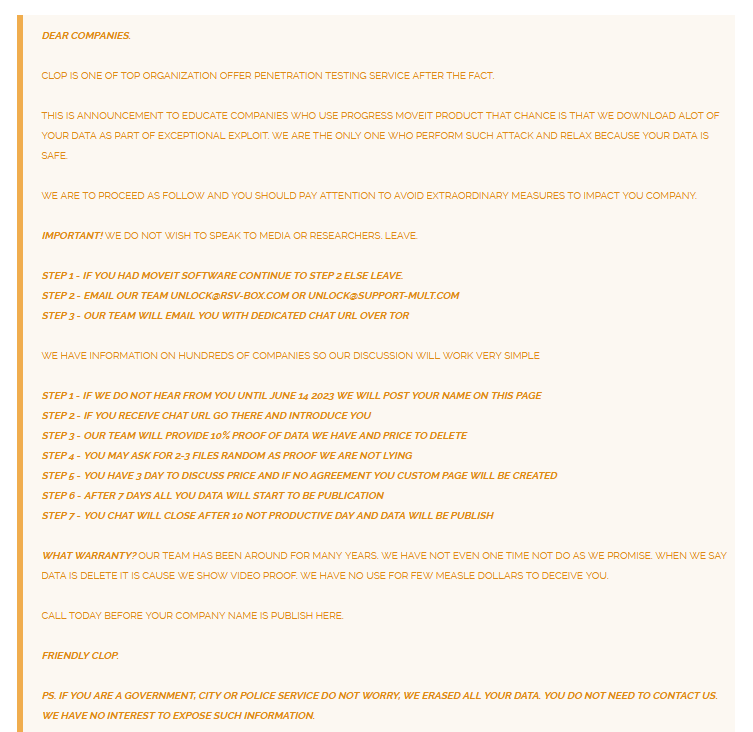

I rappresentanti di Clop si sono presentati pateticamente come “una delle principali organizzazioni che offre servizi pentest”, dopo di che hanno assicurato alle aziende che se avessero utilizzato il software MOVEit Transfer, i loro dati sarebbero stati sicuramente nelle mani degli hacker. E insieme a loro, i dati di altre centinaia di aziende.

La gang ransomware chiede ai rappresentanti delle organizzazioni interessate di contattare gli hacker stessi utilizzando l’e-mail fornita, dopodiché gli aggressori invieranno un collegamento alla chat crittografata in un’e-mail di risposta. Se le aziende non contattano Clop entro il 14 giugno, i loro dati verranno divulgati automaticamente alla rete.

CARE AZIENDE.

CLOP È UNA DELLE MIGLIORI ORGANIZZAZIONI CHE OFFRE UN SERVIZIO DI TEST DI PENETRAZIONE.

QUESTO È UN ANNUNCIO PER ISTRUIRE LE AZIENDE CHE UTILIZZANO IL PRODOTTO PROGRESS MOVEIT CHE CI SONO POSSIBILITÀ CHE VENGANO SCARICATI MOLTI DEI TUOI DATI COME PARTE DI UN EXPLOIT ECCEZIONALE. SIAMO GLI UNICI CHE EFFETTUANO QUESTO ATTACCO E SI RILASSANO PERCHÉ I TUOI DATI SONO AL SICURO.

DOBBIAMO PROCEDERE COME SEGUE E SI PREGA DI PRESTARE ATTENZIONE PER EVITARE MISURE STRAORDINARIE CHE ABBIANO IMPATTO SULLA VOSTRA AZIENDA.

IMPORTANTE! NON VOGLIAMO PARLARE CON MEDIA O RICERCATORI. PER INCOMINCIARE.

FASE 1 - SE AVEVI IL SOFTWARE MOVEIT CONTINUA CON LA FASE 2 ALTRIMENTI ESCI.

PASSAGGIO 2 - INVIA UN'E-MAIL AL NOSTRO TEAM [email protected] O [email protected]

PASSAGGIO 3 - IL NOSTRO TEAM TI INVIERÀ UN'E-MAIL CON L'URL DELLA CHAT DEDICATA SU TOR

ABBIAMO INFORMAZIONI SU CENTINAIA DI AZIENDE QUINDI LA NOSTRA DISCUSSIONE FUNZIONERÀ MOLTO SEMPLICE

PASSO 1 - SE NON TI ABBIAMO SENTITO FINO AL 14 GIUGNO 2023 PUBBLICHEREMO IL TUO NOME SU QUESTA PAGINA

PASSO 2 - SE RICEVI L'URL DELLA CHAT VAI LÌ E PRESENTATI

PASSO 3 - IL NOSTRO TEAM FORNIRÀ UNA PROVA DEL 10% DEI DATI CHE ABBIAMO E IL PREZZO PER POTERLI CANCELLARE

PASSO 4 - PUOI RICHIEDERE 2-3 FILE A CASO COME PROVA CHE NON STIAMO MENTENDO

PASSO 5 - HAI 3 GIORNI PER DISCUTERE IL PREZZO E IN CASO DI NON ACCORDO VERRÀ CREATA UNA PAGINA PERSONALIZZATA

STEP 6 - DOPO 7 GIORNI TUTTI I VOSTRI DATI INIZIERANNO AD ESSERE PUBBLICATI

FASE 7 - LA CHAT SI CHIUDERA' DOPO 10 GIORNI NON PRODUTTIVI E I DATI VERRANNO PUBBLICATI

QUALE GARANZIA? IL NOSTRO TEAM ESISTE DA MOLTI ANNI.

NON ABBIAMO MAI FATTO UNA VOLTA COME NON PROMESSO. QUANDO DICIAMO CHE I TUOI DATI SARANNO CANCELLATI È PERCHÉ MOSTRIAMO LA PROVA VIDEO. NON ABBIAMO INTENZIONE DI GUADAGNARE POCHI DOLLARI IN PIU' PER IL GUSTO DI INGANNARTI.

CHIAMA OGGI PRIMA CHE IL NOME DELLA TUA AZIENDA SIA PUBBLICATO QUI.

CLOP E' UN AMICO.

PS. SE SEI UN SERVIZIO GOVERNATIVO, COMUNALE O DI POLIZIA NON PREOCCUPARTI, ABBIAMO CANCELLATO TUTTI I TUOI DATI. NON E' NECESSARIO CONTATTARCI. NON ABBIAMO INTERESSE A ESPORRE TALI INFORMAZIONI.A condizione che le organizzazioni soddisfino i requisiti degli hacker, questi ultimi forniranno loro prove di compromissione sotto forma del 10% dei dati rubati. In questo modo, le vittime dell’attacco potranno assicurarsi che i dati siano stati effettivamente rubati. Successivamente, gli estorsori concederanno tre giorni per discutere l’entità del riscatto.

La cosa più interessante è che Clop non ha pubblicato i nomi delle aziende interessate, apparentemente per non danneggiare la loro reputazione prima del previsto. Gli hacker affermano inoltre che la loro squadra esiste da molti anni, quindi non è nel loro interesse ingannare le loro vittime. Il ransomware afferma che dopo aver pagato il riscatto, tutti i dati rubati verranno eliminati con una probabilità del 100% e il team fornirà persino prove video del processo di eliminazione.

I rappresentanti di Clop hanno anche ricordato di aver già cancellato automaticamente i dati di organizzazioni governative, servizi cittadini, polizia. A questo proposito, anche se l’attacco ha colpito le autorità indicate, queste non hanno bisogno di contattare gli hacker in quanto i loro dati sono al sicuro. È così che gli estorsori dimostrano che la loro motivazione è puramente finanziaria.

Ricordiamo che Clop ransomware è stato implicato anche in precedenti attacchi ad altri servizi MFT. Quindi, nel 2020, gli hacker hanno attaccato Accellion FTA e, all’inizio di quest’anno Fortra GoAnywhere .

Quale percentuale di aziende hackerate accetterebbe di pagare un riscatto agli hacker in cambio della sicurezza dei dati e della propria reputazione?

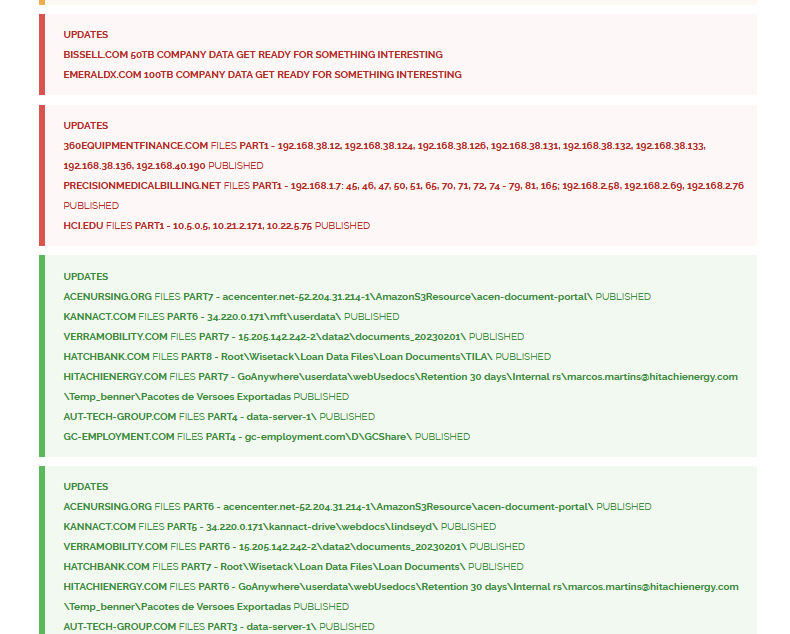

Nel mentre Cl0p comincia a pubblicare informazioni delle aziende violate.