Secondo quanto riportato dal gruppi di criminali informatici LAPSUS$ sul loro profilo Telegram, dopo aver violato la NVIDIA il 28 di Febbraio, lo stesso gruppo ha violato la Samsung, nota produttrice di apparecchiature hi-tech, rilasciando parte del suo codice sorgente online.

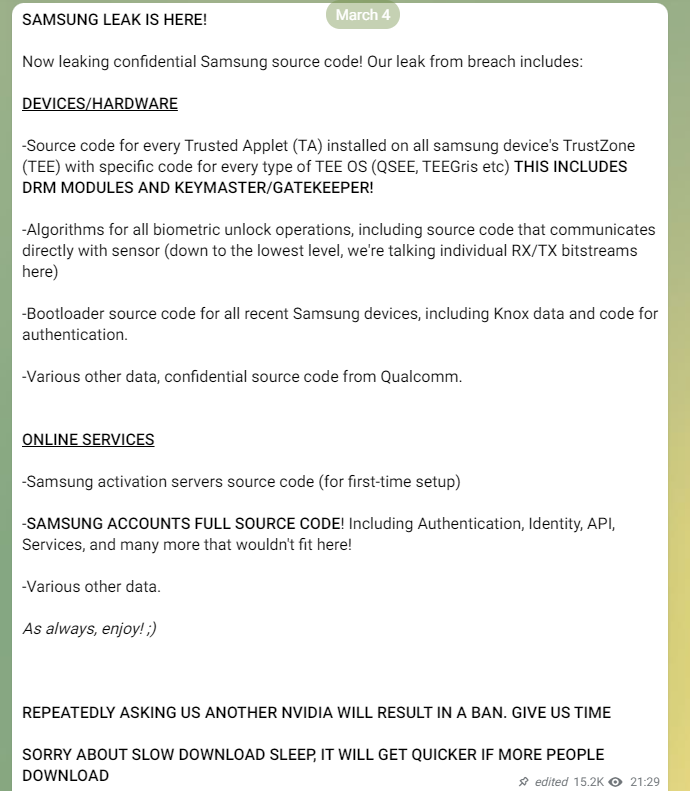

Secondo quanto riferito, il gruppo non ha menzionato un riscatto, né ha indicato alcun tipo di comunicazione con Samsung.

Il gruppo di criminali informatici ha ottenuto il codice sorgente per le app installate negli ambienti Samsung TrustZone, gli algoritmi per le operazioni per lo sblocco biometrico, il codice sorgente del bootloader per gli ultimi dispositivi Samsung, il codice sorgente riservato di Qualcomm e altro ancora.

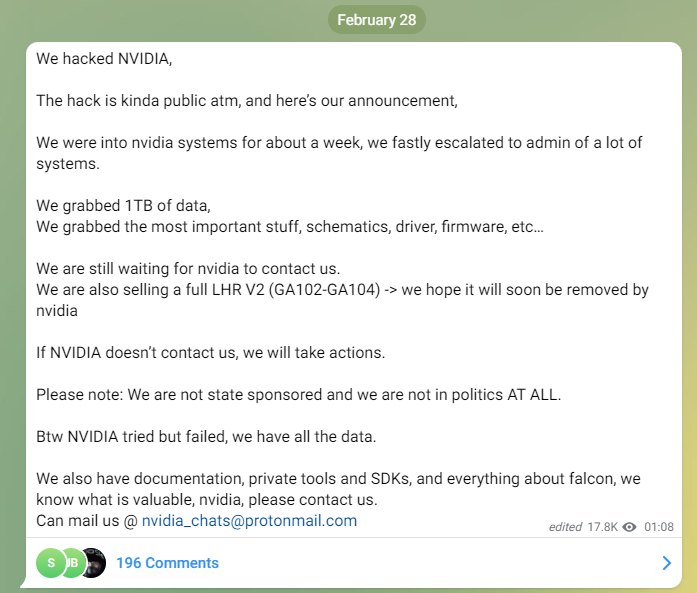

LAPSUS$ ha affermato di aver ottenuto 1 TB di dati anche da Nvidia, inclusi driver, schemi o informazioni sul firmware.

Gli hacker hanno fatto trapelare informazioni sul codice DLSS 2.2, inclusi i file C++ che compongono DLSS, informazioni sull’intestazione e sulle risorse e un documento di “guida alla programmazione” per aiutare gli sviluppatori a comprendere il codice e costruirlo correttamente.

Oggi, il gruppo di hacker LAPSUS$ ha avanzato una richiesta: Nvidia deve rendere completamente open source i driver della GPU per i sistemi Windows, macOS e Linux entro la fine del 4 marzo, ora degli Stati Uniti, o rendere pubblici i dati riservati.