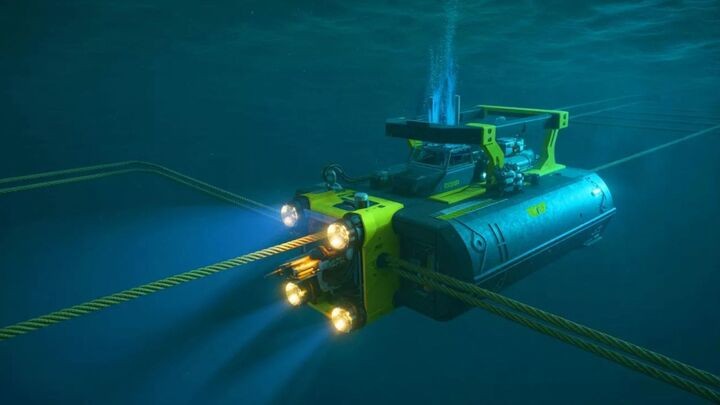

Il nuovo tagliacavi, sviluppato dal China Shipbuilding Research Center, è progettato per l’uso su sottomarini avanzati come le serie Fengdou e Haidou. Il dispositivo è in grado di tagliare i cavi di comunicazione corazzati in acciaio e polimero, che svolgono un ruolo fondamentale nel mantenimento o nell’interruzione della rete di comunicazioni globale, che rappresenta il 95% della trasmissione dati mondiale.

Il tagliacavi cinese per acque profonde può tagliare cavi spessi fino a 2,4 pollici a profondità di quasi 4.000 metri. (Fonte: Sustainability Time)

Il dispositivo è dotato di una mola diamantata che ruota a 1.600 giri al minuto, consentendo di strappare i cavi d’acciaio senza danneggiare il fondale marino. Il corpo in lega di titanio e il sistema di ammortizzazione a olio consentono al dispositivo di resistere a pressioni estreme sul fondale marino. Controllato da un manipolatore robotico con un sistema di posizionamento avanzato, il dispositivo garantisce un’elevata precisione anche in condizioni di scarsa visibilità.

Il dispositivo è dotato di un motore da 1 kilowatt e di un rapporto di trasmissione di 8:1, che bilancia prestazioni ed efficienza energetica. Sebbene sia progettato per applicazioni civili come il recupero subacqueo e l’estrazione mineraria in acque profonde, solleva preoccupazioni per la sicurezza internazionale. La possibilità di tagliare cavi in posizioni strategiche, come vicino a Guam, potrebbe seriamente compromettere le comunicazioni globali.

Lo sviluppo della tecnologia subacquea da parte della Cina rientra in una strategia più ampia volta ad espandere le infrastrutture e l’influenza negli oceani del mondo. Grazie alla più grande flotta sottomarina del mondo, la Cina ha accesso a vaste aree oceaniche.

Le nuove attrezzature per il taglio dei cavi, azionabili da piattaforme senza pilota difficili da individuare, offrono un vantaggio tattico nel colpire punti di strozzatura strategicamente importanti.

Sebbene gli scienziati cinesi affermino che il dispositivo sia progettato per “lo sfruttamento delle risorse marine”, il suo potenziale militare non deve essere sottovalutato.

I test hanno dimostrato che il dispositivo può tagliare cavi fino a 6,5 cm di spessore.