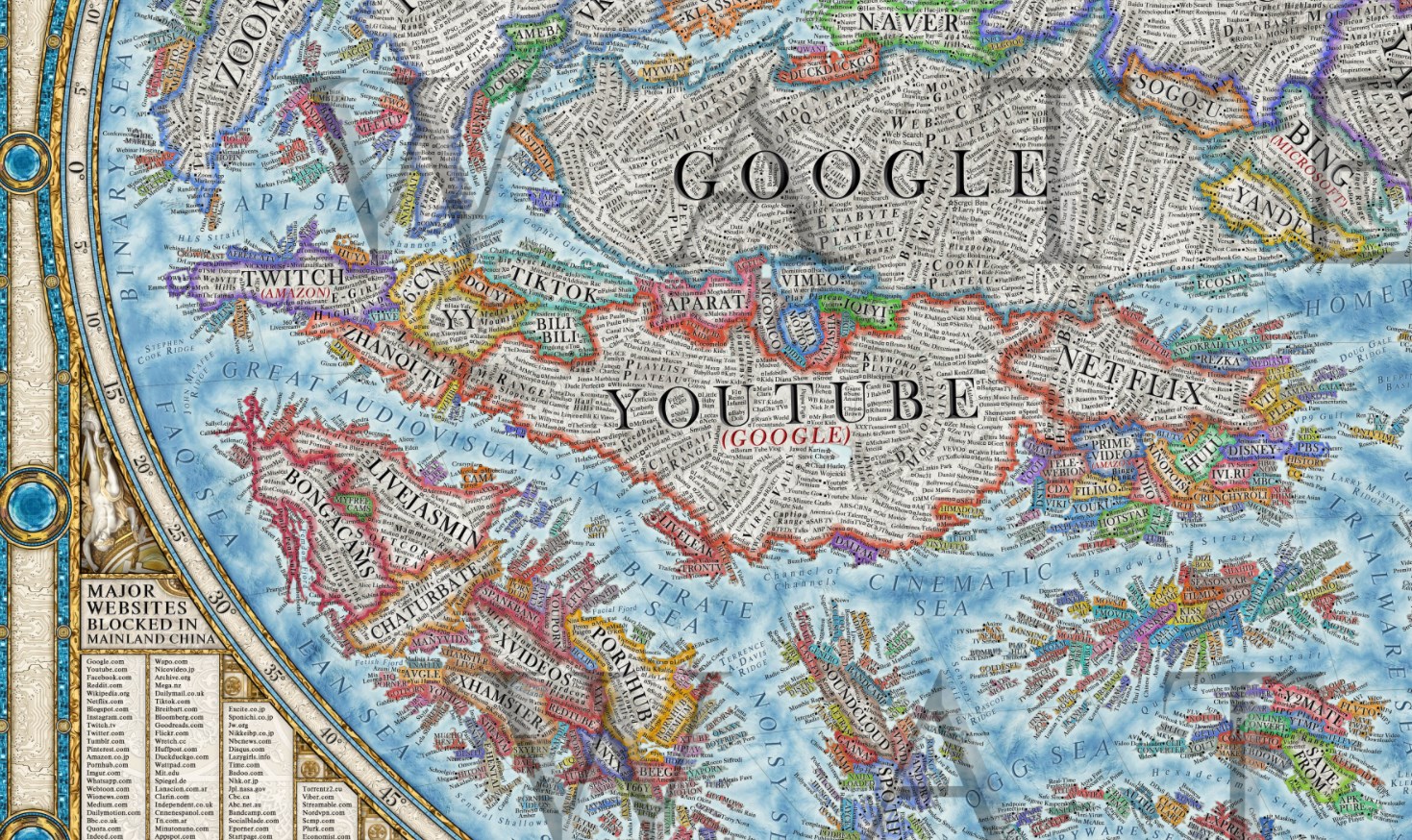

Internet è intangibile e, poiché non puoi vederlo, può essere difficile comprenderne la sua vastità. Inoltre, è difficile valutare la dimensione relativa delle diverse proprietà presenti sul web. La mappa di Internet di Halcyon Maps offre una soluzione unica a questi problemi.

Ispirata all’aspetto e al design delle mappe storiche, questa nuova mappa fornisce un’istantanea dello stato attuale del World Wide Web, ad aprile 2021.

Diamo un’occhiata più da vicino!

La Metodologia

Prima di immergerci in un’analisi, vale la pena toccare la metodologia alla base del design di questa mappa. Questa grafica mette in evidenza migliaia dei siti Web più famosi al mondo visualizzandoli come “paesi”. Questi “paesi” sono organizzati in cluster raggruppati per tipo di contenuto (se si tratta di un sito web di notizie, motore di ricerca, piattaforma di e-commerce, ecc.).

I bordi colorati rappresentano il logo o l’interfaccia utente di un sito web. In termini di scala, la dimensione del territorio di ciascun sito Web si basa sulla classifica media del traffico Web di Alexa. Il dato è una media annuale, misurata da gennaio 2020 a gennaio 2021.

Lungo i bordi della mappa, puoi trovare informazioni aggiuntive, da elenchi classificati di consumo di social media a una mini-mappa delle velocità medie di download in tutto il mondo.

Secondo il designer Martin Vargic, questa mappa ha richiesto circa un anno per essere completata.

I 50 siti web più popolari

Google e YouTube occupano molto spazio, il che non sorprende: sono i due siti web con il ranking più alto nell’elenco:

Google detiene il titolo di sito Web più popolare di Internet dal 2010. Sebbene la popolarità di Google sia ben nota, il dominio dell’azienda potrebbe essere ancora più diffuso di quanto si pensi: su tutte le piattaforme di proprietà di Google (incluso YouTube) l’azienda rappresenta il 90% di tutte le ricerche su Internet.

Il terzo sito più alto in classifica è Tmall. Per chi non lo sapesse, Tmall è una piattaforma di e-commerce cinese, di proprietà di Alibaba Group. Si concentra sulle transazioni Business-to-Consumer (B2C) e si è affermato come il sito Web di e-commerce più popolare in Cina: nel primo trimestre del 2021. Tmall ha rappresentato oltre il 50% delle transazioni online B2C cinesi.

Un look di alto livello

Quando si tratta dei primi 50 siti Web, la maggior parte sono piattaforme di social network, motori di ricerca o mercati online, anche se questo potrebbe non essere una sorpresa, è comunque potente da vedere visualizzato. Ad esempio, anche un sito web enorme e ben noto come il New York Times è solo un piccolo paese su questa mappa.

E, naturalmente, una mappa di Internet non è completa senza menzionare il dark web.

Sebbene sia difficile determinare la sua vera dimensione, la ricerca indica che il dark web rappresenta gran parte delle reali dimensioni di Internet. E a quanto pare, sta crescendo costantemente, con l’aiuto di criptovalute anonime come Bitcoin.

Nel complesso, questa mappa e Internet nel suo insieme hanno molti posti da esplorare. Non è vero?

Fonte

https://www.halcyonmaps.com/#/map-of-the-internet-2021/

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.