Per il sesto anno consecutivo, i ricercatori NordPass hanno stilato un elenco delle password peggiori e più comuni dell’anno. Purtroppo, il 2024 non ha portato alcun miglioramento notevole: le persone usano ancora la password “123456” più spesso, e nella top 5 ci sono anche classici senza tempo come “password” e “qwerty123”.

Per preparare questo anti-rating, gli esperti hanno analizzato un database da 2,5 TB. Questo database è stato compilato da varie fonti aperte, comprese fonti sul dark web (ad esempio, password rubate da infostealer o rese pubblicamente disponibili a causa di fughe di dati). Si sottolinea che nessun dato personale degli utenti è stato acquistato o altrimenti ottenuto.

Anche quest’anno i ricercatori hanno preparato statistiche separate sulle password aziendali, che solitamente vengono rubate insieme agli indirizzi e-mail, che consente loro di distinguerle dalla massa, distinguendo tra credenziali aziendali e personali.

“123456 ha ricevuto ancora una volta il titolo di peggiore password al mondo”, scrivono gli esperti di NordPass. “In effetti, nel corso dei sei anni della nostra ricerca, è stata in cima alla lista ed è stata riconosciuta come la password più comune 5 volte su 6. “Password” ha ricevuto questo titolo poco onorevole solo una volta.”

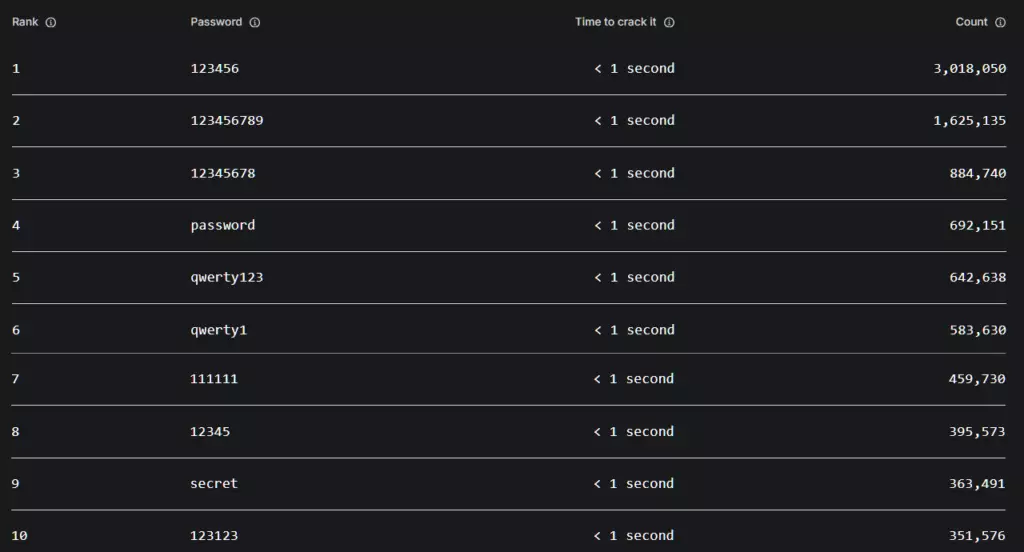

Di conseguenza, le 10 peggiori password del 2024 si presentano così:

Come puoi vedere nella tabella sopra, la password “123456” è stata utilizzata più di 3 milioni di volte e ci vuole meno di un secondo per decifrarla. Altre password incluse nella top 10 (“password”, “segreta”, “qwerty123” e così via) sono più o meno le stesse “affidabili“.

Sfortunatamente, si è scoperto che nel segmento aziendale la situazione non è praticamente diversa e sembra anche più triste. “Le persone tendono a fare affidamento sulle stesse password deboli sia nella vita personale che in quella lavorativa”, spiegano i ricercatori.

Gli esperti ricordano che le password complesse dovrebbero essere lunghe almeno 20 caratteri e non dovrebbero contenere informazioni facilmente indovinabili (compleanni, nomi e parole semplici). Inoltre, non dovresti riutilizzare le stesse password per siti e servizi diversi.